Le deuxième « booster » d’IBM

IMD (IBM Microelectronics Division) joue un rôle moteur et de synergie stratégique au sein de la nébuleuse IBMDans

le NEWS MAGAZINE d'octobre, il était question d'IBM Global Services (IGS),

l'activité d'IBM dont la croissance est la plus élevée, et selon les

termes mêmes de Lou Gerstner, Président d'IBM, est le "premier booster

de la compagnie". IGS est dirigée par Sam Palmisano.

Dès sa prise en main de la compagnie, Lou Gerstner a immédiatement

pressenti que la technologie était l'un des atouts majeurs d'IBM. Il a

maintenu, dans un premier temps, les budgets de la recherche au niveau des années

précédentes; ensuite, il a visité les laboratoires et s'est rendu compte

que des décennies de technologie de pointe gisaient dans les cartons des labos,

prêtes à être mises en oeuvre. Pour lui, il ne faisait pas de doute : IBM était

avant tout une entreprise de technologie.

Des décennies de technologie de pointe gisaient dans les cartons des labos

Aujourd'hui, toujours selon Lou Gerstner, le "Technology Group", sous la direction de Jim Vanderslice, constitue le "deuxième booster de la compagnie". Jim Vanderslice a tout d'abord repris la Division Storage Systems, qui avait progressivement perdu son hégémonie dans les technologies de "stockage" au profit de ses concurrents. Son action a été couronnée de succès et l'on n'est pas surpris de le voir aujourd'hui à la tête du "Technology Group" qui regroupe, autour de IBM Microelectronics Division, les activités Storage, Printing, Displays, Servers; en fait presque toutes les activités qui ne dépendent pas de IGS. A noter que la recherche est encore une entité séparée sous la direction de Paul M. Horn.

Lire l'article

Protéger le journal de sécurité de Windows NT

Dans de précédents articles de ce magazine, on a pu voir comment exploiter l'utilisation des privilèges et des catégories d'audit d'administration des comptes pour surveiller l'activité des utilisateurs ayant des privilèges d'administrateur. Mais que faire si les intrus essayent de dissimuler leurs traces en modifiant le journal de sécurité de Windows NT ? On peut utiliser les événements systèmes et les changements de politiques pour détecter de telles attaques.

Lire l'article

Des nouvelles de Windows 2000

Lors d'une récente réunion d'information pour la presse, Microsoft a révélé la

progression de la prochaine incarnation de Windows NT. La réunion a apporté à

la fois de bonnes et de mauvaises nouvelles, mais peu d'annonces de grande envergure.

Quelles sont donc les dernières nouvelles de Windows 2000 ? Après plus de 2 années

de développement de ce qui était jusqu'à présent annoncé comme Windows NT 5.0,

Microsoft a établi et adopté un ensemble d'objectifs pour NT et a déjà considérablement

progressé dans leur réalisation. J'entends parler du devenir de NT depuis 2 ans

et j'ai été beaucoup plus impressionné en assistant aux démonstrations réelles.

Puisque la beta 2 de NT 5.0 est désormais sortie, les utilisateurs ont envie de

savoir si Microsoft a tenu compte de leurs craintes et de leurs attentes à propos

de cette nouvelle version. La conférence de presse a permis de présenter les mises

à jours suivantes de NT 5.0.

Les options

Les mises à jour présentées portaient sur les nouveaux outils et les

nouveautés technologiques de NT 5.0. Sous réserve d'être correctement implémentées,

les fonctions telles que Active Directory (AD) et Zero Administration for Windows

(ZAW) promettent une amélioration de NT.

Les services pour UNIX de Windows NT

En dépit des affirmations de certains, Windows NT ne peut tout simplement pas

remplacer UNIX dans toutes les situations. En outre, le coût d'une migration d'UNIX

vers NT est prohibitif et, dans bien des cas, NT n'apporte pas aux administrateurs

UNIX les applications qu'ils recherchent. La règle en la matière est plutôt l'intégration

que le remplacement.Depuis le lancement de Windows par Microsoft, l'éditeur a toujours été en retrait

en ce qui concerne le nombre et les fonctionnalités des utilitaires d'invite de

commande de Windows au bénéfice des interfaces graphiques. Des sources tierces

(notamment UNIX) proposent ces outils depuis plusieurs années, mais aucune solution

intégrée n'était proposée.

Avec les Services pour UNIX de Windows NT (SPU), cette lacune a été comblée. Pourtant,

le nom du produit est trompeur. SPU ne fournit pas de services NT pour UNIX, mais

plutôt ce que beaucoup considèrent comme des services UNIX sur un système NT.

Il est fondamental de bien percevoir cette distinction pour comprendre les services

offerts par SPU et pour qui. SPU simplifie l'accès aux ressources, facilite la

synchronisation des mots de passe et facilite l'administration des environnements

mixtes Windows NT/UNIX.

IBM Enterprise Suite pour NT :

Pour utiliser Windows NT Server 4.0 dans votre entreprise, vous avez besoin d'applications pour mettre sur pied votre infrastructure d'informations. Il vous faut un serveur de bases de données, un serveur de messagerie et une solution de contrôle et d'administration à distance. En dehors de BackOffice de Microsoft, le choix est limité. Vous pouvez essayer d'intégrer des éléments provenant de divers éditeurs et espérer qu'ils interagissent, mais il existe une autre solution : les suites d'IBM pour Windows NT. L'IBM Enterprise Suite for Windows NT est un ensemble de packages qui offre davantage de fonctionnalité sous Windows NT que BackOffice lui-même. Les composants middleware des suites IBM aident à une exploitation maximale du système.

Lire l'article

Obtenir des ensembles de résultats d’une procédure cataloguée SQL

Rajoutez de la puissance à vos applications client/serveur avec cette procédure cataloguée SQL qui renvoie de multiples lignes de donnéesEn écrivant des procédures cataloguées avec le langage des procédures cataloguées (Stored Procedure Language ou SPL en anglais) SQL on pourra d'une part jouir d'une plus grande portabilité sur des plates-formes hétérogènes, et d'autre part simplifier le coding des bases de données. Par ailleurs, l'utilisation des procédures cataloguées peut également améliorer les performances et la sécurité des applications client/serveur. Le SPL peut être utilisé dans différents cas de figure, y compris pour récupérer un ensemble de résultats. Cet ensemble est constitué d'un ou plusieurs enregistrements de données, comme par exemple une liste des meilleurs ventes de livres classée par catégorie. Dans l'article "A l'intérieur d'une procédure cataloguée SQL", NEWSMAGAZINE, septembre 1999, nous avons fait un tour d'horizon des procédures cataloguées SQL. Nous avons également expliqué comment créer une procédure cataloguée utilisant des paramètres de sortie pour renvoyer des informations au programme appelant. Aujourd'hui, nous allons embarquer pour un autre voyage, au coeur d'une procédure cataloguée SPL. Mais cette fois, la procédure renvoie un ensemble de résultats. (Pour une présentation des concepts de base du SPL, consultez l'article "Des procédures cataloguées en SQL/400", NEWSMAGAZINE, juin 1998.

Nous allons embarquer pour un autre voyage, au coeur d'une procédure cataloguée SPL

Lire l'article

Partitionnement logique : diviser pour régner

La fonction LPAR de la V4R4 permet de diviser un AS/400 SMP en plusieurs systèmes

logiques

Ceux d'entre nous qui sont dans le métier depuis un moment constatent que certaines

tendances refont surface au bout d'un moment, dans l'industrie informatique. Certes,

nous ne vivons peut-être plus dans le passé, mais le présent nous semble bien

familier.

Prenons par exemple le cas de la consolidation de serveurs.

Il n'y a pas si longtemps, les systèmes informatiques centralisés étaient "à la

mode." Pendant de nombreuses années, les gens citaient le Dr. Herbert Grosch,

qui affirmait que plus le système informatique était gros, plus on en avait pour

son argent. Connue sous le nom de Loi de Grosch, cette assertion s'est répandue

dans le milieu informatique pendant des dizaines d'années. Des entreprises comme

IBM ont construit des systèmes centraux de grande taille afin de réaliser des

économies d'échelle.

De plus, les sociétés ont centralisé les ordinateurs en un lieu unique, situé

souvent derrière une paroi de verre. Au même moment, les microprocesseurs ont

vu leur taille se réduire. Cette évolution s'est accompagnée d'une amélioration

des performances et d'une chute spectaculaire du coût des équipements. Cela a

permis de concentrer une grande puissance de calcul dans de petits serveurs distribués.

Beaucoup de gens ont alors pensé que la Loi de Grosch était enfin caduque. L'informatique

distribuée était devenue la norme pour beaucoup d'entreprises qui installèrent

des réseaux locaux de PC et des serveurs distribués sur leur site. Même si ce

modèle distribué fonctionne encore bien pour certaines entreprises, plusieurs

autres remettent en question le coût et la complexité de la gestion des systèmes

distribués. Une analyse IDC conduite en 1998 a montré une forte mobilisation en

faveur de la consolidation des serveurs parmi les utilisateurs AS/400, 49% des

500 sociétés américaines sondées déclarant regrouper leurs systèmes et leurs unités

de stockage.

Ces résultats ont conduit IDC à étudier les scénari AS/400 de réduction des coûts

par regroupement dans un livre blanc rendu public récemment. Le premier scénario

regroupait cinq AS/400 distincts mais présents sur le même site en un seul grand

système centralisé. L'autre regroupait vingt AS/400 distants et plus petits en

un seul et même grand AS/400 central. Dans les deux cas, le regroupement réduit

le coût annuel total par utilisateur de 13 à 15%. Avec de telles économies potentielles,

il n'est pas surprenant que la consolidation des serveurs soit devenue une priorité

pour les entreprises utilisatrices d'AS/400.

De plus, avec la nouvelle fonctionnalité de la V4R4 de l'AS/400 baptisée LPAR

(Logical Partitioning, ou partitionnement logique), les utilisateurs seront bientôt

en mesure de tirer parti du regroupement physique des serveurs tout en étant capables

de diviser les AS/400 en systèmes logiques distincts.

Comment survivre à un plantage de DHCP

J'entretiens une relation mitigée avec les Service Packs. J'adore leurs corrections

de bugs, mais je déteste toutes les fioritures qui les accompagnent. Ce mois-ci

je devais entièrement recréer le serveur DNS, WINS et DHCP de mon domicile, qui

avait été effacé par le SP4 de Windows NT 4.0. Mais l'expérience a été un bon

exercice pour moi et elle m'a rappelé que je n'avais encore jamais évoqué sérieusement

la reprise après incident de Windows NT.

Lorsque j'ai déménagé dans mon logement actuel, j'ai câblé l'appartement en sachant

qu'un jour je mettrais à niveau mon réseau privé pour passer de son allure d'escargot

(10 Mbps) à un Ethernet 100 Mbps. Le prix des cartes Ethernet 100Base-T est en

baisse depuis quelques années et les cartes 10/100 Mbps étaient à peu près les

seules cartes réseau sur le marché l'an dernier.

Aussi, au moment où j'ai aménagé dans mon logement actuel, 40 pour cent des périphériques

de mon réseau pouvaient déjà exploiter 100 Mbps. Depuis des mois j'avais les câbles

nécessaires en place et beaucoup de cartes Ethernet, mais je n'avais pas encore

passé mon réseau à 100 Mbps, car je ne pouvais pas justifier le prix de hubs 100

Mbps. Mais en voyant récemment des hubs NETGEAR à huit ports à moins de 1500 F

dans une grande surface d'équipement bureautique, je n'ai pas résisté et je suis

reparti avec les trois exemplaires que le magasin avait en stock. (A propos, j'ai

trouvé les hubs NETGEAR peu après avoir appliqué le SP4 aux serveurs de mon réseau).

Inutile de m'écrire pour me dire que j'aurais pu trouver des hubs à 100 Mbps moins

chers ailleurs, je suis au courant. J'ai acheté les hubs NETGEAR pour trois raisons.

D'abord je n'ai jamais acheté un seul équipement de mauvaise qualité de Bay Networks.

Cela ne signifie pas que Bay Networks ne construit pas de mauvais matériel, mais

je ne suis jamais tombé dessus jusqu'ici.

Deuxièmement, les commutateurs NETGEAR ont beaucoup d'affichages LED pour indiquer

la vitesse de connexion, les taux d'utilisation du réseau et d'autres informations

de ce type. (Ma première loi en matière de télématique est " Plus il y a de lumières,

mieux c'est ").

Troisièmement, les commutateurs avaient l'avantage de se trouver là . Je me trouvais

dans le magasin pour d'autres achats et les hubs attendaient sur l'étagère sous

mes yeux ; je n'avais pas à attendre la livraison d'une commande. (C'est vrai,

je le reconnais, j'ai toujours besoin d'assouvir mes désirs instantanément).

Peu après avoir installé les trois nouveaux hubs dans le réseau - ce qui m'a pris

en tout et pour tout 5 minutes - je remarquai que mes serveurs DNS, WINS et DHCP

ne communiquaient qu'à 10 Mbps. (Ah, vous voyez l'intérêt des LED !) Je suis resté

perplexe devant cette lenteur pendant une dizaine de minutes, en me demandant

si le câblage du réseau n'était pas le responsable.

Finalement, la brume de sénilité s'est dégagée et je me suis souvenu que la raison

pour laquelle le serveur n'exécute que DNS, WINS et DHCP est son grand âge. La

lenteur du réseau s'expliquait par le fait que le serveur ne contenait qu'une

carte à 10 Mbps. J'installai donc une carte 100 Mbps XL de 3Com dans le serveur,

chargeai le driver, rebootai le serveur et - paf ! - me retrouvai brutalement

face à un écran bleu de la mort, un vrai de vrai. NT refusait d'aller au-delà

de l'écran bleu d'initialisation du kernel, en déclarant ne pas trouver winserv.dll.

Comme je bascule tout le temps les cartes réseau entre mes serveurs, que 3Com

est une maison de bonne réputation et que la carte 3Com est très répandue, je

devinai que la défaillance du serveur était due à une fragilité du SP4.

Il est impossible de restaurer une base de données DHCP sans avoir accès

aux sauvegardes de quatre fichiers DHCP

Quatre façons de ‘planter’ les projets ERP

par Robert Tipton

Nous sommes en plein dans une vague d'ERPmania ! Compte tenu d'une part du déluge d'histoires d'horreur provenant d'utilisateurs ayant mis en place des solutions ERP, et d'autre part, de l'état d'effervescence des fournisseurs, les applications ERP constituent l'équivalent informatique soit de l'enfer soit du nirvana. Il n'y a pas de juste milieu.

Mais que représente au juste un ERP (acronyme provenant de “ Enterprise Resource Planning ”) pour une entreprise moyenne ? A en croire les racontars, les entreprises devraient en “ avoir peur, voire très peur ”. En effet, nous avons tous entendu parlé de projets ERP ayant mal tourné. Résultat de ces échecs : des millions de francs jetés par la fenêtre, des consultants tenant des entreprises en otage, de profondes restructurations au sein des entreprises, des licenciements ou encore des banqueroutes. Si en revanche on écoute les fournisseurs de solutions ERP, les suites d'applications sont rapides et faciles à mettre en oeuvre. Toujours d'après eux, une fois installées, les applications ERP peuvent quasiment gérer votre entreprise au quotidien. Un fournisseur affirme, qui plus est, que l'on peut installer sa solution ERP en 60 jours et par la même occasion, régler ses problèmes liés au passage à l'an 2000.

Tout cela est exagéré, même s'il y a une part de vérité dans toutes ces affirmations. Certes, certaines grandes entreprises ont perdu des dizaines de millions de francs du fait de projets ERP ratés, certaines ayant également été poussées jusqu'à la faillite. Il est également vrai que certains packages ERP s'installent rapidement et sans accrocs majeurs. Certaines solutions répondent parfaitement aux besoins et aux processus d'une entreprise donnée, sans bidouille ni personnalisation particulière. Toutefois, de tous les projets ERP ayant été mis en place dans l'industrie, les cas extrêmes décrits ci-dessus ne représentent qu'une infime minorité.

Aussi, arrêtons d'accabler, d'encenser ou encore de polémiquer sur les solutions ERP et allons droit à l'essentiel. Voici quatre idées reçues qui vous conduiront sans aucun doute à l'échec de votre projet l'ERP. Evitez-les à tout prix (avec un peu de bon sens) et vous obtiendrez un système ERP représentant véritablement une solution à vos problèmes.

La valeur RPG IV *JOBRUN simplifie la conversion des formats de date

par Azubike Oguine Cet utilitaire met à profit la valeur spéciale *JOBRUN du RPG IV pour permettre aux utilisateurs finaux de tous les pays d'utiliser le format de dates auquel ils sont habitués

Lire l'article

Lorsque PASE paraît

La Division AS/400 place de grands espoirs dans l'environnement PASE (Portable

Application Solutions Environment), qui représente l'une des facettes de la stratégie

Unix de Big Blue

Voici quelques années, Rochester avait lancé un environnement d'exécution Unix

sur AS/400. Mais en dehors de quelques moments d'attention toute particulière,

comme lorsque les comptes et les éditeurs AS/400 les plus importants y ont porté

leurs applications Unix, ou lorsque SAP a porté son progiciel R/3 sur la plate-forme,

cet environnement a évolué à bas bruit, jusqu'au 24 janvier dernier, jour auquel

IBM a fait son annonce PASE (Portable Application Solutions Environment) à l'occasion

de PartnerWorld, à San Diego, Californie (cf. encadré "The big show").

L'environnement PASE est supposé accélérer la venue de nouvelles applications

sur plate-forme AS/400

Utiliser Ntbackup avec Windows 2000 et NT

Ntbackup.exe, le programme de sauvegarde intégré à Windows NT, est fait pour des sauvegardes rapides et rudimentaires de fichiers. Mais il n'est pas suffisant pour un environnement d'entreprise. Il ne permet pas, en effet, d'exécuter des sauvegardes automatiques pendant les heures de fermeture des bureaux, puisqu'il est dépourvu de la capacité de programmation intégrée. Il ne permet pas non plus de sauvegarder des ressources distantes et de maintenir des catalogues de supports de sauvegarde, fonctions indispensables aux entreprises. Les utilisateurs qui passent de Windows NT à Windows 2000 constateront que Microsoft a amélioré la nouvelle version de Ntbackup pour remédier aux trois lacunes citées plus haut. Mais tout le monde n'est pas pressé de passer à Windows 2000. Pour ceux qui comptent rester encore quelque temps sous NT, cer article explique comment éviter ces faiblesses pour planifier des sauvegardes, sauvegarder des ressources sur des machines distantes et maintenir des catalogues de leurs supports. Pour ceux qui passent à Windows 2000, nous décrirons les améliorations apportées par la nouvelle version de Ntbackup dans ces domaines par rapport à celle de NT.

Lire l'article

Norton Antivirus 4.0 et les serveurs NT

En voyant Norton AntiVirus 4.0 for Windows NT Server arriver au labo, je me suis dit " Tiens, on n'a pas déjà testé ce produit ? " Après une petite enquête j'ai découvert que nous avions examiné la version station de travail pour l'article " Logiciels antivirus pour Windows NT Workstation " de Jonathan Chau de février 98. Nous avons donc vérifié s'il y avait une différence entre les deux versions du produit. Norton AntiVirus (NAV) 4.0 for Windows NT Server se trouve sur un CD-ROM qui comprend des fichiers d'aide hypertexte et vidéo et des fichiers d'installation pour les systèmes Intel et Alpha. Cette nouvelle version permet de " pousser " l'installation du logiciel à partir d'un serveur central vers les serveurs et les postes de travail NT, ainsi que les systèmes Windows 95, Windows 3.1 et DOS. La version serveur offre la même interface utilisateur et les mêmes options que la version station de travail examinée par le Labo.

Lire l'article

Microsoft en quête de fiabilité

Ancien de Banyan Systems, Jim Allchin n'aime pas les bugs. Ex Senior Vice President de Microsoft en charge du développement de Windows 2000, désormais VP responsable des plates-formes, il est l'homme d'une mission : rendre Windows 2000 l'OS le plus fiable du marché. Après plus de 10 ans chez Microsoft à travailler sur Windows NT, le penchant de Jim Allchin pour l'excellence et sa détermination pourraient bien porter leurs fruits Au cours d'un discours prononcé au dernier Comdex d'automne, Jim Allchin a déclaré : " vous avez devant vous le bureau des réclamations de Microsoft pour Windows. Je reçois des lettres à propos de Windows 95, 98 et NT et je passe beaucoup de temps à les lire. C'est une lecture pénible car, même si j'en reçois de nombreuses très gentilles, la plupart des lettres qui arrivent sur mon bureau sont celles dans lesquelles quelqu'un a vécu une mauvaise expérience. Il y a deux ans, Microsoft a décidé d'essayer de comprendre la réalité en ce qui concerne la fiabilité et la compatibilité de Windows NT. Parce qu'au moment où je recevais toutes ces lettres, je savais que Dell.com tournait sous Windows NT, que le Nasdaq ou le Chicago Board of Trade étaient sous NT. Nous savions en outre que ces clients étaient absolument ravis de la fiabilité de nos produits. "

Lire l'article

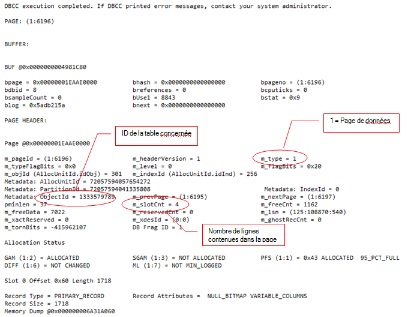

Au coeur de la gestion de la mémoire sous Windows NT (II)

2ème partie

Dans notre numéro de novembre, nous avons commencé cette série en deux parties

sur la gestion de la mémoire dans Windows NT en introduisant le concept de mémoire

virtuelle. Nous avons vu l'utilisation par le processeur d'un système de traduction

d'adresses virtuelles en adresses physiques à deux niveaux. Nous avons évoqué

la pagination et deux puissantes fonctions du Gestionnaire de mémoire : le mapping

de fichiers en mémoire et la mémoire copy-on-write.

Ce mois-ci nous allons détailler encore les structures de données internes utilisées

par le Gestionnaire de mémoire pour faire le suivi de l'état de la mémoire. Nous

évoquerons les working sets et la base de données PFN (Page Frame Number). Nous

terminerons par une exploration d'autres structures de données utilisées par le

Gestionnaire de mémoire pour faire le suivi de la mémoire partagée par deux ou

plusieurs applications, et nous aborderons les Objets de section, structures de

données utilisées par la base de données PFN pour mettre en oeuvre le mapping des

fichiers en mémoire.

Architecture Profusion : la fin des limites ?

Un grand nombre d'entreprises exécutent NT Server sur processeurs Intel. Ce choix est intéressant à plusieurs titres : le matériel est meilleur marché, l'éventail des constructeurs et très large, le catalogue applicatif est extrêmement important… mais les systèmes plafonnent à 4. La situation change avec la nouvelle architecture Profusion d'Intel. NT Server progresse fortement et les entreprises sont de plus en plus nombreuses à déployer sur NT Server des applications telles que data mining, progiciels de gestion (ERP) et serveurs de terminaux, tournant sur des serveurs SMP à architecture Intel. Parallèlement elles sont plus exigeantes sur les niveaux d'évolutivité des systèmes, en vue d'améliorer les performances. Or le serveur SMP à quatre voies ne peut plus répondre à ces besoins. Pour apporter une solution à cette situation, Intel a donc mis au point un nouveau standard, le système SMP baptisé Profusion, une méthode standardisée permettant de placer huit processeurs dans une CPU. On trouve sur le marché quantité de machines à 4 voies et plus, mais elles utilisent des architectures propriétaires. Un serveur SMP à 8 voies vraiment évolutif permet aux applications comme SAP et SQL Server 7.0 d'atteindre de meilleures performances.Le support de huit processeurs par l'architecture Intel Profusion est unique et il est important de comprendre cette nouvelle architecture avant d'évaluer et d'acheter un nouveau serveur SMP à 8 voies. Quelle est donc cette nouvelle architecture, ses composants, ses perspectives ?

Lire l'article

DB2 devient universel sur l’AS/400

L'universalité de DB2 UDB for AS/400 permet d'utiliser une base de données unique

pour stocker toutes les données de l'entreprise, traditionnelles et non traditionnelles

C'est vrai, IBM a de nouveau rebaptisé la base de données intégrée de l'AS/400.

Avec la V4R4, DB2/400 devient DB2 Universal Database for AS/400 (DB2 UDB for AS/400).

Mais la V4R4 de la base de données AS/400 va bien au delà d'un simple nouveau

nom. En effet, cette nouvelle version permet à la base de données de l'AS/400

de réaliser une avancée significative, et ce en l'enrichissant de fonctions permettant

de stocker, de gérer, d'indexer et de contrôler toutes les formes d'information

imaginables s'appuyant sur une architecture base de données unique et homogène.

Avec

un serveur base de données universel il est possible de mettre en oeuvre ou de

supporter pratiquement tous les types d'applications. Pour cela, un serveur base

de données universel doit posséder les caractéristiques fondamentales suivantes

:

- Fiabilité universelle

- Support universel d'applications

- Accès universel

- Evolutivité universelle

- Gestion universelle

- Extensibilité universelle

Avec un serveur base de données universel il est possible de mettre en oeuvre tous les types d'applications

Outre les améliorations spectaculaires concernant l'extensibilité, DB2 UDB for AS/400 présente également des améliorations de l'accessibilité, de l'évolutivité et de la gestion. Les nouvelles fonctionnalités englobent les tables dérivées, un environnement script SQL Operations Navigator et une optimisation des performances des requêtes. Tout comme avec les précédentes améliorations de DB2 sur l'AS/400, les tables et applications actuelles fonctionneront parfaitement sous DB2 UDB for AS/400 sans modification. Lire l'article

SysPrep : clonez vos systèmes

Les grands réseaux sont très longs à créer. Plus le nombre de systèmes est important,

plus il faut de temps pour les déployer. SysPrep facilite considérablement cette

tâche pour les administrateurs Windows NT en permettant le clonage de systèmes.

Supposons que deviez créer entièrement 500 postes de travail Windows NT 4.0. S'il

faut une heure pour créer chaque système, ces 500 heures de déploiement correspondront

à près de 13 semaines de travail d'un administrateur ou à plus 3 semaines de travail

de quatre administrateurs - en supposant qu'il suffit d'une heure pour créer chaque

poste de travail. Car il suffit d'ajouter quelques applications à l'installation

de l'OS pour augmenter exponentiellement le temps de création et, par voie de

conséquence, le coût global de possession de ces postes de travail.

Les logiciels de clonage de disque peuvent remédier au problème de l'augmentation

du TCO. Ils permettent, en effet, d'installer et de configurer une seule fois

des progiciels de systèmes complets et de cloner l'installation sur un grand nombre

de postes de travail supplémentaires. Une fois l'installation initiale terminée,

le coût de son clonage sur d'autres systèmes diminue considérablement, puisqu'il

ne s'agit que de faire une copie d'un disque à un autre.

Pour déterminer les drivers et les paramètres de configuration à installer sur

un système particulier, les OS se basent sur la plate-forme matérielle. C'est

pourquoi pour cloner des systèmes, il faut s'assurer que toutes les machines clonées

utilisent des composants identiques. Sinon, de mauvais drivers s'installeront

et les machines ne parviendront pas à fonctionner correctement. Dans le cas de

matériels différents, il faut réinstaller les bons drivers après le clonage et

cette tâche contredit l'objectif même du clonage.

Jusqu'ici Microsoft ne supportait pas le clonage, en raison de problèmes inhérents

au mécanisme même du clonage. Les systèmes NT requièrent des comptes sécurisés

(dits SID pour Secure ID) uniques pour fonctionner correctement dans un réseau.

De même, chaque système NT cloné nécessite un compte unique. Les générateurs de

SID, tels que Norton Ghost Walker et le shareware NewSID de Systems Internals,

créent des comptes uniques à affecter à des systèmes NT clonés. Les générateurs

de SID fonctionnent bien, dans la mesure où l'on connaît bien les limites du clonage

et les pièges que comporte cette technique. Cependant, Microsoft ne supporte que

les logiciels et systèmes clonés avec les SID générés par son propre nouvel outil

SysPrep (System Preparation). (Pour savoir comment se procurer SysPrep, allez

sur le site Web de Microsoft à l'adresse http://www.microsoft.com/ntworkstation/deployment/deployment/syspreptool.asp).

Les logiciels de clonage de disque peuvent remédier au problème de l'augmentation

du TCO

Principes des architectures sécurisées contre le vol d’informations

La sécurité informatique est une sorte de fourre-tout dans lequel on trouve des

domaines de compétences biens différents. Deux courants de pensées majeurs se

présentent : la sécurité informatique contre les pannes matérielles ou logicielles

et la sécurité informatique contre l'espionnage et le piratage. L'une des différences

majeures entre ces deux familles, est que la première nécessite des compétences

techniques précises en informatique, télécommunication et électricité ainsi qu'une

grande sagesse ; là où la seconde demande plutôt des qualités psychologiques comme

l'extrême paranoïa et la schizophrénie. Un administrateur doit savoir se transformer

en une effroyable machine de guerre au moindre signe suspect.

Dans cet article, nous traiterons exclusivement de la sécurité contre l'espionnage

et le piratage. Il s'agit ici de se prémunir contre le vol d'informations confidentielles,

la détérioration, la modification d'information, bref contre l'intrusion. La sécurité

de l'information est à l'origine une tache qui n'a pas grand chose à voir avec

l'informatique : l'intrusion existe depuis bien plus longtemps.

Cependant, l'information étant à l'heure actuelle stockée sur support informatique,

il est devenu plus facile de s'introduire au coeur des entreprises en faisant l'économie

du déplacement - Un bon modem, un téléphone, et c'est parti. Du coup, les entreprises

ont mis leur sécurité entre les mains des administrateurs systèmes et réseaux,

oubliant parfois que ce n'est parce qu'une information est disponible sur le réseau,

qu'elle n'est disponible que sur le réseau. Une bonne politique de sécurité englobe

plus qu'une simple problématique technique.

Utilisation des API de files d’attente de données en RPG IV

Cet extrait tiré d'un nouveau Redbook propose des exemples de programmes RPG IV utilisant les API de files d'attente de donnéesLes files d'attente de données sont des objets que l'on peut créer pour établir des communications entre des programmes en langage évolué (HLL : high-level language). Le principe en est le suivant : un programme HLL envoie des données à une file d'attente et un autre les reçoit. Le type le plus fréquent de file d'attente de données est constitué par les communications entre programmes HLL résidant sur le même système AS/400. Mais on peut aussi utiliser des files d'attente de type DDM (Distributed Data Management) pour faire communiquer des programmes HLL tournant sur des AS/400 différents.

Les files d'attente de données offrent de nombreux avantages :

· Elles constituent un moyen rapide de communications asynchrones

entre deux travaux, qui utilise moins de ressources systèmes que les échanges

via les fichiers base de données, les files d'attente de messages ou les zones

de données.

· Elles peuvent être communes à plusieurs travaux. C'est intéressant lorsqu'un

travail ne peut pas traiter un trop grand nombre d'entrées dans le temps imparti.

Ainsi, si plusieurs imprimantes sont prêtes à imprimer des commandes, une seule

file d'attente peut envoyer des données à un job distinct pour chaque imprimante,

en mode FIFO (premier entré/premier sorti), LIFO (dernier entré/premier sorti),

ou dans un ordre déterminé par clé.

· Elles peuvent attacher une ID d'émetteur à chaque message. L'ID d'émetteur

est un attribut de file d'attente de données établi au moment où elle est créée.

Il contient le nom de job qualifié et le profil utilisateur courant.

· Elles peuvent être assorties d'un délai (time-out) afin qu'un job récepteur

attende jusqu'à ce qu'il reçoive une certaine entrée en provenance d'une file

d'attente de données.

On peut aussi utiliser des files d'attente de données pour faire communiquer des programmes HLL tournant sur des AS/400 différents.

· Elles allègent la tâche d'un travail. Les API de file d'attente peuvent fournir un meilleur temps de réponse et diminuer la taille d'un programme interactif. Si, par exemple, plusieurs utilisateurs entrent des transactions pour mettre à jour plusieurs fichiers, on peut ordonner aux jobs interactifs de pousser les données dans une file d'attente pour un traitement asynchrone par un programme batch (plutôt que d'avoir chaque file d'attente de job interactif mettre à jour un fichier base de données). Seules les files d'attente de données permettent cette technique de programmation asynchrone.

Lire l'article