Des progiciels pour la gestion de son infrastructure

Des services Web et de nouvelles solutions côté progiciel pour une gestion facile de son environnement.

Trader's annonce la sortie de Quick-Office, son logiciel client-serveur permettant la fusion de texte avec des données iSeries. Il propose le développement de documents au travers du traitement de texte, MS WORD et la reprise automatique des documents OV/400 existants.

Guide des solutions

Mis en ligne le 14/02/03

Le guide des solutions AS/400 & iSeries est un supplément de iSeries News, le magazine des profesionnels AS/400 et iSeries, publié par IT-M.

Les orientations bases de données de la V5R2

par Carson Soule - Mis en ligne le 27/08/02

Les fans de l'iSeries ont de bonnes

raisons d'exulter face à ce qui s'annonce.

L'OS/400 et Domino Rnext ont

tous deux de nouvelles fonctions séduisantes.

Qui plus est, ces fonctions

se complètent à merveille pour valoriser

encore davantage Domino sur

l'iSeries ...

La gestion du contenu est un thème dominant en 2002. Cela signifie différentes choses selon les environnements, mais le fil d'ariane est la capacité de stocker, d'organiser, de trouver, de mettre à jour, et de présenter les diverses données de l'entreprise. Il peut s'agir de données transactionnelles, de documents, d'images, de e-mails, de contenu Web ou de tout cela combiné.

Pour que la gestion du contenu fonctionne bien et rapidement, deux ingrédients sont nécessaires : une stratégie de stockage puissante et souple et des outils permettant à l'utilisateur final d'accéder aux données pour les manipuler et les afficher. Le plus souvent, cela suppose l'accès au Web, le workflow, et la collaboration. Avec le tandem DB2 et Domino, les utilisateurs iSeries sont en situation idéale pour relever ces défis.

Lire l'article

Commandes TCP/IP de Windows 2000

par Michael Otey - Mis en ligne le 24/06/2002

Windows 2000 conserve bon

nombre des commandes de diagnostic

TCP/IP de Windows NT, mais l'OS

plus récent ajoute aussi de nouvelles

commandes. Que vous soyez un administrateur

Win2K novice ou chevronné,

vous apprendrez une ou

deux choses intéressantes dans cette

liste des 10 principales commandes

de diagnostic TCP/IP.

Administration d’AD et gestion de contenu

par Ed Roth - Mis en ligne le 22/10/2003

Lorsqu'on passe à AD (Active

Directory), il est indispensable que les

données mises dans le répertoire

soient aussi complètes, cohérentes et

exactes que possible. On veut également

migrer sans trop solliciter les administrateurs

et sans compromettre la

sécurité. Les produits peuvent contribuer

à améliorer la productivité administrative

dans un environnement AD ...... et aussi à gérer la sécurité et à imposer

la politique associée au contenu du répertoire.

L'ensemble de ces solutions

peut réduire le coût de possession total

(TCO) d'AD en tirant parti de sa

souplesse et de sa granularité, tout en

fournissant les détails du schéma de répertoire

sous forme des descriptions

gérables et logiques.

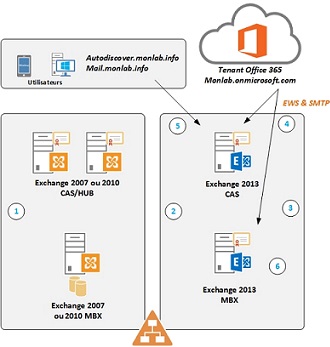

Les fichiers journaux dans Exchange 2000

par Benoît Bascompte - Mis en ligne le 16/12/2002

Lorsque les administrateurs souhaitent

surveiller d'un peu plus près le

trafic sur les différents serveurs

Exchange 2000 de l'entreprise, ils sont

confrontés à de nombreux protocoles

standard tels que POP3, IMAP4, SMTP,

NNTP et HTTP. Exchange 2000 permet d'avoir des journaux d'activité pour

tous ces protocoles de messagerie ...... et permet également, à des fins de diagnostic,

une intégration avec Windows

2000 et le journal d'évènement. Les administrateurs

doivent donc gérer un

grand nombre de protocoles et doivent

savoir comment et

dans quel cas ils peuvent

s'en servir pour

diagnostiquer des problèmes,

identifier un

émetteur de

Spam, obtenir des

statistiques ... Par

conséquent, bien comprendre

les fonctionnalités offertes par Exchange 2000 concernant

les différents journaux

leur est donc nécessaire.

Les nouveautés de la semaine 47 – Windows 2000 & .Net – 2002

Tous les nouveaux produits du 18 au 24 Novembre 2002

Lire l'article

Les nouveautés de la semaine 41 – Windows 2000 & .Net – 2002

Tous les nouveaux produits du 07 au 13 Octobre 2002

Lire l'article

Les nouveautés de la semaine 28 – Windows 2000 & .Net – 2002

Tous les nouveaux produits du 08 au 14 Juillet 2002

Lire l'article

Pour s’y retrouver dans le maquis du stockage

par Joel Klebanoff - Mis en ligne le 27/08/02

Les anciens se souviennent du

temps où les mégaoctets étaient la mesure

disque standard. Aujourd'hui,

personne ne s'intéresse à moins d'un

gigaoctet et, dans les grandes entreprises,

on parle sereinement de téraoctets.

Certains pensent déjà aux pétaoctets ...

Une poignée vont même jusqu'à parler de yottaoctets (1 yottaoctet = 1 téraoctet x 1 téraoctet), mais plus pour impressionner que pour s'en servir prochainement.

Lire l'article

NAS peut être sympa

par Ed Roth - Mis en ligne le 24/06/2002

Récemment, j'ai parlé avec des administrateurs de sites informatiques

des problèmes qu'ils rencontraient avec leur

dispositif NAS (Network Attached Storage). Il semble que

dernière rencontre du dispositif NAS avec le récent virus

Nimda ait été la goutte d'eau qui a déclenché sa mise sur

touche ...

Comme l'OS propriétaire de l'appliance ne pouvait se comporter que comme un serveur de fichiers, le site ne pouvait pas installer le logiciel pour protéger activement les volumes NAS du virus. Le site avait aussi eu des problèmes dans l'intégration de sa sécurité de réseau Windows avec la sécurité NAS intégrée, et donc les utilisateurs distants ne pouvaient pas accéder aux fichiers sur le dispositif NAS.

Lire l'article

IBM DB2 AS/400 vers MS SQL

STR et HiT Software annoncent la sortie de la version 2.5 de DB2 Motion, permettant la réplication en temps réel des données de SQL Server vers iSeries et AS/400.

La nouvelle version complémente les fonctionnalités essentielles de DB2Motion à savoir la réplication en temps réel des données provenant des iSeries et AS/400 vers SQL et Oracle.

Lire l'article

Vers l’indentification unique

par Mel Beckman - Mis en ligne le 05/06/02

Comme un cerf ébloui par des

phares, vous voilà devant un écran

d'identification pensant « quel est mon

ID et mot de passe utilisateur sur ce

système ? Je l'ai utilisé pas plus tard que

la semaine dernière ! Pourquoi ne puisje

pas m'en souvenir ? »

Nous sommes tous passés par là et, avec l'explosion des systèmes demandant ce sésame (station de travail, banque en ligne, télécommande de télévision par câble, par exemple), nous éprouvons de plus en plus souvent l'amnésie du mot de passe.

Et ce n'est que l'aspect utilisateur du problème. Le côté administrateur est encore plus complexe. En tant que responsable du système d'information, vous êtes confronté à des dizaines (voire des centaines) de services et d'unités demandant l'administration par mot de passe. Pour aggraver les choses, peu de ces systèmes ont quelque chose en commun, vous obligeant à jongler avec les particularités de chacun, tout en maintenant une frontière sûre pour tenir à l'écart les masses non autorisées.

Lire l'article

Informateur sur IIS

par Brett Hill - Mis en ligne le 25/04/2002

Des solutions à des problèmes IIS bizarres :

Cryptage 128 bits et changement de mot de passe, mots de passe par défaut des utilisateurs IUSR_ et IVAM_ , SSL et ressources serveur, IIS et Session_onEnd ...

En avant avec le RPG en format libre

par Gary Guthrie

Quiconque utilise le RPG depuis un

certain temps se souvient des clameurs

en faveur du RPG en format libre.

Parfois chaudes, les discussions portaient

sur le besoin de la part d'IBM

d'orienter le RPG dans cette direction

« plus moderne ».

à‡a a pris du temps, mais avec la

V5R1, IBM a introduit le RPG en format

libre. Les différences entre le format

fixe et le format libre constituent, pour

l'essentiel, une grande amélioration.Pourtant, de nombreux RPGistes ont

exprimé des doléances - certaines fort

banales - à propos des décisions de

conception d'IBM. En tête de liste des

doléances, on trouve le manque de

support du RPG en format libre pour

plusieurs codes opération présents

dans le format fixe. N'ayez crainte :

vous pouvez mettre en oeuvre des solutions

RPG en format libre - mais un peu

différemment.

Pour faciliter la transition au RPG

en format libre, je passe en revue les 57

codes opération non pris en charge (figure

1) et indique les méthodes alternatives

permettant d'accomplir leurs

tâches. J'indique même certains cas où

les alternatives sont préférables. C'est

si vrai que vous devriez tirer parti de

nombreuses nouvelles alternatives

même si vous utilisez le RPG en format

fixe.

Tout en vous instruisant sur le RPG

en format libre et sur ses différences,

sachez qu'on le destine davantage à de

nouveaux projets de développement

qu'à la conversion d'applications existantes.

Mais cette conversion est néanmoins

tout à fait possible.

Les plus consultés sur iTPro.fr

- Quel impact d’une cyberguerre sur les organisations ?

- Menaces cyber sur le secteur énergétique européen !

- Les stratégies IA pour la survie de l’entreprise !

- Protégez l’accès non authentifié de vos réunions

- Télécommunications et durabilité : les défis d’une transition verte dans un secteur en mutation