Quoi de neuf ? Semaine 09 – iSeries – 2003

Tous les nouveaux produits de la semaine du 24 Février au 2 Mars 2003.

Lire l'article

Utiliser IAS de Windows 2000 pour des solutions d’accès distant

par Carol Bailey - Mis en ligne le 26/02/2002

Microsoft et de nombreux utilisateurs

de Windows 2000 semblent

considérer qu'IAS (Internet Authentication

Service) de Win2K convient à

des ISP (Internet Software Providers)

mais pas à des réseaux d'entreprise.

Pourtant, vous pouvez utiliser IAS sur

votre réseau d'entreprise comme

point de configuration central pour de

multiples serveurs RAS Win2K, au sein

d'un système dans lequel les serveurs

RAS Windows NT 4.0 utilisent les politiques

d'accès à distance Win2K, et

dans votre solution d'outsourcing ...

IAS est l'implémentation par Microsoft d'un serveur RADIUS (Remote Authentication Dial-In User Service). RADIUS est un protocole standard (fondé sur Internet Engineering Task Force - IETF - et RFC - Request for Components - 2138 et RFC 2139) pour authentifier, autoriser, et fournir une information de comptabilité pour des connexions distantes. L'information de comptabilité est souvent superflue pour des réseaux d'entreprise parce que les administrateurs de réseaux n'ont généralement pas besoin d'informations détaillées sur les utilisateurs qui se connectent au système, la durée de connexion ou les services demandés. Si vous ne voulez pas de telles informations, vous n'avez pas besoin d'utiliser l'aspect comptabilité d'IAS.

Les serveurs RAS Win2K et RAS NT 4.0 peuvent effectuer leur propre authentification et autorisation, ou bien confier cette tâche à un serveur RADIUS. Ce peut être un serveur RADIUS non Microsoft (ce qui est le plus probable pour des ISP) ou un serveur utilisant IAS Win2K. Vous pouvez utiliser IAS Win2K sur votre réseau d'entreprise pour authentifier et autoriser les clients pratiquant l'accès à distance.

Lire l'article

ProGen WebSmart Original Edition

Business Computer Design International (BCD) présente ProGen WebSmart Original Edition (OE) 3.03, mise à jour de son outil de développement d'applications iSeries Web et sans fil.

Parmi les caractéristiques, un utilitaire pour le coding des données qui utilise des caractères de contrôle URL au sein des URL.

Lire l'article

Surveyor/400 pour iSeries

Linoma Software annonce une mise à jour de sa suite graphique de productivité Surveyor/400 pour iSeries.

Cette nouvelle version permet aux utilisateurs de sauvegarder les spécifications de transfert et de les appeler à partir d'une commande en ligne, d'un programme CL ou de n'importe quel scheduler iSeries.

Lire l'article

SQL Server Reporting Services

Avec SQL Server Reporting Services, l'offre décisionnelle Microsoft SQL Server s'enrichit de fonctionnalités de Reporting.

La plate-forme décisionnelle propose dorénavant l'intégration des modules d'analyse OLAP, de data mining, des outils ETL (Extraction, Transformation and Loading), des entrepôts de données et des fonctionnalités d'éditions de rapports.

Lire l'article

Les nouveautés de la semaine 12 – Windows 2000 & .Net – 2003

Tous les nouveaux produits du 17 au 23 Mars 2003

Lire l'article

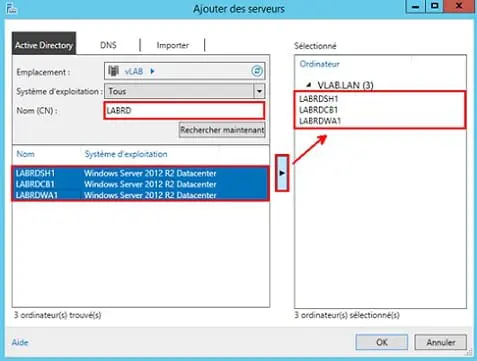

Délégation d’AD : au-delà du basique

par Jeff Bennion - Mis en ligne le 04/03/2003

Bien utilisées, les possibilités de

délégation d'AD (Active Directory)

Windows 2000 améliorent la productivité

informatique de l'entreprise et

contribuent à sa sécurité. Cependant,

au moment de mettre en oeuvre votre

modèle de délégation, des difficultés

risquent de survenir parce que la manière

dont Microsoft a conçu AD ne

correspond pas forcément à celle

dont vos administrateurs travailleront.Lorsque vous structurez votre modèle

de délégation, vous devez traduire des

fonctions de jobs concrètes en droits

d'accès AD spécifiques. Bien que vous

puissiez définir les tâches que les différents

informaticiens doivent effectuer,

il n'est pas toujours facile d'établir la

corrélation entre ces tâches et les permissions

d'AD. Je présente quelques

techniques qui vont au-delà des

simples scénarios de délégation pour aborder les problèmes que vous risquez

fort de rencontrer dans l'entreprise.

Ces exemples du monde réel

peuvent vous aider à concevoir et à déployer

un modèle de délégation d'AD

sécurisé répondant à vos besoins.

SQL Slammer worm

Mis en ligne le 29/01/2003

Retrouvez les dernières informations sur le Worm "SQL Slammer", publiées par Microsoft à la suite des incidents des 25/26 Janvier 2003. (Articles en anglais)

Générateur R.A.D. RePeGlio RPG IV

Mis en ligne le 14/05/2003

Depuis la consolidation des serveurs ‘à la demande' et la webisation des écrans,

les développements spécifiques 5250 en RPGIV ont à nouveau le vent en poupe !

Cependant, il n'y a pas d'outil natif IBM d'aide au développement en RPG IV. Le générateur R.A.D. RePeGlio

comble ce manque.Les développeurs qui n'ont pas la chance d'avoir un outil comme le générateur R.A.D.

RePeGlio, sont donc obligés de développer tant bien que mal des programmes RPGIV

à partir de squelettes maison ou d'adapter d'anciens programmes. Ainsi, il peut être

fastidieux de mettre au point par exemple des sous-fichiers en fenêtre qui s'appellent

en cascade ou encore un programme de formulaire sur plusieurs pages avec des

programmes de sélection sur les clés étrangères.

Cardinal V1.2, de Symtrax

Symtrax enrichit son offre avec Cardinal V1.2, sa solution d'output management visant à réduire le temps passé pour récupérer, personnaliser et mettre en forme des états générés par n'importe quel grand système, serveur Midrange, Unix ou PC.

Grâce à Cardinal, toutes les entreprises pourront extraire d'importants flots de données brutes.

Lire l'article

Les nouveautés de la semaine 17 – Windows 2000 & .Net – 2003

Tous les nouveaux produits du 21 au 26 Avril 2003

Lire l'article

Les nouveautés de la semaine 09 – Windows 2000 & .Net – 2003

Tous les nouveaux produits du 24 Février au 2 Mars 2003

Lire l'article

Pratiquer la maintenance proactive

par Sean Daily - Mis en ligne le 18/03/2003

Bien qu'AD soit un service de

répertoires d'entreprise robuste et résilient

aux fautes, il n'est pas parfait.

L'entropie d'AD est inévitable si l'on

considère la nature même d'une base

de données répliquée en réseau hébergée

sur des serveurs de type PC (avec

les vulnérabilités inhérentes au matériel

et au logiciel). Pour garantir le maximum

de temps de bon fonctionnement

et de disponibilité de votre réseau de

type AD, vous devez élaborer un plan à

deux étages ...Maintenance régulière de

l'environnement du réseau AD et un

plan de reprise bâti sur de solides compétences

antisinistre concernant AD et

le serveur Win2K. La première partie de

ce plan - une bonne maintenance - implique

une supervision proactive, des

sauvegardes, et de la défragmentation.

DbPAL supporte SQL Server

IT-Map annonce dbPAL, suite de modules intégrés destinés à aider les développeurs système et les DBA à gérer leurs bases de données.

La fonction Schema Editor permet aux utilisateurs de créer et maintenir le concept schema de la base de données et d'afficher de multiples vues de type DBMS. DbPAL supporte SQL Server. Il est possible d'utiliser dbPAL pour synchroniser le contenu de la base de données.

Lire l'articleLes plus consultés sur iTPro.fr

- IA et souveraineté des données : les entreprises françaises redéfinissent les infrastructures IT

- Temps d’arrêt IT : un coût de 600 milliards de dollars pour les entreprises du Global 2000

- Microsoft Build 2026 : contre-offensive des modèles maison face à OpenAI et Anthropic

- L’anxiété liée à l’IA, un risque sous-estimé pour la sécurité

À la une de la chaîne Tech

- Computex 2026 : 5 signaux forts à retenir

- La chaîne d’approvisionnement, point de rupture récurent du SI

- Microsoft Build 2026 : contre-offensive des modèles maison face à OpenAI et Anthropic

- Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

- Analyse Patch Tuesday Mai 2026