Actualités Windows NT / 2000 – Semaine 25 – 2003

Toutes les Actualités du 16 au 22 Juin 2003

Lire l'article

Actualités Windows NT / 2000 – Semaine 22 – 2003

Toutes les Actualités du 26 Mai au 1 Juin 2003

Lire l'article

Actualités Windows NT / 2000 – Semaine 44 – 2003

Toutes les Actualités du 27 au 31 Octobre 2003

Lire l'article

Actualités Windows NT / 2000 – Semaine 38 – 2003

Toutes les Actualités du 15 au 19 Septembre 2003

Lire l'article

Actualités Windows NT / 2000 – Semaine 29 – 2003

Toutes les Actualités du 14 au 20 Juillet 2003

Lire l'article

Surmonter les obstacles de FTP sur l’OS/400

par Lee Paul - Mis en ligne le 30/06/2003

Si vous êtes comme la plupart des

informaticiens, chaque fois que vous

essayez une nouvelle fonction FTP

(File Transfer Protocol), vous butez sur

un petit obstacle qui vous empêche

d'avancer. Peut-être un collègue a-t-il

configuré un pare-feu avec des valeurs

de port spéciales. Peut-être essayezvous

de transférer la dernière liste de

produits de votre distributeur à partir

d'Internet et découvrez avec surprise

que le fichier se trouve dans un dossier

spécifié avec un nom non spécifié. Ou peut-être êtes-vous confronté à des

champs packés, illisibles par l'ordinateur

récepteur. Ou peut-être le format

du nom OS/400 pose-t-il un problème.

J'ai aidé beaucoup de gens à régler

certains de ces problèmes et j'en ai

profité pour dresser une liste de

conseils et d'astuces qui pourront vous aider à diagnostiquer et à résoudre certains

d'entre eux. J'espère qu'ils vous

seront utiles.

Les nouveautés de la semaine 25 – Windows 2000 & .Net – 2003

Tous les nouveaux produits du 16 au 22 Juin 2003

Lire l'article

AppDancer/FA

AppDancer Networks présente AppDancer/FA, logiciel d'analyse et de flux d'applications réseau. Cette version permet de surveiller les transactions SQL Server et Exchange Server en temps réel.

AppDancer/FA ne contrôle pas seulement les unités, les applications et tous les flux IP associés mais il permet également de comprendre les travaux internes du réseau.

Lire l'article

Quest software simplifie le déploiement et la gestion des systèmes de messagerie Microsoft

par Catherine China - Mis en ligne le 14/05/03

Quest Software édite des solutions d'administration et d'optimisation des performances

pour les applications d'entreprise et les infrastructures Microsoft. Anthony Moillic,

directeur technique Microsoft Solutions, nous explique en quoi ces solutions permettent de planifier, d'automatiser le déploiement et de simplifier l'administration de Windows 2000/2003, Exchange 2000 et Active Directory, tout en assurant la qualité et la continuité

de service pour les utilisateurs.

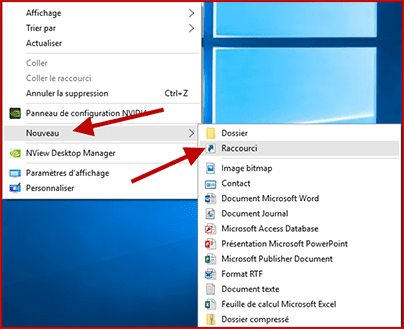

Se connecter aux imprimantes

Mis en ligne le 29/04/2003

Il n’est pas toujours simple de mettre la bonne imprimante à la disposition de la bonne personne dans de grands réseaux ou dans une société dans laquelle les employés changent constamment de système. Utiliser toujours la même imprimante n’a aucun sens pour les travailleurs nomades ou les commerciaux qui branchent leurs portables chaque fois d’un lieu différent.Et, quand plusieurs personnes partagent un ordinateur ou qu’une personne utilise plus d’une station de travail, il faut être capable d’offrir la bonne imprimante adaptée à la situation. Un programme VBScript peut, automatiquement, installer et connecter aux imprimantes au moment de la connexion de l’utilisateur, selon son identité ou celle de l’ordinateur, puis supprimer la connexion imprimante quand l’utilisateur se déconnecte. Ce procédé donne de meilleurs résultats sur des OS basés sur Windows NT comme Windows XP, Windows 2000 et NT parce que l’on peut créer la connexion d’imprimante et installer les drivers en une étape. Toutefois, on peut faire de même sur des ordinateurs Windows 9.x à condition d’avoir des drivers pré-installés.

BOS fait rimer connectivité AS/400 et TCP/IP en toute simplicité

par Catherine China - Mis en ligne le 16/04/2003

Partenaire IBM depuis douze ans,

BOS conçoit et développe des solutions

innovantes et efficientes

de connectivité TCP/IP dans l'environnement

AS/400. Des produits

conçus dans le respect des standards

qui se distinguent sur le

marché par leur facilité d'utilisation

et d'administration. René

Adélaïde, directeur commercial

France de BOS nous explique en

quoi le TCP/IP va changer la donne

pour les communications distantes

avec les iSeries.

Des données sous bonne garde avec Kerberos

par Morris Lewis - Mis en ligne le 25/03/03

Toutes les opérations de sécurité

de SQL Server s'appuient sur un

double processus : authentification et

autorisation. Si le serveur n'a pas toute

confiance en l'identité de l'utilisateur

et n'est donc pas certain des permissions

de celui-ci, toutes les tentatives

de contrôle d'accès aux données

échoueront. Pendant longtemps,

Microsoft a préféré les logins authentifiés

de Windows NT à leurs homologues

de SQL Server parce que

Windows vérifie plus efficacement

l'identité de l'utilisateur, bien au-delà

de la simple comparaison d'un couple

compte/mot de passe. Kerberos est le

protocole d'authentification par défaut

de Windows 2000. Il améliore le protocole

d'authentification de NT de plusieurs

manières et identifie à la fois le client et le serveur. Voyons brièvement

le principe de fonctionnement de

Kerberos et comment il peut protéger

les données de vos serveurs SQL

Server 2000. Bien entendu, il faut exécuter

SQL Server 2000 sur Win2K pour

utiliser Kerberos. Je reviendrai plus

loin plus en détail sur les exigences en

la matière.

Comment sécuriser et améliorer la vitesse d’accès au Web en entreprise ?

Concrètement, qu'attendent les entreprises de leur mode de connexion au Web ? Une sécurité maximale contre les tentatives d'intrusion externes, et un temps d'accès aux sites Web le plus bref possible. Deux attentes clés auxquelles répond le Internet Security & Acceleration Server de Microsoft, en dotant Windows 2000 d'un pare-feu et d'un cache Web intégrés.

Lire l'article

Les nouveautés de la semaine 08 – Windows 2000 & .Net – 2003

Tous les nouveaux produits du 17 au 23 Février 2003

Lire l'article

Logiciel Help Desk

par Mark Weitz - Mis en ligne le 07/04/2003

Face à de maigres budgets informatiques,

les administrateurs du Help

desk jonglent pour améliorer l'assistance

technique. Pour le plus grand

bonheur des fournisseurs de logiciels

Help desk. L'offre de produits actuelle

améliore la personnalisation, intègre

de nouvelles fonctionnalités, et allège

la charge de travail, tout en améliorant

la satisfaction de l'utilisateur final ...Si vous n'avez pas actualisé votre logiciel

Help desk durant ces dernières années,

vous constaterez peut-être que

certaines nouveautés justifient l'acquisition

d'un produit dernier cri.

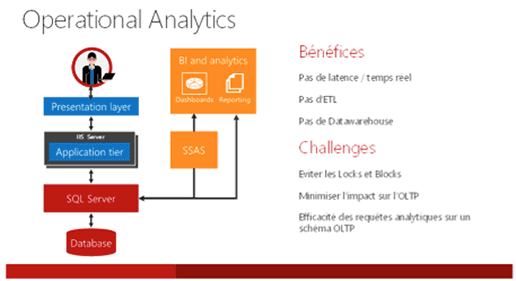

Le datamining à moindres frais

par Frances Keeping - Mis en ligne le 28/01/2003

Le datamining consiste à utiliser des

méthodes automatisées pour révéler la

signification - sous forme de tendances,

courbes et relations - de

données électroniques accumulées. L'une des applications les plus courantes

du datamining consiste à cibler

les nouveaux clients potentiels les plus

probables.

Une autre tâche courante est la segmentation de marché. Un segment de marché est un groupe de clients qui partagent certaines caractéristiques comme la longévité en tant que client, les dépenses moyennes, les achats types, et ainsi de suite. La découverte des similitudes qui caractérisent et distinguent les segments met en oeuvre des calculs massifs qui sont l'essence même du datamining.

Quand vous décidez d'adopter le datamining, ne cherchez pas plus loin que SQL Server. En effet, l'arbre de décision et les algorithmes de datamining « clustering » que Microsoft fournit dans SQL Server 2000 Analysis Services, conviennent parfaitement aux tâches d'acquisition de nouveaux clients et de segmentation de vos marchés. (Pour plus d'informations sur les algorithmes de datamining de Microsoft, voir l'article de Jim Yang, ZhaoHui Tang, Sanjay Soni et autres, « Le datamining au travail » lettre SQL Server N°2 Mars 2002.) A l'aide d'un exemple, voyons comment vous pouvez utiliser Analysis Services pour effectuer ces tâches, puis examiner les informations utiles tirées de l'analyse.

Lire l'article

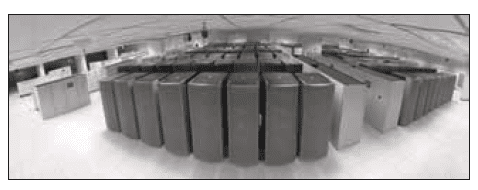

Au travers des plates-formes avec Java RMI

par Liam McMahon - Mis en ligne le 19/05/2003

Comment faites-vous pour qu'un

ancien programme RPG/400 puisse extraire

des informations en temps réel d'une base de données Microsoft SQL

Server fonctionnant sur un serveur NT

à distance ? C'est exactement le problème

que m'a posé l'un de mes clients

désireux de remplacer sa vieille suite financière

AS/400 par un système NT

tournant sur un serveur à distance.

Malgré la disparition de l'ancienne

suite financière, bon nombre des applications

AS/400 du client subsistaient et

certaines d'entre elles devaient même

communiquer avec le nouveau système

financier en temps réel. De plus,

je devais apporter un minimum de modifications

aux applications AS/400.

Heureusement, Java et l'API Java RMI

(Remote Method Invocation) sont venus

à mon secours.

Actualités Windows NT / 2000 – Semaine 20 – 2003

Toutes les Actualités du 12 au 18 Mai 2003

Lire l'article

Actualités Windows NT / 2000 – Semaine 18 – 2003

Actualités du 28 Avril au 3 Mai 2003

Lire l'articleLes plus consultés sur iTPro.fr

- Microsoft Build 2026 : industrialiser l’IA agentique dans les environnements d’entreprise

- IA et souveraineté des données : les entreprises françaises redéfinissent les infrastructures IT

- Temps d’arrêt IT : un coût de 600 milliards de dollars pour les entreprises du Global 2000

- Microsoft Build 2026 : contre-offensive des modèles maison face à OpenAI et Anthropic

À la une de la chaîne Tech

- Computex 2026 : 5 signaux forts à retenir

- La chaîne d’approvisionnement, point de rupture récurent du SI

- Microsoft Build 2026 : contre-offensive des modèles maison face à OpenAI et Anthropic

- Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

- Analyse Patch Tuesday Mai 2026