Comment initier une démarche de Data Quality ?

L’accroissement du volume de données est devenu un phénomène difficile à (re)freiner. Les entreprises et organismes publics doivent désormais instaurer une véritable gouvernance de la data.

Lire l'article

Guide des Solutions de Cloud & Services Managés simplifiés

A la fois cloud provider et ESN, le groupe ACESI s’appuie sur les technologies VMware pour apporter toute la richesse du cloud dans des environnements hybrides. Une offre assortie d’un grand nombre de services managés. Explications.

Lire l'article

Cybersécurité et Formula E, deux univers convergents vers des mêmes besoins d’innovation

Adrien Porcheron, Country Manager France de Cato Networks partage son expertise et revient sur les convergences entre la cybersécurité et le secteur de la Formule E dans la recherche sans fin d'innovation.

Lire l'article

L’histoire de Microsoft Word ! Partie 1

Tout savoir sur la genèse de Microsoft Word ! Explications pas à pas en vidéo avec Philippe Paiola.

Lire l'article

Services cloud et IA, une synergie gagnante pour les avancées technologiques à venir

L'intelligence artificielle (IA) s’est rapidement imposée comme une force transformatrice dans l’ensemble des secteurs d’activité : cette prouesse technologique a non seulement permis d’aider les humains à mieux aborder des problèmes complexes, mais elle a également ouvert le champ des possibles.

Lire l'article

Les portails de données internes, piliers stratégiques des organisations data-centric

Découvrez le rôle des portails de données internes : des piliers essentiels pour toute organisation désireuse d’adopter une stratégie data-centric.

Lire l'article

Les Dashboards de données : une promesse d’efficacité et d’innovation dans son écosystème

Découvrez comment les dashboards peuvent transformer le partage des données en un avantage stratégique, en révolutionnant l'efficacité et l'innovation au sein de votre organisation et de votre écosystème

Lire l'article

Intégration et utilisation de l’IA en 3 conseils clés

L’intégration de l’intelligence artificielle est au cœur des débats au sein des entreprises !

Lire l'article

Sauvegarde : Comment protéger les données contre les menaces de ransomware en constante évolution ?

Les entreprises étant de plus en plus axées sur les données, l'importance de la protection des données contre la perte, la corruption et le vol devient une priorité pour les cadres supérieurs.

Lire l'article

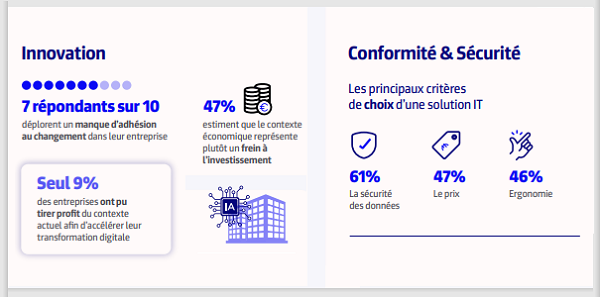

Les entreprises françaises retardent l’innovation

Les possibilités du digital deviennent un levier de croissance, mais comment définir les priorités stratégiques ?

Lire l'article

Innovation : comment la financer au sein de votre entreprise ?

Vous cherchez à financer l’innovation au sein de votre entreprise ? Lisez notre article pour en savoir plus.

Lire l'article

Virteem rend le metavers accessible à toutes les structures

Membre de la French Tech Scale Up Côte d’Azur et classé dans le Top 500 des entreprises de la Tech en France, Virteem, spécialiste des technologies immersives et du metavers, connaît une forte croissance.

Lire l'article

Les conseils d’administration peinent à exploiter la valeur des données

La composabilité et l'IA sont indispensables pour exploiter les données, mesurer l’avantage concurrentiel et renforcer la résilience. Explications.

Lire l'article

Systnaps « Faire entrer la data dans l’économie circulaire »

A l’heure du partage responsable des données, comment développer des territoires intelligents et durables, de nouvelles économies de la fonctionnalité ? Entretien avec Jawaher Allala pour décrypter le sujet.

Lire l'article

La relation entre DSI et DAF : difficultés et opportunités

La Direction des Systèmes d’Informations (DSI) et la Direction Administrative et Financière (DAF) s’opposent régulièrement, notamment durant la période de préparation des budgets où l’un reproche au deuxième de vouloir réduire les coûts et investissements et donc la capacité de fournir des services innovants tandis que le second regrette de ne pas pouvoir effectivement bénéficier de ces investissements.

Lire l'article

Vendre en BtoB en 2024 : pourquoi faut-il faire évoluer nos méthodes ?

En quelques années, la conquête commerciale et la prospection en particulier ont été considérablement chamboulées. Les prospects et clients sont beaucoup plus informés, plus engagés, travaillent parfois de chez eux et les relations se construisent et s’entretiennent différemment. La prospection à l’ancienne ne fonctionne plus. Il devient donc indispensable de disposer d’une vraie connaissance prospect et de plusieurs points de contact pour sensibiliser et convaincre ses prospects.

Lire l'article

Panorama des menaces à anticiper en 2024

Cybersécurité, hacktivisme, désinformation, burn-out des équipes de sécurité, quels sont les axes à ne pas sous-estimer !

Lire l'article

Tech : les 5 métiers recherchés en 2024

Belle dynamique dans la Tech puisque 35 % des dirigeants français prévoient des créations de postes dans leurs départements IT en 2024. Les profils recherchés doivent être capables de gérer, sécuriser et développer l’infrastructure et les outils numériques.

Lire l'article

Des cybermenaces de plus en plus complexes en 2024

Entre la complexité croissante des cybermenaces, la multiplication des incidents liés aux ransomwares et l'utilisation stratégique de l'IA dans les défenses de cybersécurité, découvrons les recommandations 2024.

Lire l'article

Comment sécuriser une PME : Naitways prône l’approche par les risques

Disposant de moyens financiers et humains contraints, les PME éprouvent des difficultés à mettre en place une véritable stratégie de cybersécurité. Opérateur de services et d’infrastructures, Naitways leur propose une approche pragmatique de sécurité « by design » en priorisant les risques auxquelles elles sont confrontées.

Lire l'article