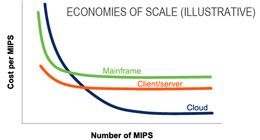

L’économie du cloud

Vous en avez probablement assez et vous êtes fatigué de tout ce battage marketing.

Lire l'article

Scott Thompson, PDG de Yahoo, contraint de démissionner

Empêtré depuis plusieurs jours dans une affaire de faux CV, le PDG de Yahoo Scott Thompson quitte l’entreprise.

Lire l'article

Intel : « Le plus gros impact du cloud est organisationnel »

Stanislas Oudinot, Ingénieur avant-vente chez Intel, explique la vision du cloud du premier fabricant de processeurs.

Lire l'article

Stratégie de SAP pour Hana, mobilité, cloud

Henri van der Vaeren a pris la tête de SAP France il y a deux semaines après avoir fait ses armes pendant quelques mois dans la division « BeLux » (Belgique et Luxembourg) de l’éditeur allemand.

Lire l'article

VMware prévoit 4,5 milliards de dollars de CA en 2012

Les affaires sont florissantes pour VMware. Le leader du marché de la virtualisation dévoile ses résultats pour le premier trimestre.

Lire l'article

Cloud vs IT

Le cloud est-il une bonne ou une mauvaise chose pour les informaticiens ?

Lire l'article

Hitachi cible les marchés verticaux avec les solutions NAS de BlueArc

Suite au rachat de son partenaire BlueArc en septembre 2011, Hitachi Data System (HDS) réorganise ses activités et crée une nouvelle entité.

Lire l'article

IBM Partner World 2012 – « 20 % de notre business vient des partenaires »

Philippe Sajhau, Vice President Business Partner et Mid-market chez IBM France était à La Nouvelle Orléans pour suivre le PartnerWorld et recueillir les premiers retours de la trentaine d'entreprises françaises présentes. Il explique dans cet entretien vidéo la stratégie adoptée par Big Blue avec les programmes lancés pendant l'événement.

Lire l'article

Se protéger contre la ligne de commande

L’option 5 du PAYMENU présente une autre difficulté que nous devons régler. Nous voulons permettre aux utilisateurs d’examiner leurs rapports à l’aide de la commande WRKSPLF, mais nous savons que l’affichage de celle-ci contient une ligne de commande.

Lire l'article

La brique SharePoint et les offres

Quant à la troisième brique collaborative, SharePoint, l’offre est essentiellement orientée intranet et collaboration d’équipe.

Lire l'article

ServiceOS, Orleans et XAX

En dépit de son nom ServiceOS est plus un navigateur qu’un système d’exploitation. Il s’agit de la dernière appellation de projets MSR intitulés antérieurement « Gazelle » et « MashupOS ».

Lire l'article

L’administration RBA

La mauvaise nouvelle est que Windows ne gère pas RBA en natif. Même dans les environnements les plus restreints, où les groupes peuvent être alignés directement avec les rôles, il demeure impossible d’effectuer la séparation des attributions indispensable pour l’administration basée sur les rôles.

Lire l'article

La consommation énergétique du processeur

L'autre critère à prendre en compte qui est souvent négligé et qui représente un coût caché: la consommation du processeur (et du serveur).

Lire l'article

Projection des champs avec SharePoint 2010

Passons maintenant à la projection des champs : Voir Code 5 ci-dessouss. Nous projetons donc simplement les champs de la liste Villes et de la liste

Lire l'article

Utiliser l’authentification à deux facteurs

Vous pouvez aussi utiliser l'authentification à deux facteurs : une partie de la clé de décryptage est stockée sur le système et une partie est fournie par l'utilisateur final via un jeton électronique.

Lire l'article

Restreindre les colonnes et les lignes accessibles

SQL permet de restreindre facilement les colonnes et les lignes accessibles à un certain utilisateur, en créant des fichiers logiques pour créer diverses vues restreintes d'une table ou d'un ensemble de tables.

Lire l'article

Automatisation de son identité dans Active Directory et Exchange

Voyons maintenant comment cela fonctionne.. en fait ce qui se passe derrière ces « MPR ».

Lire l'article

IntelliTrace : Le génie du débogage

Pour faciliter cette navigation, utilisez la fonction de recherche fournie pour le fichier IntelliTrace lors de l’exécution en mode d’informations d’appels. Cliquez avec le bouton droit de la souris sur cette fonction et afin d’afficher le menu contextuel avec deux nouvelles options,

Lire l'article

Les couches du Cloud Computing

Les produits GED du cloud se manifestent à trois niveaux : « référentiel partagé », entièrement gérés, basés sur SaaS ; solutions hébergées sur des serveurs dédiés ; et solutions de « plate-forme applicative » sur le cloud.

Lire l'article