Sécurité de la messagerie

qui protège le message lui-même, indépendamment de son trajet, afin que seul le destinataire puisse le lire.

Lire l'article

Permettez à votre System i d’appeler chez vous sur le Web

IBM a ajouté des commandes de service à distance en V5R1 et amorcé ainsi un virage important dans la maintenabilité du logiciel système du System i. En déplaçant les communications d’assistance des liens SNA spécialisés vers la connectivité TCP/IP dial-up – même via modem – IBM a donné beaucoup plus de facilités aux utilisateurs de son assistance à distance.Au début, IBM distribuait les commandes de service via son processus PTF ; mais avec la V5R3, les commandes CL de service étaient livrées avec i5/OS. Cette release a aussi ajouté la connectivité directe par Internet : pour le bonheur des utilisateurs qui pouvaient dès lors bénéficier de la large bande d’Internet pour télécharger les PTF et pour soumettre de grands fichiers de compte-rendu de problèmes. IBM a par la suite octroyé cette possibilité aux releases i5/OS antérieures via des PTF. (Pour un bref aperçu des commandes de service i5/OS du passé au présent, voir « A Short History of i5/OS Service Commands » www.itpro.fr Club Abonnés.)

Lire l'article

Bloquer les sites Web dans ISA Server

Les produits de filtrage de contenu tels que ceux de Websense et de SurfControl régulent parfaitement l’accès de vos utilisateurs aux sites Web indésirables, mais ils coûtent cher. Si vous avez Microsoft ISA Server 2004 ou ISA Server 2006, vous pouvez l’utiliser conjointement à un service liste noire pour bloquer l’accès à ces sites.

Les services liste noire tiennent des listes de sites Web contenant de la pornographie, des propos haineux ou racistes, de la violence, des outils de piratage ou autres contenus prohibés. Vous pouvez vous abonner à un service liste noire peu coûteux et importer sa liste (en principe actualisée chaque semaine) dans ISA Server, au moyen d’un script. J’ai même inclus un script gratuit pour cela dans cet article. C’est moins compliqué qu’il n’y paraît. Voyons ensemble les étapes à suivre.

| Contenu complémentaire : Un dossier sur ISA Server 2004 Améliorer la sécurité avec ISA Server 2004 |

Lire l'article

Sécurité SQL

IBM a intégré en douceur la sécurité SQL à la panoplie de sécurité System i existante. Ces fonctions SQL ne se contentent pas d’imiter les mesures de sécurité existantes : elles les étendent et les renforcent. SQL connaît une rapide croissance et devient un langage de plus en plus incontournable pour tous les développeurs System i. Cet article actualise vos connaissances en sécurité SQL.

La sécurité SQL repose sur deux piliers : les deux instructions GRANT et REVOKE. En termes très simples, ces instructions SQL correspondent aux commandes CL Grant Object Authority (GRTOBJAUT) et Revoke Object Authority (RVKOBJAUT). Quand vous exécutez une instruction SQL GRANT ou REVOKE, vous utilisez des mots-clés pour octroyer ou révoquer des privilèges à un objet SQL. Sous le capot, le fait d’octroyer des privilèges SQL revient à octroyer une ou plusieurs autorités i5/OS à un ou plusieurs objets i5/OS.

| Contenu complémentaire : Automatisez vos audits de sécurité Construisez vos propres systèmes de sécurité automatisés Sécuriser votre base de données avec le point de sortie Open Database File |

Lire l'article

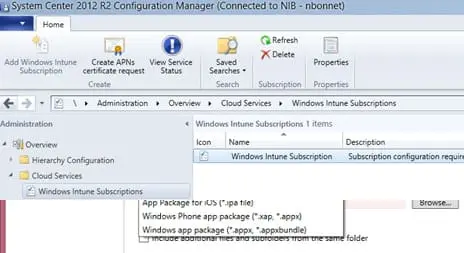

System Center Configuration Manager 2007

La gamme System Center de Microsoft ne cesse de s’étendre et va bientôt accueillir la nouvelle version de System Management Server. SMS est un logiciel d'mises à jour de sécurité. Actuellement en version 2003, un Service Pack 3 sera très prochainement disponible. La nouvelle mouture de SMS est intitulée System Center Configuration Manager (SCCM ou encore SMS v4). D’un point de vue général, le fonctionnement reste toujours le même, mais il est devenu plus intuitif et plus simple d’utilisation, notamment au niveau de la console d’administration où il est possible de ranger ses objets dans des dossiers en plus des collections habituelles.

De nouvelles fonctionnalités voient tout de même le jour comme la gestion DCM (Desired configuration management), ou encore l’utilisation de Network Access Protection (NAP), nouveau procédé permettant d’avoir plus de sécurité au niveau de l’accès réseau et enfin de l’apparition du Wake On Lan vous permettant de démarrer un ordinateur à distance. Chose très intéressante, de nombreux packages supplémentaires n’auront plus besoin d’être installés, car ils le seront nativement dans SCCM. C’est le cas de la gestion des appareils mobiles, du déploiement de système d’exploitation. La partie mise à jour a également été revue en profondeur avec la gestion des mises à jour Microsoft et non Microsoft. Avant d’aborder plus en détails les nouveautés et les améliorations de SCCM, revoyons brièvement les caractéristiques et les fonctionnalités d’une infrastructure SMS.

| Contenus complémentaires : Page Microsoft : System Center Configuration Manager 2007 Bêta 2 |

Lire l'article

Automatisez vos audits de sécurité

SQL Server ? Fort heureusement, il existe des mesures permettant de réduire sensiblement les risques. Vous pouvez prévenir (ou au moins limiter) de nombreuses attaques SQL simplement en vérifiant initialement que vos bases de données et serveurs sont sécurisés comme il se doit.

La configuration de tous les ports d’écoute est-elle appropriée ? Avez-vous désactivé l’ensemble des bibliothèques réseau superflues ? Avez-vous pensé à supprimer les anciens fichiers de configuration SQL Server ? Et la liste ne s’arrête pas là.

Admettons-le, il faut du temps pour sécuriser tous les points de contrôle jusqu’au dernier et pour conserver une longueur d’avance sur les personnes malintentionnées. Chaque jour apporte son lot de nouvelles vulnérabilités concernant la sécurité, d’où la nécessité d’ajouter de nouveaux contrôles et d’effectuer une surveillance fréquente pour rester à l’abri des mauvaises surprises.

Dans ces circonstances, il serait épatant de pouvoir automatiser quelque peu toutes ces tâches d’audit longues et fastidieuses. C’est désormais possible si vous appliquez les techniques simples exposées dans cet article et si vous adaptez le code fourni à votre situation spécifique.

La sécurité de SQL Server 2005 en 10 étapes

Le produit SQL Server 2005 de Microsoft est un sécuriser les composants de l’infrastructure, notamment les serveurs de base de données. Cette stratégie met l’accent sur la protection de la périphérie, du réseau, des hôtes, des applications, des données et sur les défenses physiques. Le présent article expose 10 étapes à respecter avant, pendant et après l’installation de SQL Server 2005, afin de blinder votre infrastructure avec une défense en profondeur.

Certificate Services de Windows Server 2003

Dans Windows Server 2003, Certificate Services offre de nombreuses nouvelles fonctions qui simplifieront la vie de l’administrateur CA (Certification Authority) et qui permettent de nouveaux standards. Parmi les fonctions nouvelles et améliorées, on trouve les modèles de certificats version 2, qui améliorent le contrôle sur l’enrôlement et l’émission de certificats ; l’archivage et la récupération des clés, et les listes de révocation de certificats (CRL, certificate revocation list) delta.Même si vous n’avez pas songé à Certificate Services par le passé, le moment est peut-être venu. Dans cet article, je décris la manière d’utiliser ces nouvelles importantes fonctions de Certificate Services.

Lire l'article

Dépannage de la stratégie de groupe

les stratégies de groupe. Quelle que soit la raison, quand les stratégies de groupe déraillent, il faut souvent regarder en plusieurs endroits pour trouver la solution.

Lire l'article

Veillez à bien protéger vos scripts

Vous venez juste d’écrire un superbe leur protection. Bien que vous puissiez protéger les scripts par des méthodes classiques, il existe un meilleur moyen.

Lire l'article

Antigen 9 : Aperçu et premiers essais

Lorsque Microsoft a racheté Sybari et le produit Antigen, ce choix n’a probablement pas été fait au hasard. En effet, ce produit était le plus intégré à antivirus (5 par défaut).Si ce résultat ne surprendra pas les anciens utilisateurs de la version Sybari qui remarqueront une installation encore plus facile du produit.

Lire l'article

10 raisons pour passer à Windows Server 2008

L’objectif de cet article est de vous présenter quelles seront les nouveautés principales de ce produit et surtout comment va-t-il répondre à vos problématiques actuelles et futures. Le produit étant encore en phase de développement, des changements de spécification peuvent intervenir entre la rédaction de cet article et la sortie du produit. Les multiples axes d’évolution du produit comprennent actuellement les domaines de la mobilité, de la sécurité et de la gestion. Ces évolutions sont bien plus importantes que celles que l’on avait pu découvrir lors du passage de Windows 2000 Server à Windows Server 2003 ou de Windows Server 2003 à Windows Server 2003 R2. Pour vous en convaincre, nous allons vous faire découvrir 10 nouveautés à travers trois catégories qui amélioreront et faciliteront la production de votre infrastructure informatique.

Une gestion plus efficace !

• Management simplifié du serveur

• Windows Power Shell

• Internet Information Services 7.0

Sécurité renforcée

•Renforcement de la sécurité interne : Nouveau Noyau NT 6.0 !

• Server de base "Core"

• Failover Clustering

• Network Access Protection (NAP)

Une plus grande flexibilité

• Refonte du service Terminal Serveur

• Windows Serveur virtualisation

• Service d’infrastructure sur vos sites distants (AD)

ISA 2006 et Exchange 2007: deux maillons d’une chaîne de sécurité

Encore plus qu’Exchange 2003, ISA 2006, Microsoft apporte un grand nombre de réponses à ces besoins, surtout dans la cadre de la publication de serveurs Exchange, quelle que soit la version depuis 5.5 jusqu’à 2007 en passant par 2000 et 2003. Dans certains cas, cette approche de sécurité peut aussi s’appliquer au sein de l’entreprise en considérant certaines parties de réseau comme ne faisant pas partie du périmètre de sécurité de l’entreprise.

Lire l'article

Fédération d’identités avec ADFS

Comme beaucoup d’autres entreprises, la vôtre souhaite peut-être partager des données sur le Web avec des utilisateurs externes autorisés. Vous aimeriez que ces fournisseurs ou clients puissent, très facilement, se connecter à vos ressources à l’aide de leur compte utilisateur présent, sans être obligés d’établir un compte sur votre système. Mais, bien sûr, vous voulez limiter l’accès aux seuls utilisateurs autorisés.Il existe plusieurs solutions pour exaucer ce désir. L’une d’elles est la fédération d’identités. Windows Server 2003 release 2 (R2) – présenté par Microsoft à la fin de l’année dernière – inclut une solution de fédération d’identités appelée ADFS (Active Directory Federation Services). La fédération d’identités est une technologie complexe dont vous ne connaissez pas forcément les composantes et la terminologie. J’expliquerai brièvement la fédération d’identités et la manière dont votre entreprise pourrait en bénéficier, avant d’introduire ADFS et d’en décrire un exemple simple. Dans un article suivant, je fournirai d’autres informations sur les composantes ADFS, leur mode de fonctionnement et leur mise en place.

Lire l'article

La sécurité dans Exchange Server 2007

Voila plus d’un an que Microsoft a dévoilé la nouvelle mouture de son système de messagerie Exchange Server. Une des premières choses qui ressort de cette version nommée Exchange Server 2007 est que la sécurité a été un axe majeur dans la conception du produit.

Celui-ci se découpe en différentes sous parties indépendantes, qui une fois réunies permettent aux entreprises de disposer d’un système de messagerie robuste aux attaques extérieures mais assurent également la confidentialité de vos courriels même lorsque ceux-ci transitent uniquement sur votre réseau privé.

Chiffrements symétrique vs asymétrique

Le chiffrement symétrique est le chiffrement cryptographique le plus ancien et le plus utilisé. Dans ce procédé, la clé qui déchiffre le texte chiffré est la même que (ou peut être facilement obtenue à partir de) la clé qui chiffre le texte en clair. Elle est souvent appelée clé secrète.

Lire l'article

Evolution de la sécurité de SharePoint

Microsoft SharePoint Services 2003 a évolué pour devenir Microsoft Office SharePoint Server 2007, avec un ensemble d’outils de sécurité bien plus complet et plus riche. Alors que SharePoint 2003 s’appuyait sur la sécurité par logon épaulée par Active Directory (AD), la sécurité du portail et la sécurité au niveau liste, SharePoint 2007 améliore le dispositif de sécurité existant et y ajoute des fonctions d’audit, des stratégies de stockage et des produits de collaboration sûrs, comme Excel Services.Voyons donc comment la sécurité de SharePoint a évolué, comment chaque version aborde l’authentification et l’autorisation, et comment en définitive Share- Point 2007 profitera à votre organisation.

Lire l'article

Comment se prémunir contre les attaques de piratages d’annuaire

votre serveur Exchange Server de messages et contenus indésirables. Une technique susceptible d’être particulièrement problématique pour le destinataire est l’attaque dite DHA (Directory Harvest Attack) ou piratage d’annuaire.Celle-ci consiste à envoyer des messages à des boîtes aux lettres réelles ou inexistantes, afin de permettre aux spammeurs d’identifier des adresses valides. Il existe des moyens de prémunir votre organisation Exchange contre les attaques DHA, mais il est d’abord nécessaire de comprendre leur fonctionnement.

Lire l'article

Reprise après sinistre, à bon compte

Beaucoup de produits du marché visent à assurer la disponibilité continue et la permutation rapide des rôles dans les sites System i. Certains s’appuient fortement sur le matériel. D’autres recourent aux logiciels pour la réplication d’objets logiques. Mais tous, ou presque, demandent la même chose : vous faire sortir le carnet de chèques et ajouter des fonctions matérielles/logicielles à votre machine.Installer de tels produits et configurer le support additionnel est souvent une démarche prudente, particulièrement si l’on vise une permutation de rôles rapide et la réplication d’une grande variété de types d’objets. Mais cet article s’intéresse à une autre méthode. Elle vous concerne si vous n’avez pas les moyens d’acquérir de tels produits, si vous pouvez vous contenter de répliquer simplement les derniers changements apportés à vos fichiers base de données les plus critiques, de n’effectuer généralement que de simples opérations base de données, et si vous êtes prêts à accepter des rafraîchissements périodiques plutôt que le replay continu sur un système cible. En utilisant ce qui existe déjà dans i5/OS, peut-on pratiquer une reprise plus ponctuelle que les seules sauvegardes nocturnes ? La réponse est un oui fort et clair !

Bien sûr il n’est pas ici question de haute disponibilité (HA, high availability) au sens traditionnel. Pour être honnête, il s’agit plutôt d’une disponibilité moyenne au mieux. Elle ne conviendrait pas à des environnements complexes et exigeants. Mais cette technique est gratuite !

Je me suis intéressé pour la première fois à cette méthode voilà quelques années, quand un consultant m’a demandé si la commande CL Apply Journal Changes (APYJRNCHG) pourrait utiliser comme entrée un journal distant. Ma première réponse fut « Certainement pas ! ». Cependant, alors que nous continuions à échanger des courriels, il m’est apparu que l’on pourrait peut-être leurrer quelque peu le système d’exploitation en lui faisant croire qu’un récepteur de journal distant avait été transformé en un récepteur de journal local. Ce consultant envisageait le scénario suivant : Il emploierait le support de journal distant traditionnel pour envoyer les changements de base de données d’une machine de production à une machine cible, seconde par seconde, puis périodiquement (une fois par heure environ) réveiller la cible et répéter ces changements sur une réplique des fichiers base de données critiques. Cette tactique garantit que la plupart des changements de base de données les plus récents ont été transportés sur une machine distante, disponible pour un replay périodique. Ce n’est pas la plus haute disponibilité ni la permutation de rôles instantanée, mais c’est généralement mieux et plus ponctuel qu’une simple sauvegarde nocturne des fichiers base de données critiques.

Configuration d’un serveur EDGE avec Exchange Server 2007

Exchange Server 2007 est disponible depuis quelques mois. Force est de constater que certaines fonctionnalités deviennent incontournables. Parmi celles ci, nous pouvons compter le rôle de serveur Edge. Celui-ci permet de filtrer le trafic de messagerie provenant de l’internet.Qu’est ce qu’un serveur Edge ? Le serveur Edge est l’un des cinq rôles disponibles dans Exchange Server 2007. Son but est simple : limiter la surface d’attaque des serveurs Exchange Server 2007 de l’entreprise. En implémentant cette fonctionnalité, vous dotez votre entreprise d’un serveur « tampon » entre le réseau Internet et vos serveurs de messagerie Exchange présents dans votre organisation. Le serveur Edge est déployé en général dans la DMZ de l’entreprise. Il servira de filtre antiviral et antispam avant même que le message ne parvienne sur les serveurs Exchange internes, tout en étant complètement indépendant de votre architecture Active Directory privée. Auparavant, ce type d’architecture passait par l’implémentation de produits tiers appelés couramment passerelles de messagerie internet. Avec Exchange Server 2007, vous disposez de ces fonctionnalités sans pour autant déployer d’autres solutions lourdes et coûteuses.

Lire l'articleLes plus consultés sur iTPro.fr

- Communication d’entreprise à l’ère de l’IA : fragmentation, Shadow AI et perte de contrôle

- Pourquoi les outils de sécurité ne suffisent plus face aux angles morts de la détection

- Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

- L’analytique prédictive au service de la décarbonation en France

À la une de la chaîne Tech

- Microsoft Build 2026 : contre-offensive des modèles maison face à OpenAI et Anthropic

- Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

- Analyse Patch Tuesday Mai 2026

- Les coûts cachés des merge requests générées par l’IA

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants