Actus Exchange semaine 10

Kroll OnTrack a lancé la dernière version de sa solution OnTrack PowerControls 6.0, qui vient enrichir la précédente.

Pour toutes les problématiques entreprises concernant la migration vers Exchange 2010, la gestion des données de messagerie, l’archivage, la récupération, Kroll Ontrack propose sa solution adaptée aux besoins de l’entreprise, Ontrack PowerControls 6.0.

Lire l'article

Actus System i semaine 8

Le véritable « couteau suisse » pour environnement IBM i, c’est sans aucun doute Surveyor/400, qui s’enrichit de multiples fonctionnalités avec sa nouvelle version.

Surveyor/400, c’est l’outil qui permet notamment aux professionnels d’accéder en toute simplicité aux fichiers inclus dans la base de données, via une interface rapide et intuitive. Alliant spontanéité et méthodologie, Surveyor/400 accélere les processus organisationnels des utlisateurs connectés à la même base de données.

Lire l'article

Améliorer la sécurité avec les programmes points de sortie de commande CL – Part.1

Tout sur Security Log !

Des descriptions d’événements plus homogènes et un Event Viewer plus puissant enrichissent Windows 2008 et Vista ...

L’audit de Windows Server et le journal d’événements Security (Security Event log) ont réellement changé dans Windows Server 2008 et dans Windows Vista. Pour ma part, je juge bons la plupart des changements. Le Journal de sécurité est plus net et plus intelligible mais, pour vraiment le maîtriser, il faut encore bien connaître la sécurité Windows et les arcanes du décodage. J’ai passé ces dix dernières années dans les entrailles de la sécurité et de l’audit Windows et, dernièrement, je me suis concentré sur Windows 2008 et Vista. Je peux donc vous aider à découvrir la numérotation modifiée des ID événements, la nouvelle manière plus granulaire dont la stratégie d’audit est traitée dans Windows 2008 et Vista, le format log.XML et les améliorations apportées au snap-in Microsoft Management Console (MMC) Event Viewer.

Lire l'article

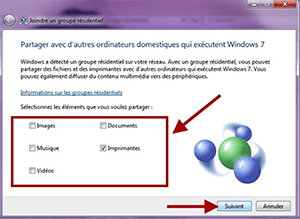

Répondre aux besoins SingleSignOn avec Microsoft AIG

Actu System i sem 22

Common Europe publie une enquête visant notamment à pallier le déficit de la sécurité et répondre au plus près aux attentes des utilisateurs.

Common Europe accentue sa valeur. Pour ce faire, une enquête est mise en ligne, rédigée par des experts pour des utilisateurs, afin de cibler les besoins des professionnels des technologies IT.

Microsoft France : Bilan 2009 et perspectives 2010

Eric Boustouller, Président de Microsoft France, Vice-président de Microsoft International, vient de présenter le bilan de l’année 2009 de MS France, et les perspectives à venir de cette année 2010.

C’est dans ses nouveaux locaux que Microsoft France a pu annoncer les grandes lignes des projets de cette année écoulée, dans un contexte délicat pour toutes les entreprises.

La sécurité et SQL Server 2008

L’actualité nous montre de plus en plus l’intérêt de la mise en place de contrôles et de suivi. C’est aussi une nécessite au sein des moteurs de SQL Server n’échappe pas à cette règle. Fréquemment trouvé comme serveur central de données, mais aussi de plus en plus comme stockage de données périphérique grâce à ses éditions Compact et Express qui permettent aux données d’être mobiles. Il est indispensable de gérer la sécurité de ces données nomades et bien entendues celles hébergées dans les Datacenter.

Depuis la version 2005, les progrès ont été frappants en matière de sécurité dans SQL Server. C’est sans doute la première version pensée et architecturée autour des impératifs de sécurité. Toute fonctionnalité qui serait exploitable, même hypothétiquement est désactivée par défaut, libre au DBA de la remettre en place en cas de besoin. Des utilisateurs peu habitués aux moteurs de base de données pourront dormir tranquilles car toutes les portes sont bouclées par défaut.

| Contenu complémentaire : SQL 2008 : nouveaux types de données le site du GUSS |

Lire l'article

Soyez un Ninja NAC

Commencez à utiliser NAC (Network Access Control) dès aujourd’hui.

L’année dernière, NAC (Network Access Control) promettait une profusion de fonctions aptes à sécuriser votre réseau de l’intérieur (« NAC : aspects techniques », Janvier 2007, www.itpro.fr club abonnés). En commençant par l’humble port Ethernet, NAC n’autorise personne à se brancher sans fournir au préalable un ID et mot de passe utilisateur autorisés (ou tout autre référence d’accès).

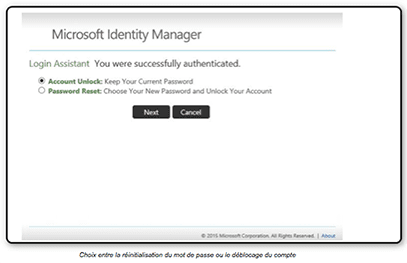

La gestion des mots de passe en environnement Microsoft

La politique de gestion des mots de passe représente une réflexion essentielle du design et de la planification des infrastructures utilisateurs finaux, la création, l’utilisation et la gestion des mots de passe doit se soucier du confort, des habitudes, voire des mauvais comportements des utilisateurs eux-mêmes. Nous tenterons donc de décrypter les enjeux d’une telle politique, puis nous évoquerons les projets de rationalisation que les organisations conduisent depuis quelques années en ce qui concerne la gestion des mots de passe en environnement Microsoft.

| Contenu complémentaire : Evolution des services de sécurité de Windows Server 2008 Le site de la CADIM |

Actu Windows sem 30

Citrix et Microsoft ont décidé d’unir leurs efforts en matière de solutions de virtualisation des postes de travail pour mieux faciliter la gestion auprès des utilisateurs.Citrix et Microsoft ont décidé d’unir leurs efforts en matière de solutions de virtualisation des postes de travail pour mieux faciliter la gestion auprès des utilisateurs. Leur partenariat propose donc de fournir une plus grande simplicité dans les infrastructures virtuelles pour permettre aux professionnels une gestion plus ergonomique.

Intégrer Windows Vista et le System i

A moins d’avoir vécu sur une île déserte, vous savez que Windows Vista est le dernier système d’exploitation pour poste de travail de Microsoft. Après plus de cinq ans d’efforts, Windows Vista est la release d’OS la plus importante de Microsoft depuis Windows 2000.

Malgré une certaine ancienneté, on trouve Vista surtout sur les nouveaux PC. Cependant, pas à pas, Vista progresse lentement mais sûrement dans la plupart des entreprises et entend bien remplacer Windows XP comme prochain standard. Windows Vista améliore nettement la sécurité système, mais au prix peut être de certains problèmes d’applications. Particulièrement celles qui, comme iSeries Access s’appuient sur des communications externes.

A titre d’introduction, cet article donne une vue d’ensemble du nouveau système d’exploitation Windows Vista. Mieux encore, vous verrez comment faire fonctionner Vista avec iSeries Access et le System i.

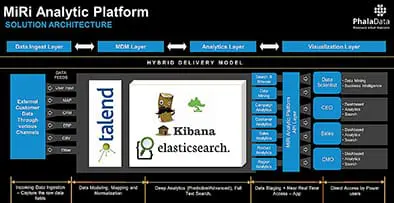

La BI au service de la qualité

Groove 2007, le collaboratif sécurisé et inter-entreprises selon Microsoft

Equipes mobiles, collaborations inter-entreprises, dématérialisation des échanges, intelligence économique, sécurité des données, réseaux sociaux spécialisés… autant de thématiques auxquelles les entreprises, et plus particulièrement les DSI, sont aujourd’hui confrontées…Equipes mobiles, collaborations inter-entreprises, dématérialisation des échanges, intelligence économique, sécurité des données, réseaux sociaux spécialisés… autant de thématiques auxquelles les entreprises, et plus particulièrement les DSI, sont aujourd’hui confrontées… Avec toujours ce même dilemme : offrir aux utilisateurs Auto - nomie et Flexibilité, tout en garantissant des usages et une sécurité conformes aux politiques choisies par l’entreprise. Découverte d’une solution toute particulièrement adaptée : Groove…

Lire l'article

Célébrons la cryptographie courante

La division des algorythmes pour une meilleur approche de la cryptographie.

On peut diviser les algorithmes de cryptage en deux catégories : simples et complexes. Pour les premiers, nous avons RSA, l’algorithme « Rivest Shamir Adleman » sans brevet.

Actu SQL sem 26

Un atelier pour utiliser SQL Server 2008 au maximum !

L’atelier SQL Server 2008 vient de se tenir à Paris. L’occasion pour les experts Microsoft France de recevoir les professionnels de l’informatique - décideurs informatiques, les architectes, développeurs – pour approfondir la technologie SQL Server 2008.

Nouveaux serveurs HP en lame

HP et les nouveaux serveurs en lame : ML, DL et BL.

L’évènement chez HP de ce début de mois de juin était l’annonce fait de serveurs lames comme réelle avancée dans l’univers des serveurs d’entreprise : les serveurs ML, DL et BL.

Lire l'article

Le nouveau look de HMC : Nouvelle interface, nouvelles fonctions

Une toute nouvelle apparence pour votre interface HMC, Hardware Management Console !

Votre interface utilisateur HMC (Hardware Management Console) change de look. Jusqu’à présent, le HMC ne pouvait être exécuté qu’à distance, à l’aide d’un Remote Client WebSM (Web-based System Manager) tournant sur un PC Windows ou Linux. Le code WebSM réside sur la machine HMC pour le téléchargement et l’installation et fournit la même interface que celle que vous voyez sur votre HMC normal.

Actu Windows semaine 45

ERCOM a mis au point une suite logicielle, proposant une sécurité optimale pour Windows phone. Dernier-né de la gamme Windows Mobile, Windows phone n’en finit pas de faire parler de lui : plate-forme multi-facettes qui permet un panel large de fonctionnalités, elle a pour elle d’être compatible avec de nombreuses solutions éditeurs.

Lire l'article

Oxatis rejoint le programme IDEES 2009 de Microsoft

Programme IDEES 2009 : Otaxis confirme son implication dans le projet de Microsoft.Oxatis vient de faire l’annonce de sa sélection dans le programme IDEES 2009, Initiative pour le Développement Économique des Éditeurs de logiciels et des Start-up, de Microsoft.

Lire l'articleLes plus consultés sur iTPro.fr

- IA générative en Europe : une adoption massive, mais une gouvernance toujours en retard

- Golden records : le socle oublié des projets IA

- Communication d’entreprise à l’ère de l’IA : fragmentation, Shadow AI et perte de contrôle

- Pourquoi les outils de sécurité ne suffisent plus face aux angles morts de la détection

À la une de la chaîne Mobilité

- Communication d’entreprise à l’ère de l’IA : fragmentation, Shadow AI et perte de contrôle

- Le bruit au travail et ses effets sur la concentration dans les bureaux modernes

- Baromètre channel IT : fin du cuivre, essor de UCaaS et premiers pas vers l’IA

- SMS et e-mails : la notification, un enjeu économique stratégique

- Les applications financières sont le terrain privilégié de la fraude