Tirer parti de Backup Recovery and Media Services

Quelques conseils et astuces pour sauvegarder votre environnement IBM i .

Lire l'article

L’évolution du stockage pour les particuliers, PME et grandes entreprises

Durant ces dernières années, le développement d’Internet et des appareils numériques comme les PC, portables, APN, Smartphones et tablettes a considérablement augmenté le rythme de génération de données.

Lire l'article

System iNews, Déterminer Before et After dans un journal

Toutes les réponses aux questions des administrateurs d'environnements IBM i.

Lire l'article

11 000 cartouches pour la sauvegarde du SuperMUC

Le Leibniz Supercomputing Center (LRZ) a implémenté un nouveau système de sauvegarde et restauration dédié à son calculateur SuperMUC.

Lire l'article

IBM i, déterminer Before et After dans un journal

Toutes les réponses aux questions des administrateurs d'environnements IBM i.

Lire l'article

Evolution de la sauvegarde, de la bande vers le disque

Je n’oublierai jamais le jour le plus long de ma carrière. Le soleil s’est levé, s’est couché, s’est levé de nouveau, s’est couché, puis s’est levé une troisième fois avant que je puisse aller me coucher. La raison : un crash majeur de serveur, ou plus spécifiquement, une restauration de toutes les données sur le serveur en question une fois le problème initial résolu.

Lire l'article

Pourquoi ne faut-il plus sauvegarder sous Exchange 2010 ?

Le contexte de sauvegarde des services de messagerie est devenu extrêmement complexe ces dernières années avec l’augmentation significative des volumes de données à gérer.

Lire l'article

Utiliser XML entre IBM i et Unix, Boîte à outils System iNews

Toutes les réponses aux questions des administrateurs d'environnements IBM i.

Lire l'article

Guide de virtualisation de base de données

Les serveurs de base de données restent peut-être un des derniers bastions à résister à la virtualisation, mais cette dernière améliore sans cesse ses offres de haute disponibilité et de tolérance aux pannes.

Lire l'article

Comment configurer des bases de données résilientes – tutoriel expert

Pour les informaticiens en charge des bases de données, quelques processus peuvent garantir la flexibilité et repousser les limites du bon fonctionnement.

Lire l'article

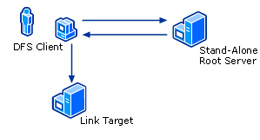

DFS pour le meilleur

Le temps est venu de s’affranchir de FRS et de passer intégralement à DFS. Voici la marche à suivre

Lire l'article

Guide de Sauvegarde 2.0

Les sauvegardes doivent empêcher la perte de données ou la perte de tout travail et faire en sorte que les données restent accessibles avec le minimum d’arrêt possible. La réalité est toute autre.

Lire l'article

TechDays 2012 – « La continuité est devenue une fonctionnalité »

Gabriel Chadeau, Sales Director chez Vision Solutions, propose un éclairage sur le marché de la continuité d’activité.

« Le besoin de protection des environnements physiques et virtuels est plus important que jamais », explique-t-il.

Lire l'article

84 % des DSI ne font pas confiance à leur PRA

EMC a publié les résultats de son enquête European Disaster Recovery 2011. Et on ne peut pas dire que ceux-ci soient rassurants pour les entreprises.

Le cabinet Vanson Bourne a interrogé 1750 responsables IT d’entreprises de plus de 250 salariés en Europe (France, Royaume-Uni, Allemagne, Italie, Espagne, Benelux et Russie).

Lire l'article

Initiation au journal à distance

Avez-vous un plan haute disponibilité (high availability, HA) incluant la réplication des données ? Si oui, vous êtes tributaires d'un journal à distance.

La journalisation à distance, au coeur du système d'exploitation IBM i, permet de répliquer sur un système distant, le contenu d'un récepteur de journal. Un journal enregistre les changements et l'activité de la plupart des objets de votre système. Après quoi, des logiciels HA lisent ces journaux et répliquent les changements apportés au système source principal sur des systèmes cible de secours ou de sauvegarde. Vous pouvez donc changer les données sur le seul système source pour les mettre à jour sur plusieurs systèmes cible. Voyons ce qui constitue un journal à distance et permet la réplication des données.

Ce dossier est issu de notre publication System iNews (06/09). Pour consulter les schémas et illustrations associés, rendez-vous dans le club abonnés.

Nettoyer les fichiers IFS redondants

Tout comme moi, il vous faut un moyen simple de maîtriser la prolifération des fichiers IFS sur votre système, en supprimant ceux qui ne sont plus nécessaires.

Il se trouve qu’un utilitaire QShell – DLTIFSF – fait cela à merveille. Mais avant de montrer comment l’employer, il convient d’expliquer quel était mon problème.

Ce dossier est issu de notre publication System iNews (06/09). Pour consulter les schémas et illustrations associés, rendez-vous dans le club abonnés.

Iomega équipe ses NAS de la solution de sauvegarde Acronis

Iomega et Acronis s’associent pour proposer des solutions NAS Iomega équipées de la dernière version du logiciel de sauvegarde et restauration Backup & Recovery.

Deux serveurs sont concernés.

Lire l'article

Création d’une tâche de sauvegarde

La fonctionnalité de sauvegarde de Windows Server vise à fournir une méthode tout-en-un pour protéger un serveur. Il est possible d’activer une tâche planifiée afin de sauvegarder des fichiers et l’état du système ou de mettre en place une restauration instantanée à chaud. Microsoft part du

La sauvegarde dans Windows Server 2008 R2

Un outil gratuit de Microsoft permet de réaliser des sauvegardes performantes et quasiment sans soucis dans Windows Server 2008 R2. Voici comment le mettre en œuvre efficacement.

Lire l'article