SI : 3 idées pour le rentabiliser

Le SI coûte de plus en plus cher… Comment le rentabiliser ? On peut tirer parti du SI pour réaliser des économies substantielles, même si parfois le poids du passé et des aspects « culturels » reste lourd…

Lire l'article

Trop cher, mon SI : 3 idées pour rentabiliser

Le SI coûte de plus en plus cher… Comment le rentabiliser ? On peut tirer parti du SI pour réaliser des économies substantielles, même si parfois le poids du passé et des aspects « culturels » reste lourd…

Lire l'article

SDN, un marché de 8 milliards de dollars

Le Software-Defined Network (SDN) fait son chemin.

Lire l'article

Piratage : Des numéros de cartes bancaires volés chez UPS

UPS est à son tour victime d’une attaque informatique.

Lire l'article

Des hackers chinois dérobent les données de 4,5 millions de patients américains

Le Community Health Systems (CHS) a confirmé avoir été victime d’un piratage massif.

Lire l'article

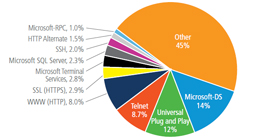

Menaces émergentes, comment les cerner ?

Causes, conséquences et futur des attaques que les entreprises affrontent aujourd’hui.

Lire l'article

IPv6 et sécurité font-ils bon ménage ?

La multiplication des terminaux connectés au réseau Internet étant devenue une réalité, les opérateurs réseaux et équipementiers implémentent IPv6.

Lire l'article

Dix priorités pour réussir le grand nettoyage de son réseau

L’été approche avec l’ouverture des soldes où les sites Web comme les réseaux se devront d’être particulièrement performants.

Lire l'article

BYOD, Jamais sans mon mobile

Plus rien n'arrête les réseaux mobiles. Alors qu'il devient de plus en plus inconcevable de ne pas pouvoir utiliser son téléphone portable à cause d'un manque de couverture, les opérateurs cherchent des solutions pour étendre toujours plus leur réseau. Que ce soit sous terre ou dans l'espace, les réseaux de téléphonie mobile prennent toutes les voies possibles pour permettre aux entreprises et à leurs salariés de rester connectés.

Lire l'article

Arkoon et Netasq, 9 nouvelles appliances de sécurité réseau

Arkoon et Netasq, deux filiales d'Airbus Defence and Space spécialisées dans la cyber-sécurité, dévoilent une nouvelle gamme commune de solutions de protection réseaux.

Lire l'article

Windows Server 2012, plongez au cœur du réseau convergé

Cela faisait pas mal de temps que je souhaitais vous écrire un article sur le réseau convergé et le Teaming, natifs tous les deux dans Windows Server 2012.

Lire l'article

La virtualisation réseau accompagne l’évolution des infrastructures

La virtualisation a transformé petit à petit les infrastructures informatiques pour offrir plus de souplesse, de fiabilité et de sécurité.

Lire l'article

Les prérequis de Lync en environnement virtualisé

Aussi, afin de vous faciliter les choses voici les derniers prérequis au regard des solutions de virtualisation du marché.

Lire l'article

Windows System Image Manager

L'outil Windows System Image Manager permet de créer des fichiers XML de réponse automatique lors du déploiement d'un système d'exploitation.

Lire l'article

BSO connecte la Tour Eiffel en Wi-fi

Le spécialiste du datacenter se lance sur un nouveau marché.

Lire l'article

OpenTrust ou la signature sur tablette en mode déconnecté

La signature sur tablette ou smartphone en mode déconnecté est une véritable innovation pour les entreprises qui souhaitent réaliser leurs activités de façon numérique de bout en bout.

Lire l'article

KEMP et HP unis pour l’environnement SDN

Le répartiteur de charge réseau de KEMP Technologies optimise les flux applicatifs et facilite le déploiement d’applications dans l’environnement SDN.

Lire l'article

Cybersécurité en entreprise : quelles stratégies choisir ?

Marché, enjeux juridiques, charte informatique, lutte contre la fuite des données, autant d'éléments à considérer dès que les projets de sécurisation entrent en jeu…

Lire l'article

Réseau, stockage et serveurs virtualisés : Comment les faire travailler ensemble

Virtualiser les serveurs, le stockage, le réseau, les applications et la sécurité peut engendrer une certaine complexité.

Lire l'article

E-novation Tour – Vers le Datacenter virtualisé

L’E-novation Tour a déjà permis de faire le point sur les technologies de virtualisation du réseau.

Lire l'article