SCVMM va masquer la complexité du réseau

Alors qu’il y a encore quelques années, les entreprises se demandaient, « Pourquoi est-ce que je devrais virtualiser ? », l’interrogation qui domine aujourd’hui serait plutôt « Pourquoi devrais-je installer des serveurs physiques ? ».

Lire l'article

MWC 2014, la « French Tech » à Barcelone

Fleur Pellerin était à Barcelone. La Ministre déléguée à l’économie numérique s’est rendue au Mobile World Congress pour soutenir les entreprises françaises présentes sur place et réunies sous le label « French Tech » inauguré le 29 janvier dernier. Voici quelques-uns de ses représentants.

Lire l'article

ARTE France : vers un monde numérique…

Robert Eusebe, Directeur des Systèmes d’Information & Moyens Numériques chez ARTE France, et Co-président de l’Agora des DSI, nous livre sa réflexion quant à l’évolution de l’univers numérique qui émerge au cœur des entreprises vers un monde numérique…

Lire l'article

Samsung Galaxy S5 : Connectivité, résistance et sécurité

Samsung a fait le show hier soir à Barcelone.

Lire l'article

Stockage, au cœur des migrations

En savoir un peu plus sur la migration du stockage, retour sur le sujet avec Gabriel Chadeau, Directeur Commercial et Anne-Elisabeth Caillot, Architecte Solutions & Business Development EMEA chez Vision Solutions. Éclairage.

Lire l'article

Les 3 royaumes des outils de sécurité IT essentiels

La sécurité est un éternel combat, avec son lot quotidien de nouvelles menaces et faiblesses systémiques.

Lire l'article

France Très Haut Débit : 940 millions d’euros de subventions accordées

Le plan visant à équiper le territoire français en très haut débit progresse.

Lire l'article

SFR et Bouygues mutualisent leurs réseaux

Les deux opérateurs viennent de signer un accord de mutualisation d’une partie des réseaux mobiles.

Lire l'article

Boîte à outils System i News -> Programme CL pour invoquer FTP

Toutes les réponses aux questions des administrateurs d'environnements IBM i.

Lire l'article

Palo Alto Networks certifiée par l’ANSSI

Du nouveau dans le domaine de la sécurité des entreprises et des pare-feu de nouvelle génération avec la certification de Palo Alto Networks.

Lire l'article

Avaya en course pour la médaille d’or du réseau

Les XXIIe Jeux Olympiques d’hiver vont s’ouvrir dans un mois à Sotchi, station balnéaire russe située au bord de la mer noire.

Lire l'article

Attaques DoS et DDoS : vieux concepts en évolution

Avant même de penser à protéger son infrastructure contre les attaques de type DoS et DDoS, il est impératif de comprendre ce que sont ces attaques aujourd’hui, comment elles ont évolué ces 30 dernières années et quelle est la tendance actuelle.

Lire l'article

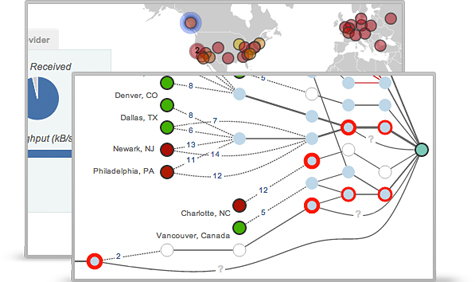

ThousandEyes scrute le réseau

Fondé en 2010, ThousandEyes a lancé son offre en juin dernier à l’occasion de la conférence GigaOm Structure de San Francisco.

Lire l'article

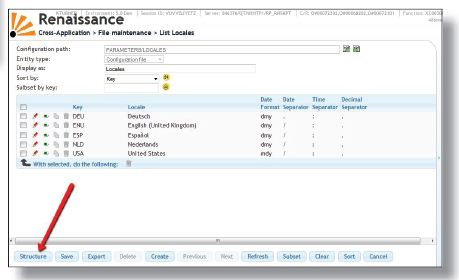

Tuto référentiel de présentation

Le référentiel de présentation (PR, Presentation Repository) est le hub, ou plaque tournante, de Renaissance.

Lire l'article

Un ERP dans le Cloud, réellement possible

Les ERP, oui, mais dans le Cloud, est-ce envisageable ? Plusieurs sociétés ont apporté leur éclairage sur le sujet et reviennent sur le rôle clé et évolutif du DSI.

Lire l'article

HP Protect : Firewalls nouvelle génération et Arcsight 6.5

L’événement HP Protect, dédié aux solutions de sécurité de l’entreprise californienne se déroule cette semaine à Washington. L’occasion d’annoncer quelques nouveautés pour le triptyque ArcSight/TippingPoint/Fortify .

Lire l'article

Capgemini signe deux contrats avec GrDF pour 23 millions d’euros

L’ESN française va accompagner GrDF (Gaz réseau Distribution France) dans la mise en œuvre du système d’information des nouveaux compteurs intelligents Gazpar.

Lire l'article

Protection des cibles mobiles

Quelle est la meilleure approche pour protéger les données confidentielles des entreprises sur des appareils mobiles ?

Lire l'articleLes plus consultés sur iTPro.fr

- Protégez l’accès non authentifié de vos réunions

- Télécommunications et durabilité : les défis d’une transition verte dans un secteur en mutation

- Vulnerability Operation Center : concepts, mise en œuvre et exploitation

- Faire face à l’évolution des cyberattaques : l’urgence d’une cybersécurité proactive

- Le temps où le RSSI était tenu pour seul responsable est révolu – la responsabilité incombe désormais à toute l’entreprise