Les 10 plus mauvaises pratiques de sécurité !

Selon IDC, les dépenses mondiales en cybersécurité atteindront 103,1 milliards de dollars en 2019. La protection IT se complexifie...

Lire l'article

BYOD : pas de politique de sécurité pour 1 entreprise sur 2

Si 74% des entreprises autorisent les équipements BYOD, 47% ne mettent tout simplement pas en place de politique de sécurité. Place aux outils, formation et bonnes pratiques !

Lire l'article

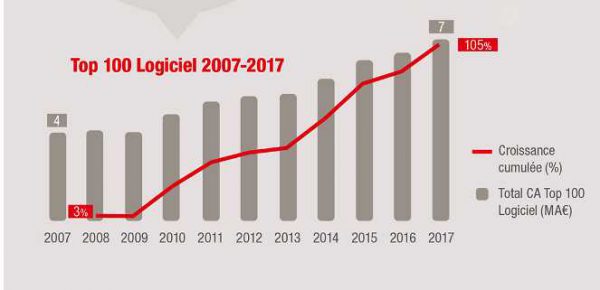

Les 100 Digital : où se situent les entreprises de la French Tech ?

Décryptage des tendances et progressions des entreprises de la French Tech au travers de l’édition 2018 Les 100 Digital. Les 100 premiers acteurs français du digital dépassent les 14,5 Mds € avec 12% de croissance en moyenne. Alors, quels sont les incontournables ?

Lire l'article

L’utilisation des logiciels sans licence en France !

Sans évaluation des logiciels sur leur réseau, sans élimination de ceux sans licence, les entreprises s’exposent à des risques de cyberattaques plus conséquents et des pertes financières. Cap sur le décryptage des implications de l’utilisation de logiciels sans licence qui nuisent aux profits, au développement sur les nouveaux marchés, aux opportunités, aux bénéfices économiques et à la compétitivité…

Lire l'article

Les craintes des DSI face à l’audit des logiciels

Les DSI redoutent-il l’audit en cette fin d'année ?

Lire l'article

La compétitivité passe par la Recherche & Développement

Les softwares et services renforceront les performances de l’entreprise

Lire l'article

Cyberattaques : Top 3 des menaces des réseaux d’entreprises

Menaces et défis auxquels sont confrontées les entreprises.

Lire l'article

Véhicule autonome, ma petite entreprise

Les constructeurs automobiles sont, bien entendu, des entreprises, et comme telles, elles partagent bon nombre de points communs avec leurs homologues.

Lire l'article

L’industrie hôtelière a un problème de malware de points de vente

Suis-je le seul à trouver la récente montée des violations de données dans les hôtels fondamentalement préoccupante ?

Lire l'article

Sophos fait l’acquisition de SurfRight

L’entreprise spécialisée dans la sécurité des systèmes et des réseaux renforce son offre en incorporant SurfRight et ses technologies de protection Endpoint de nouvelle génération.

Lire l'article

Open Source, l’offre s’enrichie pour EMC

EMC continue sa stratégie et renforce sa présence dans le monde de l’Open Source avec une nouvelle release.

Lire l'article

HPE lance son infrastructure hybride HPE Synergy

Pour satisfaire tous les modèles opérationnels et toutes les applications, HPE dévoile une infrastructure conçue pour l’hybridation.

Lire l'article

Comment sécuriser l’internet des objets IoT ?

L’Internet des Objets (IoT - Internet of Things) est un des sujets tendance du moment et de nombreuses entreprises sont curieuses de prendre ce train en marche.

Lire l'article

Les outils de PLM se transforment facilitant innovation et personnalisation

Pour se maintenir sur des marchés particulièrement concurrentiels, la première préoccupation des entreprises est la différenciation de leurs produits.

Lire l'article

Vol de propriété intellectuelle, troisième partie : surveillez votre PDG !

Les pirates qui font la une des journaux hameçonnent généralement les collaborateurs de l’entreprise et pillent les informations personnelles des clients en grandes quantités.

Lire l'article

Software Defined Datacenter par WMware

A l’occasion de l’évènement WMworld, la société annonce la mise sur le marché de VMware EVO SDDC et WMware Virtual SAN 6.1.

Lire l'article

Partenariat entre Itheis et Fresche Legacy

L’entreprise spécialisée dans l’évolution de la plateforme IBM i conclut un accord de distribution avec la société canadienne Fresche Legacy.

Lire l'article

Concilier les interactions entre les métiers et l’IT

Face aux nombreux bouleversements, les entreprises sont contraintes de se muer en entreprises digitales.

Lire l'article

Violin Memory se redresse

L’entreprise cherche désormais à s’imposer avec ses Flash Storage Platform 7300 et 7700. Kamel Kerbib, Regional Sales Director pour l’Europe du sud chez Violin Memory parle stratégie.

Lire l'articleLes plus consultés sur iTPro.fr

- Java fête ses 30 ans et se tourne vers l’avenir !

- IA : l’urgence de combler le fossé entre ambition et exécution

- Data center : l’efficacité énergétique au cœur de la révolution

- La recherche clinique boostée par l’IA et le cloud de confiance

- Plus d’identités machines que d’identités humaines en entreprise !