Cisco : « avant, pendant et après l’attaque »

Pendant le Cisco Live aux Etats-Unis, Ivan Berlinson, Responsable Malware Advanced Protection et Christophe Jolly, Directeur Sécurité Cisco France, sont revenus sur la philosophie sécurité de l’entreprise.

Lire l'article

Hacker, voici L’histoire…

Durant l’évènement Datacloud Europe 2015 qui se déroule à Monaco, Graham Cluley a dressé avec humour le portrait de trois genres de hackers différents.

Lire l'article

Hacker, voici toute l’histoire

Durant l’évènement Datacloud Europe 2015 qui se déroule à Monaco, Graham Cluley a dressé avec humour le portrait de trois genres de hackers différents.

Lire l'article

Hack In Paris de retour

L’évènement qui met en relation tout l’univers du hacking avec les professionnels de l’IT revient en juin 2015 pour une 5ème édition orchestrée par Sysdream.

Lire l'article

Commerce et cybercriminalité : nos données sont-elles en danger ?

Les cybercriminels ciblent toutes les industries, les entreprises et tous les individus susceptibles de leur fournir des données et des informations précieuses ; celles qu'ils pourront utiliser dans un but précis : gagner de l’argent.

Lire l'article

BT s’attarde sur la sécurité des voitures connectées

Avec 70 années d’expérience dans l’anticipation des menaces, l’entreprise lance son service « BT Assure Ethical Hacking for Vehicles ».

Lire l'article

Menaces APT : déceler les signaux faibles et préparer son réseau

Difficile de parler de menaces APT (Advanced Persistent Threat) sans répéter des choses maintes fois évoquées. Plutôt que de dresser une nouvelle fois le portrait robot d’une APT, intéressons-nous aux moyens pour préparer son réseau à faire face à ce type d’attaques.

Lire l'article

Cyberattaques, « Discrète et graduelle » : le tempo et l’intensité des cyberattaques s’adaptent

Le paysage des menaces modernes est alimenté par des hackers, non plus motivés par la notoriété mais, plutôt par le gain économique ou politique.

Lire l'article

RSSI, Directeur de la Sécurité des Informations : difficile à recruter, difficile à garder !

Pas une semaine sans qu’un grand nom de l’économie ne fasse la une après une cyberattaque.

Lire l'article

Nware au cœur de la cybersécurité

Créé en 2007, Nware est spécialisé dans les services IT en rapport avec l’infrastructure et la cyberdéfense.

Lire l'article

Hackers et entreprises : une histoire de comportements

Suite à la publication du rapport annuel sur la sécurité, Christophe Jolly, Directeur Sécurité Cisco France, revient sur les comportements des hackers mais aussi sur celui des entreprises.

Lire l'article

Cisco publie son rapport annuel sur la sécurité

« Le Rapport Annuel sur la Sécurité 2015 » permet de mieux comprendre les tendances des cybercriminels.

Lire l'article

Les pots de miel sont-ils toujours dans le coup ?

Les honeypot ou pot de miel en français, encore à la mode il y a quelques années, commencent à tomber en désuétude, tout du moins sous leur forme classique.

Lire l'article

Shellshock : Systèmes Unix menacés

Pire que Heartbleed ? C’est la question qui envahit le web suite aux découvertes de Stéphane Chazelas, rendues publiques le 24 septembre dernier.

Lire l'article

General Motors nomme un directeur Cybersécurité

La nomination n’est pas anodine. Le géant de l’automobile General Motors vient de nommer un ingénieur au poste de Directeur cybersécurité.

Lire l'article

Editeurs de solutions de sécurité : le marketing de la peur ne fait pas recette !

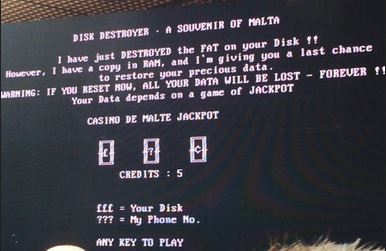

Au début des années 2000, à l'époque du tout puissant antivirus, le bruit courait que certains éditeurs étaient à l'origine de l'écriture et de la propagation de virus. Le complot et la peur alimentaient la rumeur et chacun frémissait devant son poste, dans la crainte du blocage du système ou de l'écran noir…

Lire l'article

Sécurité IT : qui a l’avantage, les Pirates ou les entreprises ?

Dominique Assing, responsable de l'activité consulting sécurité et Damien Leduc, responsable de l'équipe audits de sécurité & tests d'intrusion de BT en France reviennent, pour IT Pro Magazine, sur les nombreuses attaques dont toutes les entreprises qu'elles soient petites ou grandes, sont désormais la cible. Éclairage sous haute sécurité !

Lire l'article

Voitures connectées & hackers font bon ménage

Une toute nouvelle étude, menée par Kaspersky Lab et IAB, sur les voitures connectées, vient de voir le jour.

Lire l'article

Les cyber-attaques nous guettent…

Tout un éventail de menaces inonde les entreprises.

Lire l'article

TOP 3 sécurité des données : Rationaliser, gouverner, éduquer

Les entreprises doivent redoubler d'attention et d'efforts pour assurer la protection de leurs données.

Lire l'articleLes plus consultés sur iTPro.fr

- Java fête ses 30 ans et se tourne vers l’avenir !

- IA : l’urgence de combler le fossé entre ambition et exécution

- Data center : l’efficacité énergétique au cœur de la révolution

- La recherche clinique boostée par l’IA et le cloud de confiance

- Plus d’identités machines que d’identités humaines en entreprise !