Nouveaux risques de la mobilité et du cloud computing pour les DSI

En ouvrant son système d’information à des utilisateurs de plus en plus autonomes et exigeants, et/ou en s’appuyant sur des offres de services de type SaaS, la DSI voit évoluer son métier.

Lire l'article

Consumérisation, Cloud Computing, nouveaux challenges de la DSI

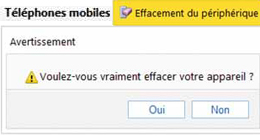

Qui n’a jamais essayé d’utiliser la fonction « Téléphone Mobile / Effacement du périphérique » dans Microsoft Exchange Server 2010 ou Office 365 ?

Lire l'article

Exchange Server, gestion de la Haute disponibilité

Afin de réduire les risques d’indisponibilité de service, il est important d’éviter le point de cassure unique dans l’infrastructure de messagerie (SPOF – Single Point Of Failure).

Lire l'article

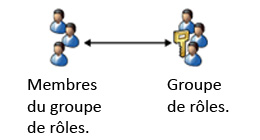

Office 365 : Définissez les rôles

Les RBAC (Role Based Access Control) ou comment définir la granularité d’administration avec les groupes de rôles.

Lire l'article

BYOD : comment sécuriser les terminaux mobiles avec Exchange

Le phénomène BYOD (Bring Your Own Device) confronte les entreprises à deux problématiques.

Lire l'article

Points clés d’une architecture Exchange 2010

Il existe des phases primordiales à ne pas négliger lorsqu’on projette de déployer une architecture Exchange 2010.

Lire l'article

Les challenges de la haute disponibilité avec Exchange 2010

Laurent Teruin, MVP Echange Server, fait le point sur la mise en place d’une architecture de messagerie hautement disponible.

Lire l'article

Organiser son support technique avec Office 365

Le passage à Office 365 est souvent présenté par les directions des systèmes d’information comme une réduction des coûts d’investissements en termes de matériel, de licences et d’administration des serveurs.

Lire l'article

Microsoft Office se met au Cloud

La généralisation et l’utilisation de l'Internet ont engendré une consultation des informations de l'entreprise par toujours plus de personnes et beaucoup plus qu'auparavant, en tous lieux de la planète.

Lire l'article

Intégrer Office 365 au système d’information de l’entreprise

Différentes offres concurrentes sont disponibles sur le marché, mais la grande majorité se contente de proposer un service purement sur Internet sans s’intégrer pleinement avec l’existant de l’IT des entreprises. C’est un des points différenciant et très important d’Office 365.

Lire l'article

La migration vers Lync 2010

Ce dossier aborde la migration depuis les anciennes versions de la messagerie synchrone Office Communication Server vers la nouvelle génération qui a été renommée en Lync Server 2010.

Lire l'article

Gérez votre archivage avec Exchange Server 2010

A l'occasion d'un séminaire organisé au campus Microsoft d'Issy-les-Moulineaux, les fonctionnalités d'archivage d'Exchange 2010 ont été mises à l'honneur.

Lire l'article

Quel budget pour une solution de répartiteur de charge ?

Avant de choisir, il faudra vérifier que votre solution de répartition de charge fait partie des solutions validées par Microsoft pour l’environnement Exchange 2010.

Lire l'article

Principe de répartition de charge

La répartition de charge n’est pas une chose récente et a considérablement évolué ces dernières années.

Lire l'article

Les solutions de répartition de charge pour Exchange 2010

La répartition de charge n’est pas une chose récente et a considérablement évolué ces dernières années.

Lire l'article

OWA : Comment créer un thème personnalisé ?

Exchange 2010 SP1 apporte par défaut 27 thèmes dans OWA. Tous les thèmes proposés peuvent ne pas plaire et surtout peuvent ne pas convenir aux attentes d'une entreprise par exemple en terme de charte graphique.

Lire l'article

Modifier l’apparence de Outlook Web App

Cet article va se focaliser sur les étapes à suivre pour modifier l'apparence de l'application web pour y intégrer des graphismes, des couleurs ou des sons personnalisés.

Lire l'article

WriteThat.name pour Outlook en beta publique

Le service de gestion de carnet d’adresses est désormais accessible à plus de 300 millions d’utilisateurs d’Outlook.

Lire l'article

Consumérisation, Exchange SP2 et Lync

Découvrez toute l'actualité des environnements de messagerie et de collaboration d’entreprise dans le nouveau Exchange Magazine. N'hésitez pas à consulter gratuitement un numéro d'Exchange Magazine.

Lire l'article

Opérations pour mettre en œuvre une coexistence enrichie

Afin de mettre en oeuvre une coexistence enrichie entre Office 365 et votre système de messagerie interne, vous aurez à opérer des étapes de chaque côté. La liste des opérations varient selon les fonctionnalités que vous souhaitez mettre en oeuvre et de ce fait, les opérations sont indiquées soit comme étant requises, soit comme étant recommandées.

Lire l'articleLes plus consultés sur iTPro.fr

- Java fête ses 30 ans et se tourne vers l’avenir !

- IA : l’urgence de combler le fossé entre ambition et exécution

- Data center : l’efficacité énergétique au cœur de la révolution

- La recherche clinique boostée par l’IA et le cloud de confiance

- Plus d’identités machines que d’identités humaines en entreprise !