Sécurité des environnements virtuels

Stonesoft, fournisseur de solutions intégrées de sécurité réseau et de continuité de service, annonce son nouveau partenariat avec Overlap Groupe, 1er Partenaire d'IBM et HP en France, expert en intégration de solutions serveurs et stockage, middleware et réseaux.

Lire l'article

Actu Exchange sem 25

Du nouveau chez Quest Software : e-Discover Manager vient faciliter la gestion des contenus électroniques pour messagerie Exchange.

Enrichissement de la gamme de solutions chez Quest Software : le groupe lance E-Discovery Manager, un système de plateforme de recherche fédérée de contenus électroniques pour messagerie Exchange.

Oxatis rejoint le programme IDEES 2009 de Microsoft

Programme IDEES 2009 : Otaxis confirme son implication dans le projet de Microsoft.Oxatis vient de faire l’annonce de sa sélection dans le programme IDEES 2009, Initiative pour le Développement Économique des Éditeurs de logiciels et des Start-up, de Microsoft.

Lire l'article

L’accessibilité des sites web aux non-voyants : un défi aisé à relever Partie 1

Mais ce qui s’apparente à un jeu d’enfant lorsqu’on est pourvu de tous ses sens peut très vite devenir fastidieux, voire irréalisable lorsqu’on est aveugle. Jusqu’à ces dernières années, l’absence de normes bien définies pour le développement de sites web a conduit à une prolifération anarchique de pages parfois écrites en dépit du bon sens. Seules les recommandations du WAI (Web Access Initiative) reprises et adaptées en France par l’association Braillenet, faisaient foi, mais n’étaient connues que d’une petite minorité qui voulait bien s’y conformer. Or, pour être correctement interprétée et lue par nos lecteurs d’écran braille et vocaux, une page web doit respecter certaines règles dans l’écriture du code.

Les choses changent et se clarifient aujourd’hui, notamment avec l’apparition de XML et des normes CSS 2.0 qui distinguent clairement la forme du contenu, ce qui devrait conduire à moyen terme, si les différents acteurs les appliquent rapidement, à une accessibilité grandement accrue pour les déficients visuels. Nous tenterons dans cette première partie d’expliciter le concept d’accessibilité dans ses grandes lignes. Les principes techniques seront quant à eux détaillés ultérieurement.

Citrix Receiver : accéder simplement aux applications et aux postes de travail virtuels

Citrix annonce ses nouveaux produits, capables de simplifier la vie aux développeurs et programmeurs...

Citrix Receiver, nouveau client logiciel universel, permet l’accès rapide via n’importe quel périphérique aux applications et aux postes de travail.

Actus SQL semaine 45

Nouvel ouvrage dans la catégorie SQL Server 2008 : gestion et analyse des données sont au rendez-vous pour vous guider dans l’exploration de vos plateformes. Fiabilité, productivité, intelligence, pour aller au bout du produit. Business Intelligence avec SQL Server 2008 s’adresse aux professionnels de l’informatique : directeurs informatiques, administratifs, financiers, opérationnels, etc.

Lire l'article

Tout sur Security Log !

Des descriptions d’événements plus homogènes et un Event Viewer plus puissant enrichissent Windows 2008 et Vista ...

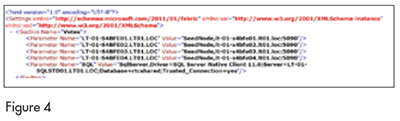

L’audit de Windows Server et le journal d’événements Security (Security Event log) ont réellement changé dans Windows Server 2008 et dans Windows Vista. Pour ma part, je juge bons la plupart des changements. Le Journal de sécurité est plus net et plus intelligible mais, pour vraiment le maîtriser, il faut encore bien connaître la sécurité Windows et les arcanes du décodage. J’ai passé ces dix dernières années dans les entrailles de la sécurité et de l’audit Windows et, dernièrement, je me suis concentré sur Windows 2008 et Vista. Je peux donc vous aider à découvrir la numérotation modifiée des ID événements, la nouvelle manière plus granulaire dont la stratégie d’audit est traitée dans Windows 2008 et Vista, le format log.XML et les améliorations apportées au snap-in Microsoft Management Console (MMC) Event Viewer.

Lire l'article

Le parti pris de .NET

Silverlight 2 met en avant l’optimisation du développement d’applications métier basées sur RIA. Plus qu’un runtime pour le streaming de contenus multimédias sur Internet, Silverlight 2 incorpore un sous-ensemble robuste du .NET Frame - work, ce qui a des implications profondes pour les professionnels .NET désireux d’étendre la portée de leur codage.

Cinq conseils pour intégrer Java aux ressources System i

Beaucoup de développeurs System i pensent qu’intégrer Java au System i est une tâche complexe à éviter à tout prix. Pourtant, ce n’est pas si difficile.

Pour vous aider dans votre intégration, cet article propose des conseils pour cinq autres scénarios d’intégration Java/System i parmi les plus courants. Pour appliquer les techniques décrites ici, nous utiliserons l’IBM Toolbox for Java et WebSphere Development Studio Client (WDSc) for iSeries. (Pour en savoir plus sur ces deux produits, voir les références de la liste « Pour en savoir plus »).

| Contenu complémentaire : Les procédures stockées unissent java à RPG |

Êtes-vous paré pour Visual Studio 2010 ?

Des aperçus de « Oslo », « Rosario » et .NET Framework 4.0. Le compte à rebours a commencé : les développeurs et architectes logiciels vont avoir la possibilité de se faire pour la première fois les dents sur la plate-forme de modélisation de prochaine génération de Microsoft, nom de code « Oslo ». L’éditeur a confirmé la sortie d’une CTP à l’occasion de la Professional Developers Conference (PDC) à Los Angeles.

Microsoft en dit également un peu plus sur ses projets concernant la nouvelle mouture de Visual Studio Team System (VSTS), nom de code « Rosario ». Ce produit s’inscrit dans la version désormais officielle « Visual Studio 2010 », laquelle inclut également une mise à jour majeure de Visual Studio Professional et .NET Framework 4.0. Les développeurs ont profité de la PDC pour découvrir plus avant Windows Communication Foundation (WCF) 4.0 et Windows Workflow Foundation (WF) 4.0.

Elaborer une architecture applicative avec Java Frameworks

Java est un puissant langage orienté objet qui permet de créer des applications sophistiquées, mais aussi faciles à maintenir et à améliorer.

Mais avant de vous embarquer dans une application Web basée sur Java, sachez qu’il vous faudra une stratégie de développement qui prenne en compte de nombreux aspects de la conception : accès aux utilisateur, médiation de l’UI et de la logique de gestion, journalisation, test des unités et reporting.

| Contenu complémentaire : Coup d’oeil sur le développement d’applications Web |

Lire l'article

Actu Exchange semaine 39

Avis aux partenaires Microsoft : Global Knowledge organise des séminaires visant à manier Exchange Server 2010 avec la dextérité d’un expert.

Organisateur de ce projet, Global Knowledge est le spécialiste de la formation. Pour les partenaires Microsoft souhaitant aller plus loin dans les fonctionnalités, ces séminaires permettront de monter des projets.

Actu Exchange semaine 38

Damien Caro récidive : paru sur son blog, le premier article d’un dossier en deux parties consacré à Exchange 2010 et Active Sync.

Damien Caro nous offre encore tout son savoir-faire pour décrypter les nouveautés produits Exchange. Cette semaine, l’expert s’est penché sur Exchange 2010 et sur Active Sync sur Windows Mobile 6.5.

Vers la Pluridisciplinarité

Avec les nouveaux outils de Microsoft, allez-vous devenir un DBA à mi-temps ?

La pensée traditionnelle qui assimile la « base de données » à un conteneur géant de données exploitées par les développeurs pour la programmation pourrait bien suivre le chemin du bureau « sédentaire ».

Actu Windows semaine 36

Sur son blog, Damien Caro livre une application pour l’OCS 2007. Cette application, qu’il offre en téléchargement gratuit sur son site, s’adresse à tous les professionnels IT utilisant OCS.

Lire l'article

Avec ISCSI, tirez le maximum de votre SAN

Ajoutez votre stockage de serveur Windows au réseau Fibre ChannelLes centres informatiques modernes exécutent généralement leurs applications de gestion les plus critiques sur des SAN (storage area network) Fibre Channel.

Lire l'article

La BI au service de la qualité

Actu Systemi sem 28

IBM Smart Business étend son savoir-faire : la solution Zend vient se greffer aux existantes pour profiter aux développeurs et aux éditeurs informatiques.

Zend Technologies vient d’ annoncer sa nouvelle solution pour faciliter la vie des décideurs informatiques.

L’évènement HP Blade : le réel enjeu des serveurs en lame

Le HP Blade Generations, survenu à Paris, a donné son verdict : « l’avenir appartient à la virtualisation et au cloud computing ».

Hewlett Packard a profité d’une escale à Paris pour présenter ses nouveaux serveurs en lame. Une entrée en matière réussie pour laisser à ses partenaires la possibilité de penser autour des thèmes « chauds » de ces mois à venir…

Visual Studio 2008 en un clin d’oeil

Au-delà de quelques corrections d’erreurs, le SP1 promet d’améliorer la productivité des développeurs.

En ce qu’il apparaît comme la version la plus importante pour les développeurs .NET, Microsoft est prêt à lancer le très médiatisé premier Service Pack (SP1) de Visual Studio 2008 et .NET Framework 3.5.

Les plus consultés sur iTPro.fr

- Baromètre channel IT : fin du cuivre, essor de UCaaS et premiers pas vers l’IA

- Fraude par identité synthétique : comment l’IA peut redonner confiance aux entreprises et à leurs clients

- VirtualBrowser protège la navigation web à la source

- Innovation et performance : le rôle clé du consulting dans la transformation numérique

À la une de la chaîne Cloud

- Le trilemme de la souveraineté : le coût caché du cloud qui freine l’IA en Europe

- Cloud souverain : répondre aux enjeux d’hybridation et de maîtrise des dépendances

- Mises à jour Microsoft : quand l’automatisation du cloud redéfinit la gouvernance IT

- FOCUS : optimisation du Cloud grâce à l’intelligence Artificielle

- Full Cloud : une transformation numérique inévitable pour les entreprises ?