De l’AS/400 au POWERâ„¢

Nous allons ensemble parcourir l’histoire d’un concept lié aux avancées techno - logiques matérielles, d’une démarche ayant permis de porter et de réunir à la fois les machines, les investissements réalisés dans les développements humains et les programmes. Cette vision m’est personnelle, toutefois vous pourrez vous en faire une idée.

J’ai commencé ma carrière sur un IBM34 nous étions en 1979, nous gérions à l’époque 5 départements d’un constructeur de maisons individuelles ; les développements étaient réalisés en GAPII (Générateur Automatique de Programme version 2).

Lire l'article

Un point sur PowerShell v2.0

Comme vous le savez, Windows 7 et Windows Server 2008 R2 viennent juste de sortir. En revanche, ce que vous ignorez peut-être c’est qu’ils intègrent tous deux notre langage de script favori : Windows PowerShell dans sa deuxième version.

A l’heure où nous écrivons ces lignes PowerShell v2 n’est pas encore disponible pour Windows XP (SP3), Vista (SP1), Server 2003 (SP2) et Server 2008. Ceci étant la livraison finale ne devrait plus trop tarder, car elle se trouve être pour l’instant en Release Candidate.

Lire l'article

Comment migrer vers Exchange 2007 depuis un environnement pop3/imap4

Bien que nous assistions à une convergence des environnements de messagerie, il existe encore un certain nombre de systèmes en place dont les chemins de migration ne sont pas clairement établis.

Comprenez par là, les anciens systèmes de messagerie basés essentiellement sur un environnement POP3/IMAP4 qui montrent, à l’heure de la mobilité, leurs limites fonctionnelles.

Lire l'article

Microsoft lance Microsoft Lync pour les communications unifiées

Microsoft Lync : une nouvelle marque ombrelle pour la prochaine génération de produits de communications unifiées.

Connu sous le nom de code Communications Server « 14 », Microsoft lance Microsoft Lync qui servira aux produits dédiés aux communications unifiées.

Lire l'article

Pertes de données : l’erreur humaine, cause n°1 selon les technophiles

Kroll Ontrack, expert dans la récupération de données, publie les résultats d’une étude mondiale portant sur les causes des pertes de données. L’étude met en lumière un décalage entre la perception de ces causes et la réalité.

Kroll Ontrack, expert dans la récupération de données, a réalisé une enquête sur les causes des pertes de données. Il semble que quelque 40 % des passionnés de technologies, professionnels ou particuliers, estiment que l’erreur humaine constitue la principale cause de pertes de données.

Lire l'article

Nouvelles versions des logiciels Ciel : un pilotage à distance

Les nouvelles versions logicielles intègrent de nombreux changements sur le design, l’ergonomie, et l’approche métier notamment.

Ciel renforce les fonctionnalités Métier en offrant la possibilité aux entreprises de services à la personne de gérer une liste d’intervenants, d’établir des factures et de fournir en fin d’année des attestations fiscales de services à la personne.

Lire l'article

vNIT, une offre de virtualisation « rentable »

L’offre vNIT de NEURONES-IT vient répondre aux besoins des PME en proposant des évolutions technologiques économiques.

NEURONES-IT adapte ses offres en permettant plus de flexibilité et de disponibilité dans son offre vNIT. Auparavant dédiée aux grands comptes, la solution s’est adaptée aux besoins des PME, comme le souligne Jean-François Hallouët, Président-directeur général de NEURONES-IT :

Lire l'article

Nouveau Citrix XenDesktop

Citrix annonce la nouvelle version de XenDesktop, pour utilisateurs mobiles. L’apport de deux nouvelles technologies Citrix XenClient et Citrix XenVault, permet maintenant d’optimiser la virtualisation des postes de travail.

Citrix se positionne dans une stratégie de virtualisation des postes de travail. Les salariés, de plus en plus mobiles, la possibilité de posséder un poste de travail virtuel va faciliter le travail collaboratif et la productivité des utilisateurs. Avec cette version, les services informatiques vont pouvoir gérer tous les scénarios d'utilisation d’ordinateurs portables simplement et de façon sécurisée.

Lire l'article

BitDefender Total Security 2011 : une protection à toute épreuve

Doté de nouvelles armes pour lutter contre les attaques en tous genres, BitDefender garantit, avec BitDefender Total Security 2011, une protection optimale à tous ses utilisateurs.

BitDefender Total Security 2011 offre une protection complète contre les derniers virus, les spywares, les tentatives de phishing et de vol d’identité. Les fonctionnalités des versions 2011 aideront les utilisateurs à assurer la sécurité de l’ensemble de leur système sans ralentir leurs autres applications.

Lire l'article

Dell et Aruba Networks proposent des solutions pour Dell PowerConnect W-series

Dell et Aruba Networks ont signé un accord pluriannuel portant sur la commercialisation des solutions sans fil d’Aruba, au sein de la gamme des solutions réseau Dell PowerConnect W-series

Les solutions sans fil permettent de décliner la gamme PowerConnect en un ensemble d’outils de réseau de bout en bout. Cette gamme apporte la possibilité de déployer et de gérer son infrastructure plus efficacement, grâce à des solutions plus sécurisées, recouvrant un plus large panel de produits.

Lire l'article

Nouveau Virtual Steelhead, par Riverbed : déployer facilement !

Riverbed renforce sa position dans l’optimisation du WAN grâce à Virtual Steelhead, dernier né offrant de meilleures conditions en vue du déploiement.

Virtual Steelhead est la version virtuelle de son appliance Riverbed Steelhead, qui permet d’élargir les solutions d’optimisation du WAN. Le fournisseur Riverbed Technology entend se positionner sur une plus large gamme d’environnements, et assurer ainsi la réponse aux besoins des entreprises. Ainsi, les PME et les administrations peuvent désormais choisir la solution la mieux adaptée à leurs différents sites : des appliances Steelhead physiques, le logiciel Steelhead Mobile ou des Virtual Steelhead.

Lire l'article

Les outils de déploiement Microsoft Office 2010 sont disponibles !

Ces deux dernières semaines ont été marquées par 4 outils, pour aider les professionnels de l'informatique à accélérer le déploiement d'Office 2010. Ces outils vous aident à évaluer et planifier un déploiement de la suite bureautique, l’un des produits phares de Microsoft. Ils sont capables d'évaluer les questions de compatibilité des applications et de permettre la personnalisation du déploiement de la suite. A suivre :

Lire l'article

Capgemini et Microsoft s’allient pour l’évolution vers le Cloud Computing

Une étude mondiale, faite récemment, sur l’adoption des technologies de collaboration et les comportements associés montre que les entreprises sont convaincues de l’intérêt des services et logiciels de collaboration entre employés.

Cette étude, demandée par Avanade, fournisseur de services technologiques, montre que 80% des dirigeants considèrent que la collaboration est la clé de la réussite.

Lire l'article

VASCO Data Security lance DIGIPASS for Windows

Lors de l’International Supercomputing Conference, Intel a annoncé ses nouveaux produits fondés sur l’architecture Intel MIC (Many Integrated Cores).

Le knights Corner et le Knights Gerry sont les nouveaux produits d'Intel.

Lire l'article

Netapsys renforce son plan de formation 2010

Lors de l’International Supercomputing Conference, Intel a annoncé ses nouveaux produits fondés sur l’architecture Intel MIC (Many Integrated Cores).

Le knights Corner et le Knights Gerry sont les nouveaux produits d'Intel.

Lire l'article

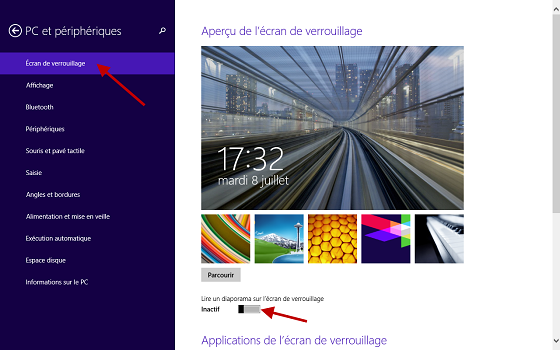

Le nouveau gadget Netviewer pour Windows Vista et Windows 7

Lors de l’International Supercomputing Conference, Intel a annoncé ses nouveaux produits fondés sur l’architecture Intel MIC (Many Integrated Cores).

Le knights Corner et le Knights Gerry sont les nouveaux produits d'Intel.

Lire l'article

Le Cloud Computing : technologie majeure pour l’année 2010

Lors de l’International Supercomputing Conference, Intel a annoncé ses nouveaux produits fondés sur l’architecture Intel MIC (Many Integrated Cores).

Le knights Corner et le Knights Gerry sont les nouveaux produits d'Intel.

Lire l'article

Intel présente ses futurs produits pour le calcul intensif

Lors de l’International Supercomputing Conference, Intel a annoncé ses nouveaux produits fondés sur l’architecture Intel MIC (Many Integrated Cores).

Le knights Corner et le Knights Gerry sont les nouveaux produits d'Intel.

Lire l'article

IBM lance i/OS 7.1

C’est pour démontrer les atouts de l’iSecurity User Profile & System Value Replication, que Raz Lee Security sera en showcase au Common 2010, du 3 au 6 mai prochain.

Common est la réunion annuelle visant à rassembler les membres des communautés et des groupes utilisateurs de Power Systems. Pour l’occasion, Raz Lee Security prévoit plusieurs démonstrations qui viendront défendre la valeur ajoutée d’IBM Power Systems, ainsi que spécifiquement la sécurité et les offres associées.

Lire l'article

IBM i et IBM Power Systems : Zend Server 5.0 rationalise le développement Web

C’est pour démontrer les atouts de l’iSecurity User Profile & System Value Replication, que Raz Lee Security sera en showcase au Common 2010, du 3 au 6 mai prochain.

Common est la réunion annuelle visant à rassembler les membres des communautés et des groupes utilisateurs de Power Systems. Pour l’occasion, Raz Lee Security prévoit plusieurs démonstrations qui viendront défendre la valeur ajoutée d’IBM Power Systems, ainsi que spécifiquement la sécurité et les offres associées.

Lire l'article