Phishing, compromission de messagerie, ransomware : comment se protéger des principales attaques par email ?

Si l’email se montre très utile pour le travail, ce dernier possède la médaille du principal vecteur d’attaques informatiques !

Lire l'article

L’ANSSI : « ne pas relâcher son attention et sa vigilance ! »

Guerre Ukraine-Russie, tensions internationales accrues, intrusions quotidiennes, sophistication des cyberattaques, campagnes de déstabilisation, les acteurs malveillants ne faiblissent pas ! Que retenir depuis ce début d’année 2022 ? Entretien avec Emmanuel Naëgelen, Directeur général adjoint de l’ANSSI.

Lire l'article

Gestion de la surface d’attaque : les nouvelles pratiques autour des méta-connecteurs et des puits de données adaptifs

Faites donc un test, interrogez un RSSI relativement proche de ses équipes, et demandez-lui quels sont ses pires « cauchemars » !

Lire l'article

Microsoft Patch TUESDAY – Mai 2022

Microsoft a diffusé son Patch Tuesday pour le mois de Mai. Que faut-il retenir en 3 minutes ?

Lire l'article

La psychologie du hacker de mot de passe

Le piratage de mot de passe est un vecteur d’attaque consistant, comme son nom l’indique, à obtenir un mot de passe. Pour ce faire, les hackers utilisent différentes techniques programmatiques et outils d’automatisation spécialisés

Lire l'article

Phishing et spearphishing : comment fonctionnent ces attaques informatiques ?

Trois quarts des entreprises ont constaté une augmentation des attaques de phishing et 80% des cyberattaques recensées sont du phishing ou du spearphishing

Lire l'article

FIC 2022 : une Europe forte face à la cybercriminalité

Le Forum International de la Cybercriminalité 2022 vient de s’achever. Cette édition a rassemblé près de 14000 visiteurs, plus de 550 exposants et environ 5000 participants en ligne. Un succès qui se confirme d’année en année et ce, en dépit d’un confinement qui a bousculé toutes les habitudes professionnelles.

Lire l'article

Edition #FIC2022 : une mobilisation totale de l’écosystème cyber !

Lors du Forum International de la Cybersécurité 2022, et face aux actions des cybercriminels qui ne faiblissent pas, les annonces vont bon train pour adapter les réponses sur le long terme !

Lire l'article

L’édition 2022 du FIC ouvre ses portes !

Le FIC ouvre ses portes à Lille au Grand Palais pour 3 jours du 7 au 9 juin. C’est parti pour la 14ème édition du Forum International de la Cybersécurité avec des temps forts et la présence d’experts à ne pas manquer.

Lire l'article

Comment augmenter les effectifs en cybersécurité ?

Les entreprises françaises sont impactées par la pénurie de talents en cybersécurité. Alors comment augmenter les effectifs ? Formation continue et diversité semblent être des éléments de base.

Lire l'article

Tendances des menaces en 2022

Les ransomwares sont l’une des cybermenaces les plus courantes. Et cela ne va pas s’arrêter en 2022 ! Mais bien d’autres domaines sous également sous les feux et les actions choc des cybercriminels : les cryptomonnaies, l’ingénierie sociale, les appareils Apple. Retour sur ces points clés !

Lire l'article

Coaching Cybersécurité : des sessions en ligne gratuites de sensibilisation pour les TPE et PME

L’enjeu de cybersécurité est primordial pour la pérennité des TPE et PME. In Extenso lance avec ses partenaires Izencia, TANU et FULLL des sessions en ligne de sensibilisation à la cybersécurité pour les TPE et PME.

Lire l'article

Microsoft Patch TUESDAY – Avril 2022

Microsoft a diffusé son Patch Tuesday pour le mois d’Avril. Que faut-il retenir ?

Lire l'article

Les cybercriminels au cœur des services publics en 2022

Qu'il s'agisse d'un État souhaitant détourner des éléments de propriété intellectuelle, ou de criminels extorquant de l'argent ou des informations personnelles, les administrations sont confrontées à des profils d'attaques utilisant une multiplicité de techniques et modes opératoires …

Lire l'article

MFT : Data3V propose une offre souveraine d’échanges sécurisés de données

Intégrateur de solutions MFT, Data3V a fait le choix d’ajouter à son catalogue Primeur, un éditeur européen, proposant la plateforme Data One® répondant aux standards du marché. Découvrez la valeur ajoutée de l’offre de Data3V.

Lire l'article

En 2022, les entreprises doivent redoubler d’efforts pour affronter les ransomwares

Depuis plusieurs années, les attaques par ransomwares sont de plus en plus communes et virulentes. Au cours de l’année 2021, de nombreuses entreprises ont été prises pour cible, avec plus de 200 victimes entre août et novembre 2021 ainsi qu’une entreprise attaquée tous les deux jours en France. Un chiffre record que l’on pourrait bien voir doubler en 2022 !

Lire l'article

Pourquoi les RSSI devraient s’opposer à la méthode Agile dans l’IT

Alors que le dogme Agile continue de se répandre, il est du devoir des responsables de la sécurité impartiaux, de le repousser.

Lire l'article

La difficulté des collaborateurs pour identifier les mails frauduleux

Retour sur les compétences et les habitudes des collaborateurs en matière d’utilisation des outils numériques.

Lire l'article

Les 4 grands défis pour gérer sa flotte mobile efficacement

Mobilité et travail hybride sont des aspects cruciaux pour cette année, mais ils ne sont que quelques-uns des enjeux qui devront être pris en compte pour gérer ses flottes mobiles.

Lire l'article

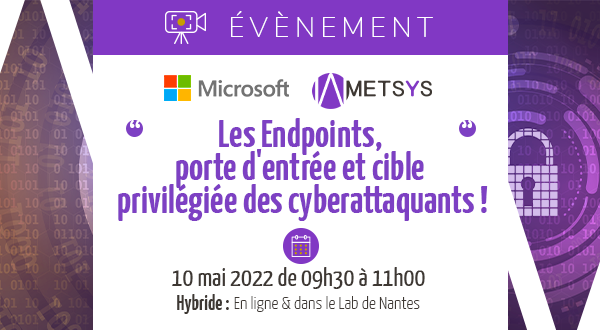

Evénement 100% Cybersécurité : Session #4 – Les Endpoints, porte d’entrée et cible privilégiée des cyberattaquants – le 10/05

Les endpoints, qu’ils s’agissent de nos ordinateurs, tablettes ou smartphones, sont devenus des cibles à part entière pour les cybercriminels qui les piratent pour dérober des données et/ou s’en servir comme points d’accès au Système d'Information d’une entreprise.

Lire l'articleLes plus consultés sur iTPro.fr

- Quel impact d’une cyberguerre sur les organisations ?

- Menaces cyber sur le secteur énergétique européen !

- Les stratégies IA pour la survie de l’entreprise !

- Protégez l’accès non authentifié de vos réunions

- Télécommunications et durabilité : les défis d’une transition verte dans un secteur en mutation