Comment doper votre productivité ?

La productivité en jeu avec la solution Power PDF de Nuance

Lire l'article

Cybersécurité : à quoi s’attendre en 2017 ?

Les questions de sécurité essentielles à vous poser en 2017 face aux dernières évolutions technologiques

Lire l'article

Une sécurité pas assez maîtrisée

Quel est le comportement des utilisateurs en matière de sécurité ?

Lire l'article

Tensions entre les RSSI et leur hiérarchie

Les RSSI sont plus déterminés que jamais !

Lire l'article

RGPD : les bonnes pratiques pour être conforme

Le degré de sensibilisation des entreprises au Règlement Général sur la Protection des données est-il suffisant ?

Lire l'article

GDPR : la sécurité analysée en 5 points clés

GDPR : les entreprises ne sont pas dans les temps. Pourquoi ?

Lire l'article

Fin de la tutelle américaine sur Internet

Le sénat américain valide la transition de la supervision de la racine de l'internet. Qu’en est-il réellement ?

Lire l'article

4 pratiques de sécurité inefficaces

La protection des données en entreprise est un sujet récurrent.

Lire l'article

BSA, The Software Alliance : instaurer la confiance

Entre nouvelles technologies du numérique et rôle de la BSA, une mise en perspective s’impose.

Lire l'article

Babou au rythme des projets de sécurité

Fin 2008, le groupe n’étant pas encore informatisé, la Direction de Babou entreprend la création d’un poste de DSI. David Legeay a donc pris les rênes du SI en janvier 2009.

Lire l'article

Protection des données : responsabilités et obligations

Lors de l’Oracle Security Day qui s'est tenu en janvier à Paris, l'aspect juridique et réglementaire de la protection des données a été abordé et commenté par Maître Marcel Moritz, spécialiste du droit des données.

Lire l'article

La conformité continue : une condition essentielle du plan de sécurité

La sécurisation du système d’information doit s’inscrire tout naturellement dans le fonctionnement quotidien d’une organisation et être considérée comme un véritable levier de développement.

Lire l'article

Cloud Security : une nouvelle insécurité ?

Techniquement, un Cloud public est plus sûr qu'un SI.

Lire l'article

ISO/IEC 27018 : Une nouvelle approche pour les prestataires de Cloud

De nombreuses normes existent en matière de sécurité de l’information.

Lire l'article

RSSI, un métier qui change

Le rôle du RSSI est en train de se transformer. Au sein de l’entreprise, quelle est sa place, sa démarche sécuritaire, son discours formation, son approche communication ?

Lire l'article

Salesforce s’installe en France chez Interxion

Le numéro un du CRM en mode SaaS va proposer ses services depuis la France.

Lire l'article

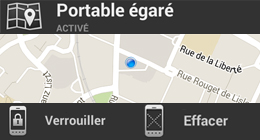

Smartphones : La Californie rend obligatoire la fonction de verrouillage à distance

L’État de Californie vient d’adopter une nouvelle législation visant à sécuriser davantage les smartphones.

Lire l'article

Protection des données : les entreprises connaissent-elles la réglementation européenne ?

Trend Micro a commandité une étude européenne auprès du cabinet d’analyses Vanson Bourne afin de mesurer la réaction des entreprises européennes face à cette annonce de changement de loi.

Lire l'article

Un cabinet d’avocats passe dans le Cloud !

CMS Bureau Francis Lefebvre s'est lancé un pari : passer dans le Nuage !

Lire l'article

Cloudwatt : la transparence avant tout !

Cloudwatt, par la voix de son Directeur Sécurité, Qualité et Programmes, Cédric Prévost, met l'accent sur des notions essentielles à savoir la transparence et la confiance. Retour sur le nuage avec ce Cloud dit « souverain »…

Lire l'articleLes plus consultés sur iTPro.fr

- Protégez l’accès non authentifié de vos réunions

- Télécommunications et durabilité : les défis d’une transition verte dans un secteur en mutation

- Vulnerability Operation Center : concepts, mise en œuvre et exploitation

- Faire face à l’évolution des cyberattaques : l’urgence d’une cybersécurité proactive

- Le temps où le RSSI était tenu pour seul responsable est révolu – la responsabilité incombe désormais à toute l’entreprise