La sécurité n’est pas une vérité absolue

Virage numérique, profonds bouleversements, environnements de plus en plus concurrentiels, fuite d’informations, autant de questions à résoudre pour toutes les entreprises.

Lire l'article

L’effacement dans le Cloud

Dans le cadre des différents guides qu’elle édite sur la sécurité des systèmes d’information, l’ANSSI a récemment publié un appel à commentaires sur un Référentiel de Qualification des Prestataires de Services Sécurisés d’Informatique en Nuage (Cloud Computing).

Lire l'article

Comment élaborer une bonne stratégie de sécurité

Les DSI ont pris note des scénarios de cauchemar que les violations de données peuvent engendrer : vous souvenez-vous de Sony ou de Target ?

Lire l'article

BDU/BDES : 3 règles d’or pour la mise en place

Créée par l’ANI et la loi de sécurisation de l’emploi, la base de données unique (BDU) ou base de données économiques et sociales (BDES), regroupe l’ensemble des informations que l’employeur est tenu de remettre aux représentants du personnel.

Lire l'article

Scalair : un acteur Cloud national, de proximité et de confiance

Scalair, jonction de deux activités historiques, Aretel et CloudSystem, propose depuis début 2015 une offre de services innovante sur le marché du Cloud.

Lire l'article

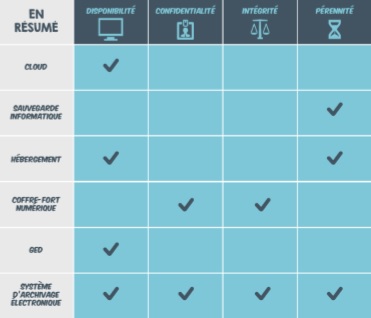

Cloud, coffre-fort numérique, archivage électronique : qui fait quoi ?

Sauvegarde informatique, hébergement, coffre-fort numérique, cloud, archivage électronique… Ces notions clés sont souvent mal connues ou confondues. Faisons le point !

Lire l'article

Les retailers se préparent à l’ère de l’Internet des Objets IoT

Zebra Technologies décrit par ce sondage l’envie des retailers de s’implanter dans le marché des objets connectés.

Lire l'article

AntemetA accompagne les DSI

Spécialiste historique du stockage, avec déjà vingt ans d’expérience et une forte expertise technique. Rencontre avec la société AntemetA présente sur le salon IT Expo 2014.

Lire l'article

Protection des données : les entreprises connaissent-elles la réglementation européenne ?

Trend Micro a commandité une étude européenne auprès du cabinet d’analyses Vanson Bourne afin de mesurer la réaction des entreprises européennes face à cette annonce de changement de loi.

Lire l'article

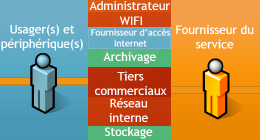

Entre interconnexions diverses et sécurité optimale

Dans un monde ultra interconnecté, où les frontières sécuritaires se dissolvent et les modèles traditionnels IT sont complètement repensés, Paul Jaillard, DSI de Segula Technologies, nous livre sa vision de la sécurité aujourd'hui…

Lire l'article

Protection des données dans le CLOUD : réalité ou illusion ?

Le 17 septembre 2013, j’ai été invité à participer à un colloque pour présenter ce sujet en une vingtaine de minutes à la Maison du Barreau de Paris, sur l’invitation d’Anne-Katel Martineau, présidente de la Confédération Nationale des Avocats.

Lire l'article

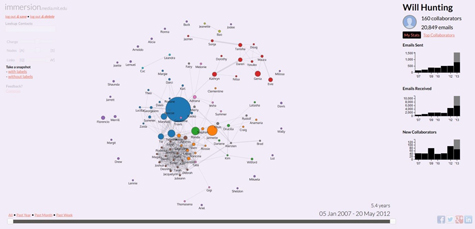

Big Data ou Bug Data ?

Un de plus gros défis de notre société actuelle reste incontestablement la sécurité et la protection des informations sensibles.

Lire l'article

L’été 2013 aura été Snow(den)

La vie privée sur Internet aura pris un sacré coup durant l’été avec l’affaire Edward Snowden et les révélations des programmes Prism et consorts.

Lire l'article

F5 cloisonne les environnements pro et perso

Petite ou grande entreprise, les terminaux mobiles sont partout.

Lire l'article

Sécuriser les échanges de fichiers dans le cloud en trois étapes

Aujourd'hui, lorsque quelqu'un évoque l’échange de fichiers dans le cloud, il parle probablement de la sécurisation d’échanges ad hoc ou établis avec des parties internes ou externes.

Lire l'article

La Loi sur les cookies permettra-t-elle une diminution des violations de sécurité ?

Selon leur programmation et leur usage souhaité, les cookies peuvent s’avérer être soit des données vitales pour votre sécurité et votre confidentialité, soit des méthodes de suivi potentiellement malveillantes visant à initier un marketing ciblé voire bien pire.

Lire l'article

Sécurité et Cloud : gérer le risque

De nombreuses entreprises hésitent encore à adopter des services Cloud, principalement pour des questions de sécurité.

Lire l'articleLes plus consultés sur iTPro.fr

- Faire face à l’évolution des cyberattaques : l’urgence d’une cybersécurité proactive

- Le temps où le RSSI était tenu pour seul responsable est révolu – la responsabilité incombe désormais à toute l’entreprise

- Le paradoxe de la sauvegarde : quand le sentiment de sécurité peut devenir une faiblesse

- Digital Disruption Matrix 2025

- Baromètre de la cybersécurité 2024 : Top 5 des enseignements