SSO, toutes les applis dans le même panier SSO

Trustelem lance son offre de Cloud Single Sign On pour faciliter la gestion des authentifications dans l’entreprise.

Lire l'article

Orange absorbe Cloudwatt

L’un des principaux opérateurs des télécoms dans le monde absorbe et reprend la totalité du capital de Cloudwatt.

Lire l'article

Services distribués : signeront-ils la fin des architectures client/serveur ?

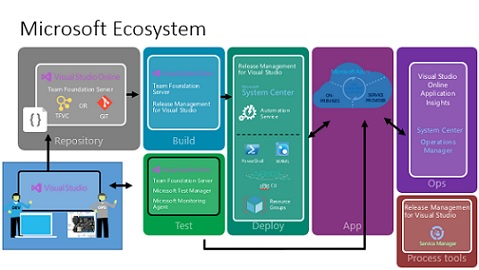

OS optimisés, gestion des développements, administration d’environnements colossaux : toute une nouvelle génération d’outils pour le Cloud a vu le jour.

Lire l'article

Cloud Computing World Expo 2015

La sixième édition du rendez-vous attendu par les différents acteurs de l’IT se tiendra les 1er et 2 avril prochains au CNIT de Paris la Défense. Retour sur ce double événement avec Denis Rémy, Commissaire Général du salon.

Lire l'article

Dell, l’authentification contextualisée

Le géant américain lance sa dernière version de Dell Cloud Access Manager qui adapte en permanence les règles de sécurité des accès aux apps en fonction du contexte.

Lire l'article

Données IT : TOP 5 Conseils pour gérer l’explosion des données IT

Comment capitaliser sur l'explosion des données IT pour gagner en productivité, réactivité et compétitivité ?

Lire l'article

DSI, La stratégie de reconquête des DSI en perte d’infrastructure

La facilité et la rapidité d’accès aux services de cloud externe provoquent incontestablement certains émois au sein des directions informatiques (DSI) soumises à la redoutable concurrence d’une multitude de fournisseurs de cloud privé ou public.

Lire l'article

T-Systems opère la plus grande plateforme SAP

La plateforme sécurisée Cloud de T-Systems distribue plus de 40 millions de SAP Application Performance Standard.

Lire l'article

Avanade, en 2015, on note une accélération dans le Digital

Régis Ravant, Directeur Solutions Avanade France revient sur les tendances 2015.

Lire l'article

Microsoft Azure, cap sur l’innovation

Edouard Payenneville, Responsable des offres Azure au sein de la Division Cloud & Entreprise fait un point sur la stratégie Azure 2015.

Lire l'article

EMC, Souveraineté et partage des données

Trois questions à Sébastien Verger, CTO d’EMC France.

Lire l'article

NetApp, une autre vision du cloud hybride par NetApp

NetApp poursuit les investissements pour le cloud hybride avec une série d’évolutions pour mieux se calquer sur les besoins des entreprises.

Lire l'article

Ikoula, Pourquoi le Cloud hybride ?

Rencontre exclusive avec Jules-Henri Gavetti, CEO Ikoula qui nous livre son analyse Cloud et compétitivité.

Lire l'article

Microsoft France, la localisation des données n’en garantit pas la souveraineté

Pour les clients européens, les offres cloud public de Microsoft sont basées sur des datacenters installés à Dublin et Amsterdam.

Lire l'article

Software Defined Storage, IBM renforce ses positions sur le Software Defined Storage

Avec un plan d’un milliard sur 5 ans pour développer et maintenir son leadership dans le domaine, IBM lance IBM Spectrum Storage pour gérer n’importe quel système de stockage.

Lire l'article

Souveraineté des données : se poser les bonnes questions

La souveraineté des données, vaste et brûlant sujet ! Criticité, confidentialité, localisation, accès…

Lire l'article

DYIA ONE : Les services aux bâtiments de demain

Cofely Services du groupe GDF Suez développe le robot DYIA ONE en association avec Partnering Robotics.

Lire l'article

Dell, Gartner envisage 26 milliards d’objets connectés

Lors des TechDays 2015, Karim Manar, Responsable Marketing Grands Comptes chez Dell France revient sur les enjeux auxquels sont confrontées les entreprises.

Lire l'article

Dell « Gartner envisage 26 milliards d’objets connectés en 2020»

Lors des TechDays 2015, Karim Manar, Responsable Marketing Grands Comptes chez Dell France revient sur les enjeux auxquels sont confrontées les entreprises.

Lire l'article

Cloud, les start-up françaises en retard sur le Cloud

Alors que 80 % des grandes entreprises françaises profitent des avantages du Cloud selon une étude de Cap Gemini, les start-ups et les PME restent à l'écart du mouvement.

Lire l'articleLes plus consultés sur iTPro.fr

- Protégez l’accès non authentifié de vos réunions

- Télécommunications et durabilité : les défis d’une transition verte dans un secteur en mutation

- Vulnerability Operation Center : concepts, mise en œuvre et exploitation

- Faire face à l’évolution des cyberattaques : l’urgence d’une cybersécurité proactive

- Le temps où le RSSI était tenu pour seul responsable est révolu – la responsabilité incombe désormais à toute l’entreprise