Vous souhaitez en apprendre plus sur cette fonctionnalité exclusive de Promodag Reports ? Explications !

Promodag Reports : excluez des messages par mots-clés !

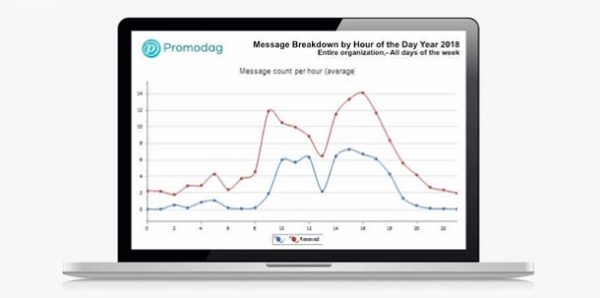

L’option Marquage des messages par sujet permet d’exclure certains messages des rapports de trafic de messagerie en fonction de mots-clés prédéfinis, mais sans pour autant les supprimer de la base de données.

Masquer des messages

Vous pouvez par exemple décider de masquer toutes les notifications qui polluent le trafic des utilisateurs pour n’en conserver que la quintessence, ou encore certains messages à caractère privé afin de produire des rapports conformes au RGPD. En savoir plus ?

Créer des catégories

Et si vous souhaitiez associer vos différents jeux de mots-clés à des catégories afin de les identifier plus facilement ? Découvrez toutes les étapes dans le blog de Promodag !

Téléchargez cette ressource

Prédictions 2025 des menaces persistantes avancées

L'analyse et l'évolution du paysage des menaces persistantes avancées (APT) et des conséquences sur vos infrastructures IT. Découvrez la synthèse des prédictions, tendances et recommandations pour 2025 avec les experts Kaspersky.

Les articles les plus consultés

- Webinar Alsid – Active Directory Tier Model : stratégie d’implémentation et de sécurité !

- Le rôle incontournable de l’UX dans la cybersécurité

- Comment bénéficier d’une protection efficace contre les virus informatiques ?

- Besoin de changer votre suite bureautique ? Découvrez ONLYOFFICE Workspace

- Êtes-vous sûre de contrôler vos données Office 365 ?

- L’avenir du télétravail sécurisé en France

- Workshop Cloud Insight: Explorez Windows Virtual Desktop

- Entre essor du cloud et ransomwares, quelles priorités pour la cybersécurité industrielle ?

- Solution vCloud Director : les avantages du Cloud Privé BLUE & VMware au service des entreprises

- Webinar Alsid – BloodHound est un bon outil, mais vous méritez mieux !

Les plus consultés sur iTPro.fr

- Quel impact d’une cyberguerre sur les organisations ?

- Menaces cyber sur le secteur énergétique européen !

- Les stratégies IA pour la survie de l’entreprise !

- Protégez l’accès non authentifié de vos réunions

- Télécommunications et durabilité : les défis d’une transition verte dans un secteur en mutation

Sur le même sujet

Webinar Alsid – Active Directory Tier Model : stratégie d’implémentation et de sécurité !

Êtes-vous sûre de contrôler vos données Office 365 ?

Le rôle incontournable de l’UX dans la cybersécurité

L’avenir du télétravail sécurisé en France

Comment bénéficier d’une protection efficace contre les virus informatiques ?