Vous voulez en apprendre davantage sur la gestion unifiée des menaces, la sécurité intelligente et le SD-WAN ? Découvrez les réponses et les conseils de Cisco Meraki sur le sujet lors du Webinaire du 18 septembre !

SD-WAN : tout savoir sur l’intégration et les avantages

SD-Wan : Simplifier votre informatique !

Venez découvrir la reconnaissance de la technologie Cisco Meraki au niveau mondial, avec une solution 100% gérée dans le cloud qui vous apporte quatre avantages clés qui feront la différence:

Sécurité + Fiabilité + Adaptabilité + Durabilité dans le temps

Avec des data centers régionaux, des tests de pénétration réguliers, des mises à jour automatiques, des équipements garantis à vie, un ajustement dynamique au réseau, la flexibilité de la console, Cisco Meraki harmonise votre environnement et s’adapte à votre croissance !

Une gestion de la sécurité optimale

Embarquez pour le Webinaire Cisco Meraki du 28 novembre à 10 h

Téléchargez cette ressource

Rapport Forrester sur la sécurité des workloads cloud (CWS)

Dans son rapport, Forrester Consulting passe au crible et note les produits des 13 principaux fournisseurs de solutions de sécurité des workloads cloud (CWS). Bénéficiez d’un état des lieux complet du marché, explorez tous les enjeux associés à la convergence des fonctions de sécurité cloud et les avantages des solutions complètes.

SD-WAN : Sécurité intelligente & Connectivité fiable

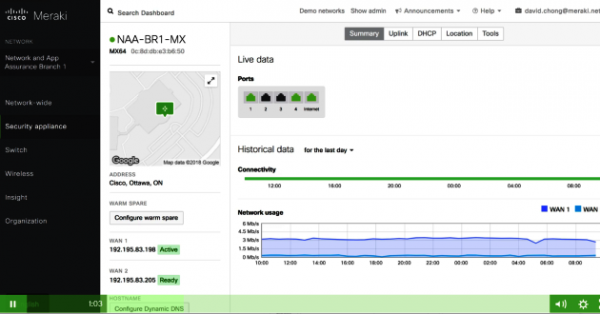

Comment gérer le SD-WAN selon les différentes politiques de sécurité mises en place au sein de l’entreprise ? Qu’est-ce que Meraki MX ? Visualisez concrètement lors de la démonstration la gestion unifiée des menaces et les apports de la connectivité. Appuyez-vous sur des moyens innovants et intelligents pour contrer les attaques :

Protection avancée + Visibilité contextuelle + Détection rapide + Facilité de gestion

Scans internet, découvertes de vulnérabilités internes jusqu’à la télémesure, aux chercheurs de menaces, en passant par les honeypots, venez profiter de la force de frappe de l’offre de sécurité Cisco Meraki.

Une technologie sécurisée, intégrée et évolutive

&

Les articles les plus consultés

- L’avenir du télétravail sécurisé en France

- Webinar Alsid – BloodHound est un bon outil, mais vous méritez mieux !

- Êtes-vous sûre de contrôler vos données Office 365 ?

- Comment bénéficier d’une protection efficace contre les virus informatiques ?

- Solution vCloud Director : les avantages du Cloud Privé BLUE & VMware au service des entreprises

- Besoin de changer votre suite bureautique ? Découvrez ONLYOFFICE Workspace

- Le rôle incontournable de l’UX dans la cybersécurité

- Entre essor du cloud et ransomwares, quelles priorités pour la cybersécurité industrielle ?

- Workshop Cloud Insight: Explorez Windows Virtual Desktop

- Webinar Alsid – Active Directory Tier Model : stratégie d’implémentation et de sécurité !

Les plus consultés sur iTPro.fr

- Les entreprises françaises craignent de mesurer leur empreinte carbone !

- Java fête ses 30 ans et se tourne vers l’avenir !

- IA : l’urgence de combler le fossé entre ambition et exécution

- Data center : l’efficacité énergétique au cœur de la révolution

- La recherche clinique boostée par l’IA et le cloud de confiance

Sur le même sujet

Le rôle incontournable de l’UX dans la cybersécurité

Comment bénéficier d’une protection efficace contre les virus informatiques ?

Webinar Alsid – Active Directory Tier Model : stratégie d’implémentation et de sécurité !

Êtes-vous sûre de contrôler vos données Office 365 ?

L’avenir du télétravail sécurisé en France