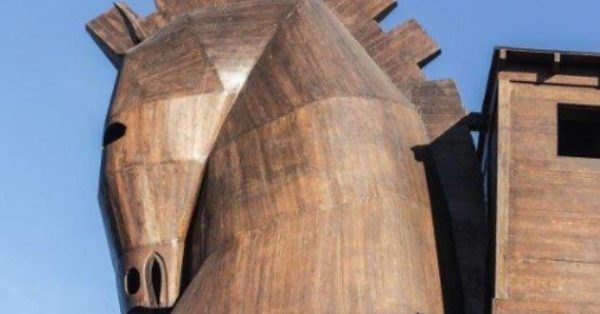

De nouvelles versions du cheval de Troie DanaBot ont été découvertes par les chercheurs d’ESET, incluant un protocole bien plus complexe. Face à ce nouveau défi, il y a urgence à détecter et bloquer les composants et plugins DanaBot. Éclairage.

Mise à jour du cheval de Troie DanaBot avec une nouvelle communication C&C

L’évolution rapide de DanaBot

Depuis mai 2018, DanaBot demeure très actif, Pologne, Italie, Allemagne, Autriche, Ukraine … et ses capacités se multiplient avec de nouveaux plugins et de nouvelles fonctionnalités de campagnes de spam.

Comment détecter DanaBot

Découvrez l’analyse et les recherches ESET

Téléchargez cette ressource

Sécurité et gouvernance des applications d’IA

Les applications d’IA se multipliant dans les entreprises, ces dernières se doivent d’établir un cadre de gouvernance qui tient compte des risques de sécurité et des défis associés. Ce livre blanc vous offre les connaissances et les outils nécessaires à une gouvernance garante de la sécurité de vos applications d’IA.

Un nouveau protocole de communication …

Le protocole de communication se modifie et se complexifie, diverses couches de chiffrement apparaissent. DanaBot utilise les algorithmes de chiffrement AES et RSA dans sa communication C&C. Comment, dans ce cas mettre en place de nouvelles règles de prévention et de détection des intrusions ? Les systèmes ESET apportent la réponse.

Comment ESET bloque les composants et plugins Danabot

et préserve la sécurité de votre entreprise

Les articles les plus consultés

- Le rôle incontournable de l’UX dans la cybersécurité

- Webinar Alsid – Active Directory Tier Model : stratégie d’implémentation et de sécurité !

- Webinar Alsid – BloodHound est un bon outil, mais vous méritez mieux !

- Comment bénéficier d’une protection efficace contre les virus informatiques ?

- Êtes-vous sûre de contrôler vos données Office 365 ?

- Solution vCloud Director : les avantages du Cloud Privé BLUE & VMware au service des entreprises

- L’avenir du télétravail sécurisé en France

- Workshop Cloud Insight: Explorez Windows Virtual Desktop

- Besoin de changer votre suite bureautique ? Découvrez ONLYOFFICE Workspace

- Entre essor du cloud et ransomwares, quelles priorités pour la cybersécurité industrielle ?

Les plus consultés sur iTPro.fr

- Quel impact d’une cyberguerre sur les organisations ?

- Menaces cyber sur le secteur énergétique européen !

- Les stratégies IA pour la survie de l’entreprise !

- Protégez l’accès non authentifié de vos réunions

- Télécommunications et durabilité : les défis d’une transition verte dans un secteur en mutation

Sur le même sujet

L’avenir du télétravail sécurisé en France

Êtes-vous sûre de contrôler vos données Office 365 ?

Webinar Alsid – Active Directory Tier Model : stratégie d’implémentation et de sécurité !

Comment bénéficier d’une protection efficace contre les virus informatiques ?

Le rôle incontournable de l’UX dans la cybersécurité