En V5R2, on peut spécifier une structure de données dans le champ résultat pour les opérations d’I/O vers des formats d’enregistrement décrits en externe. Pour les opérations d’entrée, la structure de données est remplie avec les valeurs provenant de l’enregistrement ; les champs I-spec du fichier ne changent pas. Pour

I/O de structure de données LIKERED pour des formats d’enregistrement décrits en externe (V5R2)

les opérations de sortie, les valeurs à écrire sont prises dans la structure de données ; les champs O-spec du fichier sont ignorés.

La structure de données doit être définie avec le mot-clé LIKEREC pour le même format d’enregistrement qui apparaît dans Factor 2 de l’opération. Pour des opérations d’entrée (comme READ, CHAIN) et UPDATE, la structure de données doit être définie avec LIKEREC(rec:*INPUT). Pour l’opération WRITE, la structure de données doit être définie avec LIKEREC(rec:*OUTPUT).

La structure de données peut être un sous-champ de structure de données ou un élément de matrice de structure de données. Dans des calculs /FREE, elle peut faire partie d’une expression complexe, comme dans l’exemple de la figure 8.

Téléchargez cette ressource

Comment lutter contre le Phishing ?

Dans un environnement cyber en constante mutation, le phishing évolue vers des attaques toujours plus sophistiquées combinant IA, automatisation et industrialisation. Une réalité complexe qui exige des mesures de sécurité avancées et repensées au-delà de l’authentification multifacteur. Découvrez les réponses technologiques préconisées par les experts Eviden et les perspectives associées à leur mise en œuvre.

Les articles les plus consultés

- Activer la mise en veille prolongée dans Windows 10

- Cybersécurité Active Directory et les attaques de nouvelle génération

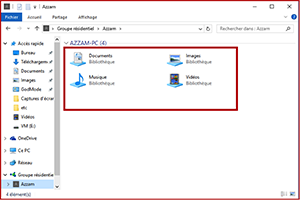

- Partager vos images, vidéos, musique et imprimante avec le Groupe résidentiel

- Chiffrements symétrique vs asymétrique

- N° 2 : Il faut supporter des langues multiples dans SharePoint Portal Server

Les plus consultés sur iTPro.fr

- Découverte de 5 services IA Microsoft

- Les entreprises, victimes des coûts cachés des attaques de ransomwares

- Tendances des budgets des DSI en 2025

- Révolutionner la gestion du stockage à l’ère de l’IA et de la transformation numérique : vers une infrastructure agile et automatisée

- Multicloud Computing : Êtes-vous prêt pour la prochaine nouvelle vague informatique ?