Après avoir expliqué la tuyauterie de XMLSERVICE, le moment est venu de montrer un exemple de son utilisation.

Exemple d’utilisation de XMLSERVICE

Comme je suis principalement un programmeur PHP et RPG, je ne me risquerai pas à donner un exemple Java ou .NET. Bien qu’il soit possible, un exemple RPG semble un exercice futile car, en exploitation réelle, j’appellerais simplement ma procédure directement.

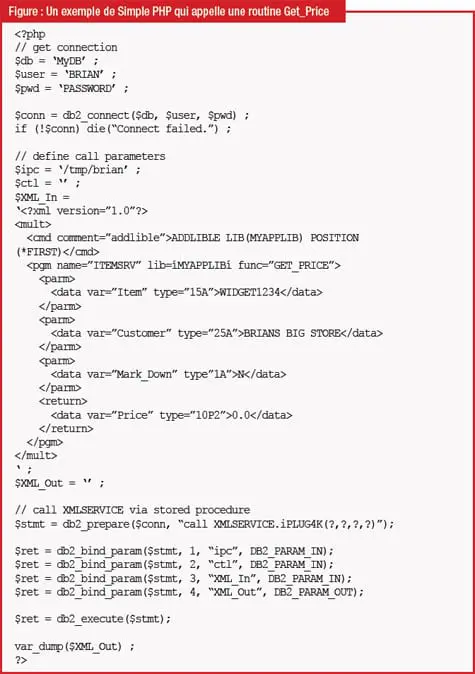

Cela me laisse dont avec la possibilité PHP. Dans la pratique, vous n’utiliseriez probablement pas XMLSERVICE directement de cette manière à partir de PHP, parce que Zend a déjà fourni une interface améliorée pour utiliser XMLSERVICE, mais vous pourriez le faire. Pour un exemple très simple en PHP qui consiste à appeler notre routine Get_Price en PHP en utilisant XMLSERVICE via l’interface de procédure stockée DB2 :

(((IMG6959)))

Ce script PHP commence par obtenir une connexion en utilisant db2_connect. Cela établit notre connexion avec le système et nous identifie avec notre profil utilisateur. Toute la sécurité normale concernant les objets et les données pour notre profil utilisateur, s’applique normalement. Ensuite, nous définissons notre clé IPC, nos paramètres de contrôle et nos documents XML. J’ai utilisé une clé IPC nommée d’après mon profil utilisateur. Vous pouvez utiliser n’importe quelle valeur pour votre répertoire IPC dans /tmp. Mon paramètre de contrôle est vide.

Je n’avais besoin d’aucun traitement spécial pour cet appel. Si j’avais voulu mettre le job en attente pour pouvoir le déboguer, j’aurais pu le préciser ici. Mon paramètre XML_In est peuplé avec le document XML décrit dans la deuxième figure. Ma variable XML_Out est vide car elle recevra ma réponse à partir de XMLSERVICE. Ensuite, j’ai préparé mon instruction DB2 en utilisant db2_prepare. J’ai choisi la procédure stockée iPLUG4K parce qu’elle a les plus petits paramètres et 4 Ko suffisent amplement ici pour mes besoins.

Je lie ensuite chaque position de paramètre dans mon instruction préparée à un nom de variable, en utilisant db2_bind_param. Pour finir, j’exécute mon instruction DB2 et je sors mon XML renvoyé vers le navigateur. Normalement, vous analyseriez le XML renvoyé et vous extrairiez les données renvoyées pour les utiliser dans votre application, mais un dump de variables est suffisant pour cet exemple.

Téléchargez cette ressource

Guide de Threat Intelligence contextuelle

Ce guide facilitera l’adoption d’une Threat Intelligence - renseignement sur les cybermenaces, cyberintelligence - adaptée au "contexte", il fournit des indicateurs de performance clés (KPI) pour progresser d' une posture défensive vers une approche centrée sur l’anticipation stratégique

Les articles les plus consultés

Les plus consultés sur iTPro.fr

- VirtualBrowser protège la navigation web à la source

- Innovation et performance : le rôle clé du consulting dans la transformation numérique

- Sekoia.io : l’alternative européenne qui s’impose dans la cybersécurité

- Redéfinir la confiance à l’ère de l’IA agentique : les entreprises sont-elles prêtes pour le SOC autonome ?

Articles les + lus

Moderniser le développement logiciel : de la fragmentation à l’intégration

Analyse Patch Tuesday Mars 2026

Une nouvelle ère de la modernisation du mainframe

Communes, entreprises ? Non, face au RGAA 5, l’IA seule ne rendra pas vos sites accessibles

DevX Summit EMEA : les développeurs au cœur de la révolution de l’IA

À la une de la chaîne Tech

- Moderniser le développement logiciel : de la fragmentation à l’intégration

- Analyse Patch Tuesday Mars 2026

- Une nouvelle ère de la modernisation du mainframe

- Communes, entreprises ? Non, face au RGAA 5, l’IA seule ne rendra pas vos sites accessibles

- DevX Summit EMEA : les développeurs au cœur de la révolution de l’IA