A présent, SBS, Site Server Commerce Edition et tous les composants nécessaires sont installés, mais il vous reste encore quelques efforts à faire pour sécuriser votre serveur contre les hackers. Commencez par apporter quelques changements au Registre pour refuser l'accès réseau anonyme à votre serveur d'e-commerce. Windows NT possède, en

Encore quelques efforts pour sécuriser SBS

effet, une fonction spéciale qui permet aux utilisateurs

de logon anonymes de parcourir les noms des utilisateurs du domaine et d’énumérer

les noms des partages. NT utilise cette fonction pour la communication interdomaine

dans les réseaux à plusieurs domaines.

Mais celle-ci a l’inconvénient de pouvoir être utilisée par n’importe qui pour

obtenir une liste des utilisateurs du domaine.Pour la désactiver, exécutez regedt32

et allez à HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsa. Dans le menu

Edition, cliquez sur Nouveau, entrez RestrictAnonymous pour le nom de la valeur,

sélectionnez REG_DWORD comme type de données et entrez 1 comme valeur des données.

Quittez l’éditeur du Registre et redémarrez l’ordinateur pour que le changement

entre en vigueur.

Pour en savoir plus sur cette fonction du Registre, voyez l’article de Microsoft

» Restricting Information Available to Anonymous Logon Users » à l’adresse http://support.microsoft.com/support/kb/articles/q143/4/74.asp.

Par ailleurs, lorsque vous installez vos modèles de magasin en ligne, faites encore

l’effort de vérifier les permissions dans le dossier Config de votre magasin.

Chaque magasin créé dans Site Server Commerce Edition possède un dossier Config

dans lequel Site Server stocke des informations importantes concernant le pipeline

de traitement des commandes et les bases de données. Vous seriez surpris d’apprendre

combien d’entreprises conservent un fichier site.csc stockant des informations

sur le compte SQL Server et DSN (Data Source Name) et accessible à n’importe qui

par l’Internet. Vérifiez les paramètres de sécurité du dossier Config dans la

MMC et changez-les s’ils constituent une menace pour la sécurité.

Pour modifier les paramètres de sécurité MMC, ouvrez la fenêtre Propriétés du

dossier Configuration de votre magasin, sélectionnez l’onglet Sécurité et désactivez

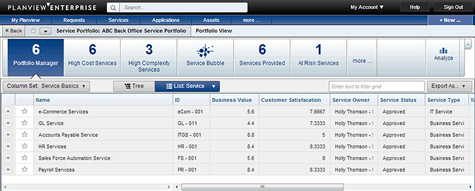

les trois cases de la boîte de dialogue Méthode d’authentification, comme sur

l’écran 1.

Ensuite mettez en oeuvre des stratégies de sécurité saines, telles que la longueur

minimale du mot de passe et le de tentatives de mots de passe.

Bien que beaucoup de consultants en matière de sécurité jugent inutile de renommer

le compte administrateur, je préconise personnellement de le renommer et de refuser

également l’administration par le réseau ; l’objectif est de ne permettre qu’à

la personne chargée de votre serveur de commerce électronique d’accéder au système

avec le compte d’administration. Je vais même généralement encore plus loin en

créant deux comptes leurres avec des noms Administrateur et Racine pour piéger

les hackers novices. Bien entendu, il faut activer toutes les fonctions d’audit

de ces comptes, pour être averti s’ils sont attaqués.

Ces fonctions peuvent être activées dans le Gestionnaire des utilisateurs.

Je supprime toujours tous les partages créés par l’Assistant d’installation de

SBS et je vous conseille de les supprimer vous aussi.

De plus, veillez à informer les administrateurs de votre entreprise de supprimer

ces partages.Pour sécuriser SQL Server, je supprime tous les comptes inutiles

(par exemple le compte Invité) et je change le mot de passe du compte sa, qui

est normalement en clair par défaut.

De plus, je crée des comptes spéciaux avec des droits d’accès limités pour l’Internet,

par exemple un compte, que je pourrais baptiser UtilisateurCommerce, ayant des

permissions limitées à la recherche des produits dans le magasin en ligne et leur

ajout dans le Caddie. Ces comptes peuvent vous épargner de gros problèmes si un

hacker obtient des mots de passe de compte et essaie de voler des informations

dans votre base de données.

Enfin configurez les routeurs (ou Proxy Server 2.0) pour qu’ils jettent tous les

paquets IP des ports 133 à 139 et 1433 arrivant de l’Internet. Vous serez ainsi

assuré d’avoir efficacement bloqué les données NetBIOS entrant par TCP/IP et l’accès

externe à votre système SQL Server. Sur les routeurs Cisco, j’utilise les commandes

faciles indiquées dans le Listing 1 pour ajouter des filtres fermant les ports

NetBT à l’accès extérieur au réseau.Si vous avez parcouru les étapes que je viens

d’indiquer, vous avez à présent une base sécurisée pour votre magasin en ligne.

Bonne chance dans votre prochaine aventure : tenir une boutique de commerce électronique.

Téléchargez cette ressource

Sécurité et gouvernance des applications d’IA

Les applications d’IA se multipliant dans les entreprises, ces dernières se doivent d’établir un cadre de gouvernance qui tient compte des risques de sécurité et des défis associés. Ce livre blanc vous offre les connaissances et les outils nécessaires à une gouvernance garante de la sécurité de vos applications d’IA.

Les articles les plus consultés

Les plus consultés sur iTPro.fr

- Protégez l’accès non authentifié de vos réunions

- Télécommunications et durabilité : les défis d’une transition verte dans un secteur en mutation

- Vulnerability Operation Center : concepts, mise en œuvre et exploitation

- Faire face à l’évolution des cyberattaques : l’urgence d’une cybersécurité proactive

- Le temps où le RSSI était tenu pour seul responsable est révolu – la responsabilité incombe désormais à toute l’entreprise