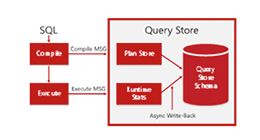

On l'a vu, à partir de la V5R3, le code SPL est converti en code C avec SQL imbriqué. Pour presque toutes les instructions SPL, le code généré inclut un appel vers QSqRoute, le programme runtime fourni par IBM qui distribue des instructions SQL. Même une instruction d'assignation simple telle

Conseil 7 : Appeler des SP ou des UDF externes pour des calculs complexes

que

Set X = Y;

se traduit par un appel runtime à QSqRoute. Pour des SP,

des UDF et des triggers simples qui consacrent la plus grande

partie de leur temps à effectuer des opérations sur les bases

de données, cet overhead est négligeable. Mais il sera plus

pénalisant dans le cas de longs calculs ou de boucles exécutées

de nombreuses fois.

Le plus simple est de mettre ce genre de code de calcul

dans une procédure d’un programme de service et de définir

une SP ou une UDF externe pour la procédure. Ensuite, dans

le code SPL, utiliser une opération Call ou une référence de

fonction pour invoquer les calculs. Avec cette technique, il

faut faire très attention à ne pas mettre le SPL Call ou la référence

de fonction elle-même à l’intérieur d’une boucle

exécutée de nombreuses fois, parce que l’invocation d’une

SP ou d’une UDF est relativement longue.

Téléchargez cette ressource

Construire une infrastructure cloud optimisée pour l’IA avec Microsoft Azure

Les managers IT ont besoin d’une stratégie claire et de solutions concrètes pour préparer leur infrastructure cloud à l'adoption de l'IA, tout en optimisant les coûts, renforçant la sécurité et développant les compétences internes. Découvrez tous les conseils dans ce guide Insight.

Les articles les plus consultés

Les plus consultés sur iTPro.fr

- Top 6 des priorités des DSI en 2026

- Semi-conducteurs : comment l’Irlande veut contribuer à atténuer la pénurie mondiale de puces

- À l’aube de 2026, le SaaS entre dans une nouvelle phase

- Face à l’urgence écologique, l’IT doit faire sa révolution

Articles les + lus

CES 2026 : l’IA physique et la robotique redéfinissent le futur

Les 3 prédictions 2026 pour Java

Semi-conducteurs : comment l’Irlande veut contribuer à atténuer la pénurie mondiale de puces

Face à l’urgence écologique, l’IT doit faire sa révolution

D’ici 2030, jusqu’à 90 % du code pourrait être écrit par l’IA, pour les jeunes développeurs, l’aventure ne fait que commencer

À la une de la chaîne Tech

- CES 2026 : l’IA physique et la robotique redéfinissent le futur

- Les 3 prédictions 2026 pour Java

- Semi-conducteurs : comment l’Irlande veut contribuer à atténuer la pénurie mondiale de puces

- Face à l’urgence écologique, l’IT doit faire sa révolution

- D’ici 2030, jusqu’à 90 % du code pourrait être écrit par l’IA, pour les jeunes développeurs, l’aventure ne fait que commencer