Vous vous demandez peut-être pourquoi la structure de données SavObjParms a besoin d'une taille pour les données et pour tout l'enregistrement ?

Champs RcdLen et DataLen

Après tout, comme l’API connaît la taille des champs RcdLen et KeyNbr, il serait facile de les soustraire de la longueur d’enregistrement pour obtenir la longueur de données, ou inversement.

C’est en effet une bonne question. En fait, c’est principalement une question de limites. Les entiers binaires de quatre octets sont mieux manipulés s’ils se trouvent tous dans une limite de quatre octets. Ainsi, si l’on a des données de 14 octets (comme une liste de noms d’unités ou de bibliothèques avec un seul élément), et si l’on y ajoute les trois entiers, la longueur d’enregistrements est alors de 26 octets, ce qui placerait le prochain enregistrement au milieu d’une limite de quatre octets (figure 7).

À l’adresse x’0021′ du dump vous pouvez voir que x’1A’, qui est la fin de l’entier, se trouve au milieu de la première colonne. Il en est ainsi parce qu’il démarre à l’adresse x’001E’.

Pour maintenir une limite de quatre octets plus efficace, vous pourriez augmenter la longueur d’enregistrement à 28 octets tandis que la longueur des données resterait, bien entendu, à 14 octets (figure 8). Les deux octets qui restent inutilisés importent peu. À présent, dans le dump, ce même entier démarre à x’0020′ et finit à x’0023′, ce qui convient parfaitement.

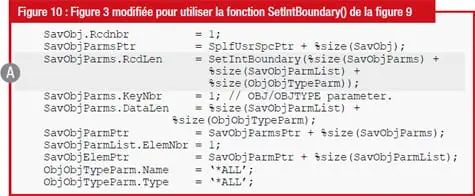

Pour plus d’efficacité encore, j’ai aussi créé une fonction interne appelée SetIntBoundary() (figure 9). Si la longueur n’est pas exactement divisible par quatre, elle renverra une longueur augmentée. Si elle est exactement divisible, elle renverra la longueur originale.

À présent, le calcul de la longueur dans la figure 3 peut-être modifié pour inclure cette nouvelle fonction (A en figure 10).

Téléchargez cette ressource

Mac en entreprise : le levier d’un poste de travail moderne

Ce livre blanc répond aux 9 questions clés des entreprises sur l’intégration du Mac : sécurité, compatibilité, gestion, productivité, coûts, attractivité talents, RSE et IA, et l’accompagnement sur mesure proposé par inmac wstore.

Les articles les plus consultés

Les plus consultés sur iTPro.fr

- Reprendre le contrôle de son SI : la clé d’un numérique à la fois souverain et responsable

- Splunk : vers un SOC agentique et de confiance

- Le trilemme de la souveraineté : le coût caché du cloud qui freine l’IA en Europe

- Moderniser le développement logiciel : de la fragmentation à l’intégration

Articles les + lus

Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

Moderniser le développement logiciel : de la fragmentation à l’intégration

Analyse Patch Tuesday Mars 2026

Une nouvelle ère de la modernisation du mainframe

Communes, entreprises ? Non, face au RGAA 5, l’IA seule ne rendra pas vos sites accessibles

À la une de la chaîne Tech

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

- Moderniser le développement logiciel : de la fragmentation à l’intégration

- Analyse Patch Tuesday Mars 2026

- Une nouvelle ère de la modernisation du mainframe

- Communes, entreprises ? Non, face au RGAA 5, l’IA seule ne rendra pas vos sites accessibles