L’authentification des correspondants

Une communication cryptée ne peut pas avoir d'efficacité si on n'est pas totalement certain de l'identité de l'interlocuteur. A quoi servirait, en effet, de chiffrer une communication afin qu'elle ne puisse être interceptée, alors que l'on n'a pas vérifié que son interlocuteur est bien celui que l'on croit ? La

Lire l'article

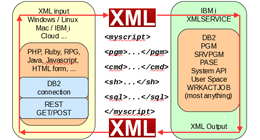

Liens XML

Pour avoir des informations détaillées sur l'utilisation d'XML, consultez les

sites Web suivants :

XML Developer Center

http://msdn.microsoft.com/xml/default.asp

XML.ORG

http://www.xml.org

World Wide Web Consortium

http://w3c.org

Créer un site Web clusterisé

A partir de l'explorateur NT ou d'une invite de commande, créez un répertoire

racine \www dans l'une des unités partagées de votre groupe de ressources de cluster

IIS. Dans la MMC d'IIS, sélectionnez l'option du noeud A permettant de créer un

nouveau site Web.

Donnez au nouveau site Web une

Etape n°3 : Exécutez l’Assistant d’installation Proxy Server pour SBS

L'Option Pack ne fonctionne qu'avec Proxy Server 2.0, mais SBS 4.0 comprend Proxy

Server 1.0. Vous pouvez heureusement utiliser un utilitaire simple, le Proxy Server

2.0 Upgrade Wizard pour Small Business Server pour préparer la mise à jour de

Proxy Server 2.0 dans SBS.

Pour télécharger une copie gratuite

Seul l’avenir le dira

Le scénario décrit dans cet article représente le cas le plus simple possible.

Théoriquement une entreprise équipée de postes de travail Windows 2000 Professional

disposant d'un port série libre et possédant déjà une hiérarchie de CA peut très

bien mettre en oeuvre la connexion par carte à puce en

Dans le monde réel

On peut mettre en oeuvre le filtrage de paquets dans un routeur, un serveur d'envoie

de paquets ou un firewall. Les routeurs tels que ceux de Cisco Systems, Bay

Network et Ascend ont leurs propres OS et interface d'invite de commande. Un

des inconvénients du filtrage de paquets

Configuration d’IIS

Pour améliorer les performances, il est possible d'intervenir sur de nombreux paramètres d'IIS ou qui lui sont associés. Vous ne devez prendre que les mesures adaptées à votre système, mais on peut améliorer les performances d'un système en activant la bufferisation d'applications, en désactivant le débogage, en ne paramétrant pas

Lire l'article

La division Enterprise Solution

Cette division regroupe les solutions traditionnelles de Sybase. On y retrouve le SGBDR Adaptive Server Enterprise 12.0, le système de réplication Adaptive Server Replication, l'offre midleware Enterprise Connect (permettant de relier toutes les sources de données de l'entreprise), et deux " nouvelles " solutions : Sybase Enterprise Portal et Sybase

Lire l'article

Changement fondamental

Bien que devant sortir le premier, Windows 2000 Server comprend du code Platinum. C'est l'équipe d'Exchange qui est chargée de doter Windows 2000 Server de la fonctionnalité SMTP et NNTP de base et de CDONTS (CDO for Windows NT Server), l'API qui permet aux programmeurs d'appeler des fonctions SMTP et

Lire l'article

Installation et configuration d’IIS en cluster

Après avoir installé MSCS sur les deux noeuds et suivi les instructions énoncées ci-dessus pour préparer votre système aux composants de l'Option Pack, vous voilà prêt à installer IIS 4.0 à partir du CD-ROM. Il faut commencer par installer MSCS, ce qui permet d'ajouter IIS à la liste de ressources

Lire l'article

Etape n°2 : Installez le SP1 de SBS 4.0

J'ai personnellement pour règle fondamentale d'installer toutes les dernières

versions et service packs de Microsoft sur mes serveurs. Site Server a besoin

de l'Option Pack de NT 4.0, mais pour que celui-ci puisse s'exécuter, il faut

d'abord installer le Service Pack 1 (SP1) de SBS 4.0.

Vous pouvez commander

Installation des cartes à puce

Pour pouvoir utiliser les cartes à puce, il faut disposer de la PKI, qui accompagne Certificate Server et Active Directory (AD) dans Windows 2000. Il existe une variété impressionnante d'options pour configurer la PKI, selon les cas : héberger sa propre Autorité de certification (CA pour Certificate Authority), l'outsourcer à

Lire l'article

Filtrage de paquets et ICMP

Bien qu'ICMP soit une partie intégrante d'IP, c'est un protocole indépendant et les messages ICMP sont filtrés individuellement des messages IP. Le rôle d'ICMP est de signaler à un hôte des informations telles que les erreurs. Plusieurs attaques utilisent un message ICMP, notamment : l'attaque dite " Ping of death

Lire l'article

Equilibrer son environnement

Les prestataires d'hébergement sur le Web et de services électroniques ne sont

pas les seules entreprises à utiliser les services des équilibreurs de charge

pour rediriger le trafic et maintenir l'ordre.

Beaucoup d'entreprises en ont adopté pour leurs sites Web afin d'améliorer les

performances et la disponibilité du Web.

Division Business Intelligence

L'objectif de cette division est de permettre aux clients de mieux comprendre leurs propres données. Etant donné la masse d'informations dont on dispose et la rapidité avec laquelle ces informations évoluent, il devient difficile d'interpréter le sens de ces informations au fil de l'eau et avec précision. Sybase offre donc

Lire l'article

Clustering

Microsoft a promis d'améliorer le support du clustering dans Platinum. Si ce clustering

fonctionne, la configuration donnera un degré de disponibilité plus élevé pour

les systèmes Exchange Server.

Si vous allouez un ensemble de journaux à chaque noeud d'un cluster Platinum, en

cas de défaillance d'un des noeuds

Installation de MSCS

Les manuels de Windows NT Server édition Entreprise donnent des instructions complètes pour l'installation de MSCS.

- Créez un compte de domaine pour servir de compte Windows Access Method. Donnez à ce compte les permissions Ouvrir une session localement et Accéder à cet ordinateur depuis le réseau pour chaque Lire l'article

Vérifier les résultats

Après avoir appliqué les index recommandés par l'ITW, assurez-vous de vérifier les résultats. Pour vérifier les performances des requêtes à l'aide des nouveaux index, on peut utiliser la fonction de ré-exécution de Profiler pour exécuter de nouveau les requêtes pour lesquelles un suivi a été généré. Bien que les nouveaux

Lire l'article

Application des contraintes de clé étrangère

SQL Server propose trois possibilités pour contrôler l'application des contraintes de clé étrangère. On peut ajouter des contraintes après avoir ajouté des données, désactiver temporairement le contrôle des références de clé étrangère, ou utiliser bcp (bulk copy program) ou encore la commande BULK INSERT pour charger des données et éviter

Lire l'article

Directives pour le filtrage de TCP, UDP et IP

Vos règles et politiques de filtrage doivent suivre deux principes. Premièrement,

faites en sorte que vos filtres bloquent tout ce qu'ils n'autorisent pas explicitement.

Deuxièmement, paramétrez vos filtres de façon qu'ils protègent non seulement

votre réseau des attaques d'agents extérieurs, mais également contre tous les

paquets de l'extérieur