5. Les éditions WAS Base ou WAS ND peuvent ne pas être nécessaires

J'ai dit plus haut que WAS Express supporte « la plupart » des API J2EE. Mais vous n'avez probablement pas besoin des API que WAS Express ne possède pas, plus précisément les EJB. Les EJB existent en trois variétés : session beans, entity beans, et message-driven beans. Les session beans

Lire l'article

Convertir les applications à partir d’Oracle vers SQL Server

DB Best Technologies annonce DB Best Migration Platform 2.1, logiciel qui automatise la conversion des applications de bases de données d'Oracle vers SQL Server. Les fonctions offrent une évaluation du projet, un processus de migration, un suivi et la possibilité de survoler les objets des bases de données et leurs

Lire l'article

Sécurisation des services web

Netegrity annonce la disponibilité de la nouvelle version 6.0 de TransactionMinder. En tant que partie intégrante de la gamme de solutions de gestion des identités et des accès de Netegrity, cette plate-forme centralisée et basée sur des polices permet de protéger l'accès aux services Web et aux architectures orientées services

Lire l'article

Standardiser les profils Email et Outlook

4Standardiser les profils Email et Outlook Quand on utilise DTS Send Mail Task pour la messagerie, le principal problème de portabilité est sa dépendance par rapport à SQL Mail. En effet, SQL Mail demande la configuration et le test d'un profil Outlook sous le compte de démarrage du service SQL

Lire l'article

Risques cachés : attitude des entreprises face aux nouvelles menaces d’Internet pour la sécurité

Secure Computing, spécialiste de la sécurisation des connexions entre les hommes, les applications et les réseaux, dévoile les conclusions d'une étude américaine indépendante qui documente l'attitude des responsables informatiques au sein des entreprises, face aux nouvelles menaces présentées par Internet telles que : les logiciels espions (« spywares »), le

Lire l'article

Sécurisation par défaut dans Exchange 2003

On trouve dans Exchange 2003 de nombreuses traces de la sécurisation par défaut de Microsoft. Ainsi, seuls des membres des groupes Domain Administrators, Enterprise Administrators et Exchange Domain Servers peuvent créer des dossiers publics de haut niveau. Dans Exchange 2000, cette autorisation était accordée au groupe Everyone. De plus, Exchange

Lire l'article

DSPATR conditionnel

En HTML, on peut utiliser le tag <font> pour définir des attributs de police : taille, couleur et type ou style. Contrairement à HTML, DDS autorise des attributs conditionnels. Toutefois, on peut utiliser une petite astuce avec CGIDEV2 pour coder des tags HTML conditionnellement. Le truc consiste à utiliser des

Lire l'article

4. Exploiter les possibilités de iSeries Access for Web

Dès lors que vos applications Web-faced sont déployées sur WAS Express, et que vos développeurs RPG, Cobol et Java utilisent WDSc, a-t-on encore besoin de l'émulation de terminal 5250 ou de Telnet ? Songez à l'utilisation des imprimantes, des fichiers spoule et des files d'attente de sortie. Pour accéder à

Lire l'article

Restauration des données

Lumigent présente Log Explorer 4.0, logiciel qui fournit un accès aux informations des journaux de transactions, ce qui permet de résoudre les problèmes d'applications et de restaurer ou sauver les données. Ce logiciel permet de localiser les changements dans les transactions des bases de données, de restaurer les données modifiées,

Lire l'article

53 % des sociétés européennes ne disposent pas de plan de continuité en cas de sinistre majeur

Une nouvelle étude réalisée au Royaume-Uni, en France et en Allemagne révèle qu'une proportion étonnamment élevée de sociétés (53 %) n'a pas mis en place de plan de continuité d'activité leur permettant de récupérer leurs données en cas de sinistre majeur. L'étude, qui a été commanditée par la société de

Lire l'article

Utiliser des variables globales et la Dynamic Property Task

Quel package DTS complexe peut s'estimer complet sans l'utilisation de quelques scripts ActiveX ? Ces derniers effectuent des transformations de données, contrôlent le flux et l'exécution du package et peuvent même tester la présence de certaines conditions. La plupart des scripts ActiveX utilisent abondamment les variables mais, si vous constatez

Lire l'article

FRCA – deux caches en un

On voit donc que FRCA est une nouvelle technologie de cache non seulement rapide mais très économe de CPU. En réalité, FRCA est deux caches en un, fournissant à la fois un cache local et un cache reverse-proxy. Il fonctionne en étant aux aguets dans SLIC, en interceptant les requêtes

Lire l'article

ReverseDNS

Un autre mécanisme complémentaire aux listes noires est aussi souvent utilisé par les serveurs SMTP pour renforcer la sécurité des transferts, il s'agit de la fonction de ‘reverse DNS lookup' ou vérification de DNS inverse. Le but premier est de s'assurer que le serveur SMTP qui envoie un message en

Lire l'article

Partenariat entre Intel et Aldata

Intel et Aldata Solution S.A., fournisseur français de logiciels de gestion de la chaîne logistique (Supply Chain Management) pour le secteur de la distribution, ont annoncé l'optimisation du logiciel G.O.L.D. de Aldata pour les serveurs de calcul intensif équipés de processeurs Intel Itanium 2. En maximisant les performances de G.O.L.D.

Lire l'article

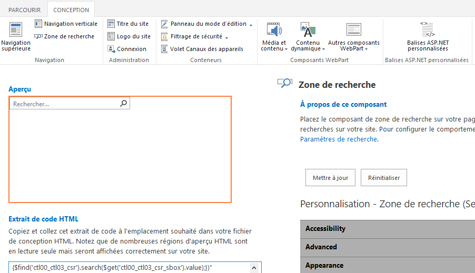

3. WDSc V5 fournit WebFacing

L'une des principales fonctions iSeries de WDSc V5 est un environnement de développement et de test WebFacing (figure 3). WebFacing est un moyen simple et économique de valider les applications 5250 pour le Web. Vous pouvez adapter au Web une application 5250 complète en quelques minutes, en invoquant le wizard

Lire l'article

Concevoir des bases de données SQL

Datanamic présente DeZign for Databases 3.1, outil de conception de bases de données qui utilise un diagramme de relation des entités afin de supporter les techniques de conception des entités. La dernière version supporte les vues et les options d'index et permet d'exporter les commentaires SQL Server sur les tables

Lire l'article

Authentification

Secure Computing annonce la disponibilité de la nouvelle version (2.0) de SafeWord RemoteAccess, son logiciel d'authentification forte destiné à protéger les entreprises utilisant des serveurs Microsoft Windows contre le vol de mots de passe.

Le logiciel SafeWord RemoteAccess v2.0 et ses nouveaux jetons d'authentification ont satisfait aux critères de

Assurer la sécurité à l’exécution

Bien que la définition d'un package puisse être stockée dans SQL Server, à l'exécution, les packages fonctionnent à l'extérieur de SQL Server, par l'intermédiaire de l'utilitaire DTSRun ou DTSRunUI. En fonctionnant par l'intermédiaire de ces exécutables client, les packages DTS présupposent le contexte de sécurité de l'utilisateur déclencheur du package.

Lire l'article

Limitations de FRCA

On s'en doute, le FRCA présente

quelques limitations dont voici la liste

ci-après. Les limitations ont toutes une

même cause: FRCA est une tâche SLIC

fonctionnant au-dessous du MI et, par

conséquent, ne peut pas bénéficier de

certaines des SPI (System API) fournies

dans l'OS/400.

- FRCA ne prend Lire l'article

Limiter les droits d’ouverture de session SMTP

La gestion des droits et des restrictions des différents protocoles sera étudiée dans la partie de configuration Exchange, mais le protocole SMTP est indispensable pour la communication avec l'ensemble des serveurs de messagerie connectés à Internet. Lorsque cela est possible, il faudra restreindre au strict minimum les possibilités d'ouverture de

Lire l'articleLes plus consultés sur iTPro.fr

- Les identités des développeurs doivent être prises en compte !

- Architecture de données ouverte : un levier essentiel pour maximiser les bénéfices de l’IA générative

- Les DRH repensent leurs priorités en 4 étapes

- Patch Tuesday Septembre 2024

- L’ambivalence des plateformes d’observabilités : entre similitudes et divergences