Equilibrage des processeurs

L'une des fonctions LPAR que le POWER Hypervisor permet est l'équilibrage automatique des processeurs découverts. Cette possibilité découle de la présente réallocation dynamique des ressources LPAR, basée sur un calendrier prédéfini, par exemple. Dès la V5R3 pour le nouveau matériel i5, i5/OS réallouera automatiquement les processeurs découverts en réaction aux

Lire l'article

La procédure de contrôle des touches de fonction

Le segment de code de la figure 5 représente

la sous-procédure complète

permettant de déterminer la touche

actionnée et si elle est disponible. Si

elle ne l'est pas, il envoie un message

d'erreur. Si elle l'est, il exécute la sousprocédure

de la touche de fonction

correspondante.

La figure 6 montre

Sous-routine GetSpcDtl

En L, nous calculons la position de départ de chaque entrée provenant du décalage et le compteur d'index multiplié par la longueur d'enregistrement. Le « +1 » nous amène d'un décalage à une position de départ. Nous appelons ensuite l'API en utilisant le prototype UsrSpcEnt (section E) pour obtenir l'enregistrement

Lire l'article

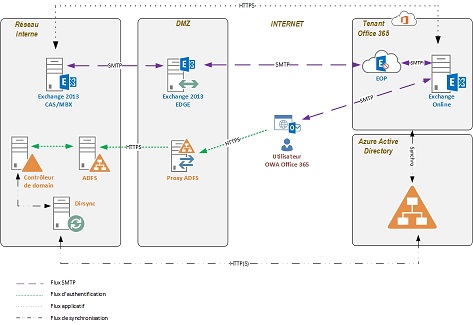

Architecture mise en place

Dans le cadre de ce dossier, ISA Server 2004 est installé sur un serveur disposant de deux pattes réseau, une sur le réseau local et l'autre sur un extérieur de type DMZ ou directement sur un réseau public. Ce serveur dispose donc d' interfaces réseau avec chacune 1 adresse IP

Lire l'article

Mettre en place

L'authentification par formulaires donne de meilleurs résultats dans une architecture frontale/d'arrière plan traditionnelle. On le sait, l'OWA est une application Web qui fonctionne sur IIS et permet aux utilisateurs d'accéder à leurs boîtes à lettres et dossiers publics Exchange par l'intermédiaire d'un navigateur Web. L'OWA est installé par défaut quand

Lire l'article

LPAR

A première vue, cette annonce apporte des améliorations notables à LPAR (logical partitioning). Cette première impression est justifiée, mais l'on voit moins que les améliorations que la V5R3 apporte à LPAR ne valent que pour le nouveau matériel i5. Si vous envisagez de conserver l'iSeries existant, la fonction LPAR ne

Lire l'article

Définir les configurations binaires des touches de fonction

Quand l'utilisateur actionne la touche, nous devons identifier celle-ci aux yeux du programme. Le code de la figure 4 montre la structure de données ds_ keys, qui définit les configurations binaires des 29 touches (en format hexadécimal). Le programme peut scruter ds_keys avec la valeur de renvoi p$_key à partir

Lire l'article

Sous-routine Main1

Dans la sous-routine Main1 en J, nous obtenons l'en-tête au début de l'espace utilisateur : cela nous renseigne sur les données chargées dans l'espace. J'ai séparé cela dans une sous-routine différente, GetSpcHdr, pour faciliter le couper/coller du code dans d'autres programmes. Je me prémunis aussi contre le renvoi d'entrées (c'est-à -dire,

Lire l'article

Des requêtes plus rapides, des mises à jour plus lente

Toutes les actions effectuées dans un environnement de base de données nécessitent des compromis. Lorsque vous envisagez de créer des vues indexées pour accélérer le traitement des requêtes, vous devez tenir compte de l'incidence des insertions, mises à jour et suppressions de données sur les performances. La seule solution consiste

Lire l'article

Filtres et extensions ISAPI

L'authentification par formulaires repose pour beaucoup sur sa capacité à utiliser des DLL ISAPI pour étendre la fonctionnalité IIS. Il existe deux types de DLL ISAPI : filtres et extensions. Un filtre peut examiner et changer le flux requête-réponse HTTP entrant ou sortant d'un serveur Web ou de sites Web

Lire l'article

De nouveaux outils à l’horizon

Le milieu de l'été verra arriver la prochaine release de WDSc for iSeries, riche de nouvelles fonctions à la fois dans le produit de base (WebSphere Studio 5.1.2) et dans les fonctionnalités propres à l'iSeries. Nous couvrirons WSDc plus en détail dans les prochains numéros d'iSeries NEWS. En attendant, voici

Lire l'article

Identifier aux yeux du programme la touche de fonction actionnée

Pour pouvoir identifier la touche que l'utilisateur a actionnée, il nous faut inclure l'INFDS (file information data structure) de la station de travail - précisément, le sous-champ p$_key, qui est en position 369. Ce champ contient la valeur de configuration binaire de la touche de fonction actionnée par l'utilisateur. La

Lire l'article

Sous-routine Init

En F, nous imposons les majuscules aux paramètres d'entrée

- l'API de description d'objet ne reconnaît pas les noms en

minuscules. D'ailleurs, la plupart de l'information fournie à

une API doit être en majuscules.

Nous validons le nom de la bibliothèque comme précédemment,

mais en traitant les erreurs de manière

Gestion des vues indexées

Pour vérifier la matérialisation d'une vue, vous pouvez exécuter la commande sp_spaceused, en utilisant le nom de la vue indexée comme argument. La figure 5 illustre le résultat obtenu. Une fois la vue matérialisée, vous pouvez créer sur celle-ci d'autres index, non ordonnés en clusters. Toutefois, dans le cas des

Lire l'article

La solution

L'authentification par formulaires empêche les utilisateurs de choisir l'option Remember my password sur la fenêtre navigateur standard, rend le bouton Logoff efficace à 100 % et permet des timeouts après des périodes d'inactivité (comme quand un utilisateur s'éloigne d'un kiosque public sans s'être déconnecté). L'authentification par formulaires conduit ces actions

Lire l'article

Langages

La V5R3 n'apporte pas de changements importants à RPG ou

Cobol, mais elle apporte un petit nombre d'améliorations à

l'un et à l'autre. La taille des variables packées et zonées pour

les deux langages a vu sa limite de 31 digits portée à 63 digits.

Peut-être l'amélioration RPG la plus

Définir les prototypes des procédures des touches de fonction

La figure 2 montre les définitions de

prototypes des procédures des 29

touches. En haut du membre source se

trouve le champ autonome PtrProc, qui

sera le pointeur de procédure qui

contient l'adresse à partir de la matrice

Ptr de la routine de touche de fonction

que nous exécuterons.

Immédiatement

Une boîte à outils plus étoffée

La V5R3 accentue la facilité d'utilisation de DB2 UDB pour iSeries, grâce à des améliorations et à des outils qui simplifient l'administration des bases de données et élargissent l'outillage des développeurs d'applications. Consultez les sites Web suivants pour plus de détails sur les améliorations de la V5R3 de DB2 UDB

Lire l'article

Création de vues matérialisées

Les vues matérialisées peuvent être créées dans toutes les éditions de SQL Server 2000, mais seuls les optimiseurs des éditions Entreprise et Développeur utiliseront les index sur une vue. (Pour plus d'informations sur cette restriction, consultez l'article Microsoft « PRB: Indexed Views Can Be Created on All Versions of SQL

Lire l'article

A vous de jouer

RPG permet de traiter les erreurs de multiples façons. En particulier, les BIF de retour, le coding défensif, la supervision des erreurs et les procédures de terminaison constituent un bon socle pour contrôler les erreurs. Ce que vous construirez sur ce socle dépend de vous et aussi de la structure

Lire l'article