Déblocage, blocage et connexion forcée

Lorsque vous cliquez avec le bouton droit de la souris sur une file d’attente dans ESM, vous pouvez effectuer plusieurs opérations qui se déroulent au niveau liaison du sous-système de file d’attente d’Exchange. Vous pouvez effectuer ces mêmes opérations avec les classes Exchange_SMTPLink et Exchange_ X400Link. Les deux classes exposent

Lire l'article

Spécifications de définitions (D-specs) : fonctions générales

Un jour, RPG aura peut-être une syntaxe en format libre pour déclarer des variables, comme n’importe quel autre langage moderne. Entre temps, un grand nombre de mots-clés et de fonctions ont été ajoutés aux D-specs, contribuant à corriger certaines des faiblesses chroniques de RPG dans ce domaine. Si vous programmez

Lire l'article

Messages e-mail en texte clair

Les messages de courrier électronique sont des fichiers texte. Bien entendu, si un message e-mail contient des images, du son ou des pièces jointes, ces fichiers doivent être convertis sous une forme qui respecte les règles d’un fichier texte avant d’être envoyés. Ma démonstration est la suivante : j’envoie des

Lire l'article

Configurer Target Server pour V5R3 iSeries Access for Web

V5R3 iSeries Access for Web s’installe sur les serveurs V5R2 OS/400 ou V5R3 i5/OS. Si vous avez V5R3 iSeries Access for Web, un nouveau paramètre a été ajouté sur la commande CFGACCWEB2 CL ou script appelée Target Server (TGTSVR). La commande TGTSVR spécifie le serveur iSeries auquel iSeries Access for

Lire l'article

Organiser votre travail (WSDL et UDDI)

Supposons que vous perceviez l'intérêt du transport XML et que vous estimiez que les XSD sont le bon moyen pour décrire l'architecture des documents XML. Vous écrivez 10 services Web et le programmeur, quelques mètres plus loin, en écrit huit de plus. Vous constatez alors qu'une partie du travail a

Lire l'article

Utiliser des définitions centrales

La compilation conditionnelle simplifie le développement modulaire, particulièrement dans l’utilisation des définitions centrales des types de données et des prototypes de procédures. Les programmes de service RPG modernes rendent possibles le développement orienté objet. En fait, on encapsule un objet dans un programme de service. Ainsi, un programme de service

Lire l'article

Obtention d’informations détaillées de liaison

Comme je viens de l’exposer, vous pouvez utiliser Get- CollectionOfInstances.wsf avec des requêtes WQL qui spécifient des classes WMI pour des files d’attente et des liaisons SMTP et X400. A l’aide des valeurs de propriété retournées, vous pouvez obtenir plus d’informations détaillées sur les files d’attente et liaisons en question.

Lire l'article

Spécifications de fichiers (F) et opérations sur les bases de données

Les fichiers décrits en externe existent depuis que le premier S/38 a été livré. Ils constituent une fonction centrale de l’OS/400 qu’un programmeur RPG compétent se doit de maîtriser. Pourtant, plusieurs fonctions qui existent depuis longtemps (comme les ouvertures contrôlées par l’utilisateur et le support de transactions) ne sont pas

Lire l'article

Ecrire un fichier XML

Jour après jour, il semble qu’on trouve un nouvel usage pour XML et qu’on écrive un nouveau logiciel prêt à recevoir des données dans ce format. XML est en train de s’imposer comme la principale méthode d’échange de données entre applications de gestion.

S’il est vrai que l’analyse syntaxique

Configurer l’environnement de service Web

Sur ServerA, la première étape consiste à configurer un serveur HTTP et le serveur applicatif Web pour sur ServerB ainsi que pour ServerC. Pour configurer les serveurs HTTP et les serveurs applicatifs Web, on utilise l’interface IBM Web Administration for iSeries. La GUI Web Administration offre des wizards qui aident

Lire l'article

Les XSD en détail

Voyons un peu plus en détail les XSD pour voir la logique de leur utilisation, parce qu'elles constituent un élément indispensable du périple XML. Plus couramment connues sous le nom de schémas, les XSD ne sont rien d'autre qu'un moyen de décrire ce à quoi un document XML peut ressembler.

Lire l'article

Basculer sur les traces de test

Pendant le développement d’un programme, il est parfois utile de suivre la trace des données. Cela consiste souvent à transférer des valeurs de champs et du texte descriptif dans un fichier de sortie, à des points critiques du programme. Normalement, on supprime ce code quand le programme est mis en

Lire l'article

Récupération d’informations de file d’attente et de liaison

Dans la 1ère partie et la 2ème partie de cette série d’articles, j’ai présenté l’utilisation du script GetCollectionOfInstances. wsf pour énumérer toutes les instances d’une classe WMI. (Vous pouvez trouver le code de GetCollectionOfInstances.wsf et les autres exemples de code cités dans cet article sur le site www.itpro.fr Club Abonnés)

Lire l'article

Un dernier conseil

Parfois, bon style et performance à l’exécution ne font pas bon ménage. En cas de conflit entre les deux, donnez toujours priorité au bon style. Des programmes difficiles à lire sont difficiles à déboguer, à maintenir et à garder en bonne condition. La qualité d’un programme doit toujours l’emporter sur

Lire l'article

Valeurs séparées par des virgules (CSV)

La plupart des applications base de données et tableur peuvent exporter leurs données en format CSV (comma-separated value). Certains langages de programmation, comme Visual Basic (VB), peuvent lire et écrire des fichiers directement en format CSV. CSV est un format simple destiné à l’échange de données et il est présent

Lire l'article

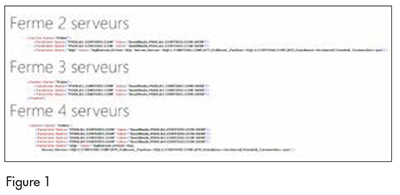

Configuration pour des serveurs multiples en utilisant une DMZ

Voyons maintenant la situation multiserveur. Pour protéger les ressources d’arrière- plan, une solution consiste à utiliser une zone démilitarisée ou DMZ. La DMZ est située entre le pare-feu interne d’entreprise et le pare-feu Internet externe. La figure 2 montre une configuration de DMZ classique. Pour assurer la sécurité de l’environnement

Lire l'article

Pourquoi ils sont bons

S'il est vrai que toutes les technologies de services Web citées

ci-dessous ont leur place, leurs objectifs ne sont pas toujours

évidents. Parfois, pour découvrir pourquoi une technologie

est utile, la meilleure méthode consiste à emprunter d'abord

un chemin escarpé, difficile sans elle.

Par exemple, supposons que l'intérêt de XML

Compiler les fonctions de langage pour des releases différentes

Chaque nouvelle version de RPG apporte son lot de nouvelles fonctions. Revers de la médaille : il est parfois difficile d’exécuter des programmes sur des machines utilisant des versions différentes du système d’exploitation. Ainsi, la version V5R2M0 de RPG a augmenté la taille maximale des nombres décimaux packés de 30

Lire l'article

Bilan de cette première partie

Nous avons pour le moment, constaté qu’Outlook 2003 apporte une nette amélioration du trafic dès lors que les messages sont au format HTML et que le mode cache soit utilisé ou non.

Lors du prochain numéro, nous étudierons les améliorations apportées au client Outlook Web Access et nous comparerons

Conseils divers

Voici quelques autres conseils et directives de style pour améliorer le code RPG IV.

Eviter les astuces de programmation.De telles manoeuvres risquent de dérouter quelqu’un qui ne connaît pas l’astuce. Si vous jugez utile d’ajouter des commentaires pour expliquer le fonctionnement d’un bloc de code, songez plutôt à réécrire

Les plus consultés sur iTPro.fr

- Découverte de 5 services IA Microsoft

- Les entreprises, victimes des coûts cachés des attaques de ransomwares

- Tendances des budgets des DSI en 2025

- Révolutionner la gestion du stockage à l’ère de l’IA et de la transformation numérique : vers une infrastructure agile et automatisée

- Multicloud Computing : Êtes-vous prêt pour la prochaine nouvelle vague informatique ?