10 Virtualisation

On peut déjà tester ce qui sera une nouveauté majeure de Windows Server 2008 en l’occurrence Windows Server Virtualisation. Celui-ci est actuellement disponible en beta 1 et sera disponible en beta 2 au moment de la sortie finale de Windows Server 2008.

Les équipes de Microsoft disposent de

SQL Server 2005 marque un tournant décisif dans la sphère du décisionnel

SQL Server 2005 a totalement estompé les frontières traditionnelles du modèle d’applications multi niveaux et a libéré toute la puissance du serveur de base de données en tant que composant d’une architecture applicative. L’évolution la plus marquante a sans aucun doute été l’intégration du CLR (Common Langage Runtime) du framework

Lire l'article

HP présente la baie HP StorageWorks Enterprise Virtual Array 4440

HP présente une nouvelle ’administration à l’attention des PME et à la mise en œuvre simplifié de leur réseau de stockage (SAN).

La baie HP StorageWorks Enterprise Virtual Array 4440 (EVA4400) est le dernier-né de la gamme EVA et dispose par

Windows 2003 Certificate Services : une robuste PKI

Bien que j’aie évoqué plusieurs fonctions importantes de Windows 2003 Certificate Services, ce n’est qu’un faible aperçu de ce qu’il offre. Parmi les nouvelles fonctions supplémentaires, on trouve la subordination qualifiée, l’audit amélioré, et la séparation des rôles. Ensemble, ces fonctions font de Windows 2003 Certificate Services une robuste PKI

Lire l'article

Cmdlets

Les Cmdlets sont au coeur de Windows PowerShell. Les Cmdlets sont de petits exécutables, écrits en C # ou n'importe quel autre langage compatible .NET. À savoir que vous pouvez également écrire vos propres Cmdlets en Windows PowerShell et enrichir ainsi les propriétés du langage. Chaque Cmdlet a un nom

Lire l'article

Une approche dimensionnelle pour SQL Server 2005 (2)

L’exécution de ces requêtes peut être longue pour une table de dimension de grande taille avec des dizaines d’attributs. Cette renormalisation est appelée snowflaking (mise en schéma flocon) et, même si elle peut être utile pour la maintenance et le chargement des données, nous vous conseillons de présenter systématiquement des

Lire l'article

9 Services Web (IIS 7, WSS 3.0)

9.1 IIS

Avec Windows Server 2003 et IIS 6.0, l’objectif de Microsoft était clairement de proposer un système plus sûr (support du TLS, services et langages dynamiques désactivés par défaut…) et plus fiable (pools d’applications) que IIS 5 sous Windows 2000 qui était loin d’être à la

6 Services réseau (2)

6.2 DNS

Les fonctionnalités du serveur DNS évoluent aussi. Voici un aperçu succinct des nouvelles options disponibles :

• Chargement des fichiers de zone en tâche de fond (cela évite de saturer le serveur lorsque le service DNS démarre et doit charger des fichiers de zone

Gestion du ciblage avec le Targeting Editor

La gestion du ciblage ou filtrage a été largement simplifiée avec Windows Server 2008. En quelques clics, vous allez pouvoir mettre en place des requêtes complexes qui auraient nécessité auparavant des filtres WMI importants. En effet, dans la console de gestion du ciblage vous disposez d’un ensemble d’éléments vous aidant

Lire l'article

Avanade met en avant son projet Fraud Detection System

Ils peuvent ainsi obtenir une connaissance plus fiable et plus précise des échanges dans la banque. « La flexibilité de la solution Fraud Detection System d'Avanade lui permet de cohabiter avec d'autres systèmes de contrôle sans nécessiter de refaire des recherches déjà effectuées », explique Philippe Cuvelier, Capability Development

Lire l'article

CRL delta

Les CLR publient des détails sur les certificats révoqués. Vous devrez parfois révoquer des certificats parce que le propriétaire croit que la clé privée a été compromise ou parce que le propriétaire n’est plus autorisé à accéder à un système qui utilise l’authentification basée sur les certificats. Dans Win2K Certificate

Lire l'article

Essentiels de Windows PowerShell et Exchange Management Shell

Voici en résumé les fonctionnalités clés d'Exchange Management Shell : • Interface de ligne de commande L'interface de ligne de commande vous permet d'accéder rapidement et facilement aux fonctions d'Exchange 2007 ainsi qu'à leurs valeurs et de les modifier. Il vous offre également la possibilité d'exécuter aisément des tâches globales

Lire l'article

Une approche dimensionnelle pour SQL Server 2005

Dans la mesure où SQL Server adopte une approche résolument dimensionnelle, à quoi doit ressembler votre architecture de données de data warehouse et d’analyse décisionnelle ? Nous recommandons de créer une solution de données à trois niveaux, telle que celle illustrée à la figure 4. Cette solution inclut une base

Lire l'article

8 Terminal Server

Des nouveautés très importantes ont été ajoutées aux services Terminal Server avec Windows 2008. Ainsi on notera 5 nouveautés de taille:

• Passerelle TS : Les passerelles Terminal Server permettent de rendre accessibles des serveurs Terminal Server (ou des serveurs sur lesquels le bureau à distance est activé)

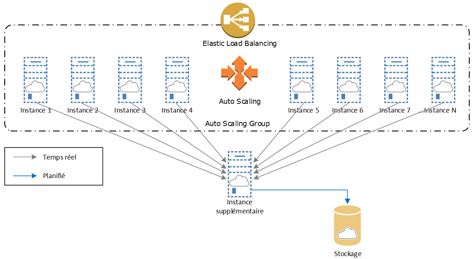

4 Hyper-V et la haute disponibilité

Les services de mise en cluster de Windows Server 2008 prennent en charge la haute disponibilité des machines virtualisées. L’intégration forte dont bénéficie la virtualisation avec le système d’exploitation apporte des avantages importants par rapport à ce qui était réalisable avec Virtual Server 2005 R2.

En effet, sous

Options Communes

• Arrêter le traitement des éléments de cette extension si une erreur produit Maintenant qu’il est possible d’effectuer plusieurs actions dans une même GPO, il est important de mettre en place une gestion des erreurs. En effet, si par exemple la première action de votre GPO consiste à

Lire l'article

En conclusion

Au travers de ces différentes techniques, nous avons pu voir comme tracer l’exécution d’un script et récupérer les résultats d’exécution de logiciels qui ne sont pas toujours prévus pour cela. Je me suis volontairement limité à l’utilisation de l’interpréteur de commande standard enrichi de quelques uns de mes outils préférés.

Lire l'article

Archivage et récupération des clés (2)

Avant que la CA puisse commencer à répondre aux requêtes d’archivage de clés associées aux certificats, vous devez la configurer à cet effet. Faites un clic droit sur la noeud CA dans le snap-in Certification Authority, sélectionnez Properties, cliquez sur l’onglet Recovery Agents, puis sélectionnez l’option Archive the key. Par

Lire l'article

Fondamentaux du langage Windows PowerShell et d’Exchange Management Shell

Vous voici désormais au coeur de Windows PowerShell, et je vous propose dans cette troisième partie de découvrir en quelques étapes les éléments fondamentaux de ce langage afin qu’il vous devienne plus familier.

Essentiels de Windows PowerShell et Exchange Management Shell

Exchange Management

Rapprochement des faits et des dimensions (2)

Le fait de mettre d’accord toutes les personnes d’une entreprise sur les dimensions conformes constitue un défi organisationnel pour les modélisateurs de données et gestionnaires d’actifs informationnels (data steward). L’entreprise doit convenir d’un mode de définition de ses tables de dimension pour les produits, clients, employés ou installations. La définition

Lire l'articleLes plus consultés sur iTPro.fr

- Stimuler l’innovation durable grâce à la transformation numérique et aux principes ESG

- Retour au bureau avec Copilot M365

- Les entreprises optent pour des solutions durables

- Le rôle clé du no-code/low-code dans la transformation numérique

- Le rôle de l’intelligence Artificielle dans le Cloud Computing