Série de webcasts sur BPOS

Microsoft vous propose d’étoffer vos connaissances sur Microsoft Business Productivity Online Suite (BPOS), sa suite de solutions d’email et de travail collaboratif en ligne. Pendant tout le mois d’avril, vous pouvez assister aux webcasts consacrés à ces solutions. Les présentations durent 45 minutes et sont totalement gratuites. Cliquez sur

Lire l'article

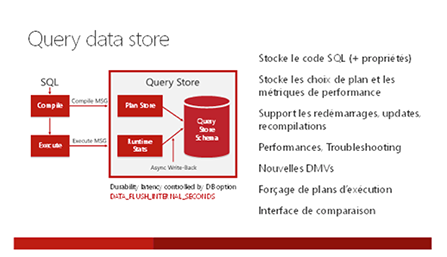

Nouvel algorithme de Data Mining pour SQL Server

L’intégrateur Avanade vient d’annoncer la sortie d’un nouvel algorithme de Data Mining (recherche de données) pour SQL Server. Présenté sous la forme d’un plugin s’intégrant dans SQL Server 2005 et 2008, cet algorithme est de type « Support Vector Machine » et il peut être utilisé dans diverses applications

Lire l'article

Dépendance au réseau

Qui dit service sur Internet dit dépendance au réseau. Il est vrai que les entreprises fournissant des SAAS deviennent indispensables à partir du moment où on loue leurs services. Une stratégie risquée lorsque l’on confie des données mais aussi des applications clientes comme c’est le cas pour Windows Azure. Selon

Lire l'article

Test en boîte noire (2)

Test de charge

Tester l’application sous une charge accrue. Parfois appelé test de volume, le test de charge augmente le volume des transactions traitées pour vérifier que les critères de performance continuent à être satisfaits au fur et à mesure de cette croissance. Par exemple, le test de charge

4. Partie Mises à jour

System Center Essentials 2007 intègre en son sein Windows Software Update Services : WSUS 3. En effet à partir de la console de gestion principale vous allez pouvoir gérer l'ensemble de vos mises à jour pour tous vos clients et applications.

La première chose à faire consiste

Microsoft TechDays 2009 : l’événement se poursuit !

Retrouvez les sessions spéciales des professionnels de l’informatique grâce aux Webcasts en ligne. Pour plus de découverte et de contenus : http://www.microsoft.com/France/Vision/mstechdays09

Lire l'article

Le Wima 09 ouvrira ses portes le 22 avril

Pour la troisième année consécutive, le Wima (Sommet Européen des Développeurs NFC - Near Field Communication) se tiendra à Monaco du 22 au 24 avril 2009. L’occasion pour tous les développeurs spécialisés de découvrir les aspects de la chaîne commerciale et technique mais aussi de faire un point sur le

Lire l'article

Faire le premier pas

Vous venez de découvrir plusieurs techniques d’intégration Java/System i. Vous êtes donc prêts à les mettre en oeuvre. Une bonne connaissance de l’API Toolbox for Java est la première étape de démarrage d’un projet ; la deuxième étant l’outil de développement adéquat. Pour plus d’informations et d’exemples de code, voir

Lire l'article

La sécurité des données

L’autre risque qui fait frémir les DSI concerne la gestion des données externalisées. La géolocalisation de ces dernières peut poser des problèmes juridiques comme l’indique Cédric Bravo, MVP virtualisation et co-président du groupe utilisateur sur la virtualisation : « le principe même du Cloud est de faire disparaître les barrières

Lire l'article

Test en boîte noire

Le premier point important en matière de test système est que le logiciel soumis au test est traité comme une boîte noire. D’où le terme test en boîte noire. Cela peut paraître évident, mais j’ai souvent vu des testeurs système se plonger dans le code au lieu de se concentrer

Lire l'article

La crise favorise l’essor de la virtualisation

Quelle influence peut avoir la crise économique sur le développement de communications unifiées ? D’après une étude de la société Network Instrument datant des mois de mars et avril 2009, la récession économique favorise cet essor. D’après les principales conclusions de cette enquête, trois

Lire l'article

Un commutateur nouvelle génération

Le constructeur Avocent a annoncé le premier commutateur de nouvelle génération conçu pour gérer des équipements réseaux à distance via leur port série.

Le commutateur MergePoint Unity est conçu pour prendre en charge les technologies de gestion de consoles série et de commutateurs KVM (Keyboard/Video/Monitor) sur IP.

Maximiser les avantages

LVR ajoute divers avantages à votre forêt d’AD. Entre autres, un trafic de réplication réduit lors de la mise à jour d’appartenances aux groupes et un nombre illimité de membres dans chaque groupe. Mais, et c’est tout aussi important, LVR permet aussi la reprise ou récupération automatique d’attributs liés par

Lire l'article

5. Générer des rapports

Dans des applications System i traditionnelles, les rapports sont générés à l’aide de fichiers spoolés ou d’autres types de fichiers d’impression. L’API Toolbox for Java fournit plusieurs classes Java pour travailler avec des fichiers spoolés et d’autres objets d’impression. Par exemple, vous pouvez utiliser la classe com.ibm.as400.access.SpooledFile pour écrire des

Lire l'article

Un service garanti ?

Si la plupart du temps, les entreprises fournissant du Cloud Computing vous garantissent un usage constant, les faits prouvent qu’elles ne sont pas à l’abri de coupures intempestive.

Le 24 février, le service de messagerie de Google Gmail tombait en panne laissant plusieurs millions d’utilisateurs sur le carreau.

Un futur idéal ? Un futur sans mots de passe !

Bill Gates l’a annoncé en 2004, lors de la RSA Security Conference : « Password is dead » - que cela signifie t-il et que devons nous anticiper dans les mois à venir ?

L’utilisation du seul mot de passe en tant que socle des authentifications et

Wima 2009 : le NFC se démocratisera… d’ici 2012

Du 22 au 24 avril dernier, s’est tenu à Monaco le salon WIMA 2009, consacré aux technologies NFC (Communication de champ proche). Pour sa troisième édition, ce sommet européen a connu une progression de 20 % en nombre de participants par rapport à 2008. Au programme : innovations technologiques dans

Lire l'article

SharePoint reste perfectible

Néanmoins SharePoint reste perfectible sur quelques points :

• Toute personnalisation non standard nécessite d’installer un environnement de développement serveur encore un peu lourd à mettre en oeuvre. En outre, les fonctionnalités offertes par les modules intégrés (les « Web parts ») ne permettent pas de

Avantages de LVR pour la reprise ou récupération d’objets AD (2)

Les liens LVR ne se contentent pas d’améliorer la récupérabilité des appartenances au groupe. Tous les autres attributs liés multivaleurs (par exemple manager/direction Reports) se comportent de la même manière et seront recréés pendant la récupération d’un objet qui contient les liens arrière pertinents. Bien entendu, si un objet a

Lire l'article

4. Accéder aux fichiers IFS

Si vous devez fournir l’accès aux informations statiques stockées sur l’IFS (par exemple aux fichiers HTML, PDF), songez à offrir cette partition via un serveur HTTP. Bien que vous puissiez servir des documents Microsoft Word et Excel par un serveur HTTP, cette façon de faire crée une dépendance par rapport

Lire l'articleLes plus consultés sur iTPro.fr

- Impact de l’IA générative sur le lieu de travail

- Red Sift : une proposition clé pour sécuriser le patrimoine numérique

- Cloud Temple : le cloud de confiance de référence du marché français et européen

- Fusion d’identités avec Binary Tree Directory Sync Pro

- Contrôler et optimiser les dépenses informatiques dans le contexte macroéconomique actuel