Quelques grands principes

Comme vous pourrez le constater, il n’y pas de remèdes miracles à la conduite d’un projet de migration de messagerie. Cependant si l’on devait résumer certains grands principes ils pourraient être ceux là.

- Qualité de la phase préparatoire : elle va Lire l'article

Ouvrir rapidement un membre dans le Remote System Explorer (RSE)

Pour ouvrir un membre dans le Remote System Explorer (RSE), le moyen classique consiste à aller jusqu’au membre dans la vue Remote System, puis : soit faire un double clic sur le nom du membre, soit faire un clic droit et sélectionner Open With|Remote System LPEX

Lire l'article

Obtenir les bons totaux sur des jointures Many-to-Many

Quand vous joignez deux tables qui ont une relation many-to-many (plusieurs à plusieurs), SQL joint toutes les lignes correspondantes de la première table à toutes les lignes correspondantes de la seconde. Pour résumer les valeurs provenant des deux tables, spécifiez un subselect sur le join.

Lire l'article

Communiquer

S’il y a un aspect majeur dans ce type de projet, c’est bien la communication. Celle-ci dans notre cas sera adressée à plusieurs populations. La première est à destination du comité de pilotage où vous devriez retrouver à minima la direction informatique, les représentants des utilisateurs,

Lire l'article

Deux outils sympas pour WDSc 7.x

J’ai trouvé deux nouvelles fonctions particulièrement intéressantes dans WDSc. Tout d’abord, placez votre curseur sur un nom de sous-routine ou un nom de procédure et appuyez sur F3.

L’éditeur place alors le curseur au début de cette sous-routine ou procédure. Il

Lire l'article

Améliorer la performance de Group By à l’aide d’un Join

Dans la mesure du possible, limitez les noms de colonnes sur la clause Group By d’une instruction Select aux colonnes présentes dans la première table dans la clause From. Cela vous conduira peut-être à réagencer l’instruction.

Par exemple :

SELECT MAX( H.CUSNAM ), D.ITEM, SUM(

Lire l'article

4- Migration et Planification

Ca y est vous êtes prêt, vous avez éliminé les risques, du moins les plus importants et vous allez engager votre projet dans la phase clef, liée à l’installation de l’environnement cible définitif, & à la migration des données. Si vous avez parcouru les documentations techniques,

Lire l'article

Pour ne plus jamais devoir coder à la main une procédure ou D-Spec

Quand vous utilisez WDSc avec un source RPG, deux options de menu bien commodes font que vous n’aurez jamais plus à coder à la main une procédure ou une D-spec pour des structures de données.

Pour faire tout le travail, utilisez

Lire l'article

SQL Numéros de lignes façon Query/400

Quand vous exécutez une requête Query/400, j’aime bien que l’affichage Query/400 montre le numéro unique de chaque ligne.

Pour obtenir cela avec SQL, utilisez les nouvelles fonctions OLAP de la V5R4. Par exemple, pour montrer les fichiers du système avec des numéros

Lire l'article

2- La phase pilote

Ca y est ! Plus de retour possible, maintenant que les principes de bases sont acquis pour toutes les parties en lice; il est temps de passer à l’action. A ce niveau, l’erreur sera plus délicate à gérer. Précautions et tact sont plus que de rigueur.

Lire l'article

Gérer les plug-ins Eclipse

De tous les IDE, Eclipse est probablement le plus simple au niveau d’une nouvelle version. Il suffit de déziper la toute dernière distribution et de lancer l’exécutable Eclipse. Mais, une fois que tous vos plug-ins tiers ont été installés dans l’emplacement par défaut à l’intérieur du

Lire l'article

Ce qui n’existe plus avec Windows 2008

Windows 2008 apporte son lot de nouveautés et des améliorations très intéressantes au niveau Exchange en tirant parti des évolutions du service Pack 1 de cette application.

Mais toute médaille a un revers qu’il faut connaître avant de décider d’adopter Windows

Lire l'article

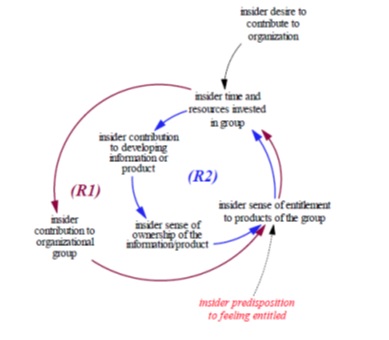

En conclusion

Derrière l’arbre se cache la forêt, c’est toujours de la faute à Microsoft (c’est bien connu), et l’informatique n’est pas le métier de l’entreprise (ou rarement). Derrière ce problème de sécurité, Microsoft apporte à présent une véritable solution, allez-vous la mettre en place… Pour Blaster le

Lire l'article

Traitement dans l’ETL

On le voit bien, traiter les valeurs manquantes avec les options natives d’Analysis Services peut passer du très simple dans des schémas de DataWarehouse en étoile à quelque chose de compliqué voir insolvable avec des dimensions plus riches et complexes. Il faut donc trouver d’autres moyens

Lire l'article

Interface administrative de Zend Core

Jetons un coup d’oeil à l’interface administrative basée sur le Web fournie pour Zend Core. On l’a vu, vous pouvez accéder à l’interface en cliquant sur le lien Zend Core administrative interface à partir de la page de test Zend Core.

Vous

Lire l'article

En synthèse

NAP apporte donc tout un ensemble de bénéfices. D’abord, il y a une validation automatique de la stratégie, car tout client demandant à accéder au réseau est testé avec un ensemble de critères définis au sein d’une stratégie, et est autorisé ou interdit d’accès en fonction

Lire l'article

Contraintes

Un comportement aussi simple ne pouvait pas ne pas avoir de contrainte. Il y en a en effet quelques unes. La première, est le fait que, le membre inconnu étant un membre spécial, ajouté pendant le traitement, il se placera toujours à la fin de la

Lire l'article

Outil de mise en place Zend Core for IBM i5/OS

Zend Core inclut un menu 5250 permettant de travailler avec l’état des serveurs Zend Core et Apache, ainsi qu’avec le job I5_ZCOMD, lequel fonctionne dans i5/OS pour répondre aux requêtes demandant des ressources côté serveur de la part de PHP.

Pour accéder

Lire l'article

La mise en oeuvre

Pour mettre en oeuvre NAP, plusieurs étapes sont nécessaires. Tout d’abord, il faut modéliser les éléments constituant l’état de santé. NAP est la surcouche santé de vos réseaux et s’attache à la conformité vis-à-vis de votre stratégie. Il repose sur les technologies de sécurité réseau déjà

Lire l'article

Configuration du cube

Maintenant que notre dimension est prête, il faut indiquer au cube comment transformer les valeurs nulles de la table de faits. Pour cela, on se positionne sur le croisement mesure/ dimension dans l’onglet Utilisation de la dimension (Dimension Usage). Voir figure 8. Dans le détail du

Lire l'articleLes plus consultés sur iTPro.fr

- Impact de l’IA générative sur le lieu de travail

- Red Sift : une proposition clé pour sécuriser le patrimoine numérique

- Cloud Temple : le cloud de confiance de référence du marché français et européen

- Fusion d’identités avec Binary Tree Directory Sync Pro

- Contrôler et optimiser les dépenses informatiques dans le contexte macroéconomique actuel