Qu’est-ce que Direct Access, et pourquoi l’utiliser ?

Comme nous l’avons vu précédemment, UAG va fournir les technologies de mobilité pour tous les scénarios, que vous soyez un client final, un partenaire ou un employé : C’est la vision de « Unified Access ».

Si l’on regarde de plus près le besoin

TechDays 2011 – i365 présente Evault pour DPM

Les TechDays se déroulent en ce moment même. i365 spécialiste des solutions de sauvegarde en ligne et mode Cloud s’est fait une bonne place au sein du village Cloud Computing. Il y présente sa technologie EVault pour DPM (Microsoft System Center Data Protection Manager).

Cette solution de protection des données s’intègre aux serveurs et clients des applications Microsoft et offre une sauvegarde et restauration des données inter-plateforme et Cloud.

Lire l'article

Un quatrième module pour Cognos Express

IBM annonce le quatrième module de la gamme Cognos Express, Cognos Express Planner.

Planner est conçu spécifiquement pour les PME et couvre les besoins de la planification d'entreprise en structurant et automatisant les principaux processus financiers, pour une mise en œuvre simplifiée. Il permet une approche intégrée et collaborative dans la construction de plans financiers, dans l’anticipation des performances, la prioritisation des ressources et une maîtrise plus fine quant aux sources de profit et de croissance.

Lire l'article

Implémentation

Voici la liste de différentes étapes à ne pas oublier pour mettre en place Live Migration :

1. Implémenter un domaine Active Directory

2. Connecter les nœuds au SAN

3. Installer le rôle Hyper-V sur les nœuds

4. Créer un réseau virtuel Hyper-V

Architecture

Pour permettre ce tour de force, il est impossible de recourir aux anciennes techniques de gestion de disque que l’on trouve sur les clusters classiques car elles sont assez lourdes à administrer et requièrent un temps de basculement plus important (un disque dur par machine virtuelle, temps

Notion de responsabilité (Qui)

Comme par habitude les prérogatives sont souvent affectées à un groupe de personnes. Les rôles de dérogent pas à la règle hormis le fait que l’on puisse malgré tout, les attribuer à un simple utilisateur ou à des stratégies.

Des groupes prédéfinis existent déjà dans l’environnement Exchange 2010

Notion de contenu (Quoi)

Maintenant que nous savons sur quelle étendue nous sommes capables de travailler, intéressons nous à ce que nous allons pouvoir modifier. Comme nous le disions plus haut Exchange possède dans la version 2010, 65 rôles prédéfinis consultables à l’adresse suivante : http://technet.microsoft.com/fr-fr/library/dd638077.aspx

Ces rôles

La biométrie, une nouvelle étape

L’utilisation de la biométrie permet de contourner ou de compléter les solutions de cartes à puce pour la gestion de l’authentification forte, globalement, la biométrie permet l’implémentation des solutions suivantes :

• Utilisation d’un troisième facteur d’authentification : l’utilisation de la biométrie peut permettre

Utilisation de PKCS#11 et intégration des environnements hétérogènes à l’infrastructure Microsoft

L’utilisation du Microsoft minidriver et de la DLL BaseCSP.dll permet de faciliter l’adoption de la carte à puce en tant que support universel pour l’authentification. En effet, grâce au service Microsoft Update, les drivers des différents matériels compatibles avec le framework minidriver de Microsoft sont déployés automatiquement

Dossier Sécurité : L’authentification forte en environnement Windows (2/2)

Lorsque l’on évoque la notion d’authentification au sein d’une organisation, il est classique d’immédiatement associer le concept de mot de passe et de stockage d’information d’authentification au sein de l’annuaire Active Directory.

Or, il est maintenant établi que le couple « nom utilisateur + mot de passe » ne suffit plus à garantir la sécurisation de l’accès aux systèmes informatiques et aux informations qu’ils contiennent. Il est, en effet, relativement simple de « pirater » un système contenant des mots de passe simples, que ce soit par de pures méthodes de techniques informatiques ou par des méthodes sociales.

Aucune protection « technicoinformatique » ne pourra protéger le système d’information de l’utilisateur lui-même et de sa passivité face à la sécurisation des accès informatiques. Microsoft a intégré très tôt cette dimension stratégique, et depuis Windows 2000, propose une plateforme logicielle prête à utiliser les nouveaux standards d’authentification que représentent les authentifications dites fortes.

La proposition de valeur d’une infrastructure d’authentification forte basée sur des technologies Microsoft

Depuis de nombreuses années, Microsoft propose plusieurs briques importantes dans l’écosystème de l’authentification forte, il est important de noter que ces fonctions ne sont pas « neuves », et ont été intégrées très tôt dans les solutions proposées par l’éditeur, par exemple, la première version de l’autorité

Dossier Sécurité : L’authentification forte en environnement Windows (1/2)

Lorsque l’on évoque la notion d’authentification au sein d’une organisation, il est classique d’immédiatement associer le concept de mot de passe et de stockage d’information d’authentification au sein de l’annuaire Active Directory.

Or, il est maintenant établi que le couple « nom utilisateur + mot de passe » ne suffit plus à garantir la sécurisation de l’accès aux systèmes informatiques et aux informations qu’ils contiennent. Il est, en effet, relativement simple de « pirater » un système contenant des mots de passe simples, que ce soit par de pures méthodes de techniques informatiques ou par des méthodes sociales.

Certains systèmes, tels que par exemple les domaines NIS Unix, sont même particulièrement exposés, représentant une faille de sécurité extrêmement importante au sein des systèmes informatiques.

IBM célèbre son centenaire

Le 16 juin 1911, la Computing Scale Company et la Tabulating Machine Company fusionnent sous le nom de Computing Tabulating Recording Company.

Aujourd’hui renommée International Business Machines, la société fête ses cent ans.

Lire l'article

Nouveau client léger chez Wyse

Wyse annonce la disponibilité du Wyse Z90, client léger basé sur Windows Embedded Standard 7.

Doté de processeurs AMD G-series double cœur, le Wyse Z90 intègre un moteur qui regroupe tous les éléments fondamentaux d’un système (cœurs de traitement, moteurs vectoriels et décodeur vidéo unifié pour les tâches de décodage HD) sur la même pièce de silicium.

Lire l'article

« Chapeau malware et botnets de cuir »

Enfin, la cinquième édition des TechDays laisse une grande place aux questions de sécurité, puisqu’une vingtaine de sessions les abordera. « C’est un important sujet transverse », confirme Eric Mittelette. L’une d’elles devrait néanmoins sortir du lot, avec un intitulé qui ne laissera personne indifférent : «

Le prochain gisement d’économies d’énergie

« C’est un sujet qui bouge particulièrement ». Ce sujet, c’est le Green IT. Eric Mittelette et Frédéric Bordage, fondateur du site greenit.fr, animeront une table ronde sur le thème « Couche logicielle : Green Design pattern ». « Le prochain gisement d’économies d’énergie, notamment en ce

Jaspersoft certifié sur la BDD Ingres Vectorwise

La suite décisionnelle Jaspersoft est certifiée avec la base de données analytique Ingres VectorWise.

Les logiciels de business intelligence ont lors des tests avec Ingres VectorWise « des temps de réponse nettement meilleurs qu’avec d’autres solutions de base de données », justifie Ingres.

Lire l'article

Squoring évalue la qualité de vos logiciels

La qualité de votre logiciel est-elle satisfaisante ? La société française Squoring répond à cette question.

Une nouvelle version de sa plateforme SQuORE pour l'évaluation et l'optimisation de la qualité des développements logiciels arrive.

Lire l'article

IBM France se renforce sur la gestion du cycle de vie

IBM France a intégré la société MDTVISION au sein d'IBM Global Business Services.

Cette intégration est effective depuis le 24 janvier dernier.

Lire l'article

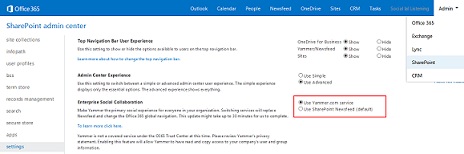

SharePoint Workspace

Techniquement, SharePoint Server 2010 et SharePoint Foundation stockent leurs données dans une base SQL Server. Pour simplifier l’installation, Microsoft fournit une version de SQL Server Express. En production, le choix se portera sur le produit complet SQL Server 2005 ou 2008. Tous les produits sont maintenant en

Les plus consultés sur iTPro.fr

- Fusion d’identités avec Binary Tree Directory Sync Pro

- Contrôler et optimiser les dépenses informatiques dans le contexte macroéconomique actuel

- Forterro : l’IA associée à l’ERP permet de se différencier sur le marché

- Résilience face aux cyberattaques : les leçons d’une expérience

- Configuration de machine d’Azure Automanage