SIEM : « LA brique ultime »

LogRhythm, société américaine basée dans le Colorado, est spécialisée dans le SIEM (Security Information and Event Management), soit la gestion et la corrélation de l'ensemble des logs générés par tous les composants constituant le système d'information d'une entreprise, pour détecter les comportements malicieux et neutraliser les cyber-attaques en temps réel.

Lire l'article

La sécurité décryptée par Imperva : entre inconscience et maturité

Anthony Bettencourt, Président d’Imperva, société spécialisée dans la protection des données et des applications, pose son constat sur la maturité des entreprises en termes de sécurité.

Lire l'article

Protégeons les SI !

Protégeons Charlie, le sujet de la cyber-surveillance a envahi les médias français, par réaction aux attentats de Paris.

Lire l'article

Loi sur le renseignement : un risque pour le marché français

Alexandre Grellier, l’un des fondateurs de Drooms, explique les conséquences que risque d’apporter cette loi sur le renseignement.

Lire l'article

La DPSD dans le quotidien SSI du monde civil

Comme beaucoup d’autres, le monde de la SSI est petit. Outre les interlocuteurs réguliers, il arrive fréquemment de retrouver d’anciennes connaissances.

Lire l'article

Cisco : « avant, pendant et après l’attaque »

Pendant le Cisco Live aux Etats-Unis, Ivan Berlinson, Responsable Malware Advanced Protection et Christophe Jolly, Directeur Sécurité Cisco France, sont revenus sur la philosophie sécurité de l’entreprise.

Lire l'article

BT et CheckPoint Software s’unissent autour de la sécurité

BT veut garantir un accès sécurisé aux applications Cloud.

Lire l'article

Bitdefender GravityZone : protection antimalware universelle

L’entreprise experte en cybersécurité lance GravityZone.

Lire l'article

DYRE : Retour du malware bancaire

Trend Micro, dans son rapport de sécurité du 1er trimestre 2015, dresse un constat alarmant notamment sur la progression de DYRE en France.

Lire l'article

Comment élaborer une bonne stratégie de sécurité

Les DSI ont pris note des scénarios de cauchemar que les violations de données peuvent engendrer : vous souvenez-vous de Sony ou de Target ?

Lire l'article

Réinitialisation de mot de passe en libre-service

La problématique inéluctable du mot de passe reste un axe de réflexion essentiel au sein des organisations.

Lire l'article

Le chiffrement pour protéger sa propriété intellectuelle

Dans une étude publiée fin 2014, le spécialiste de la sécurité Kasperky Lab, soulignait que près de 20 % des entreprises industrielles ont subi un vol de propriété intellectuelle.

Lire l'article

Hacker, voici L’histoire…

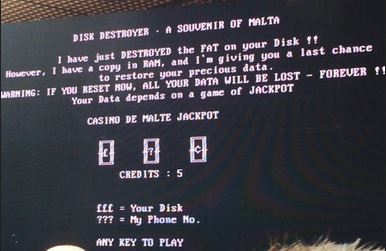

Durant l’évènement Datacloud Europe 2015 qui se déroule à Monaco, Graham Cluley a dressé avec humour le portrait de trois genres de hackers différents.

Lire l'article

Hacker, voici toute l’histoire

Durant l’évènement Datacloud Europe 2015 qui se déroule à Monaco, Graham Cluley a dressé avec humour le portrait de trois genres de hackers différents.

Lire l'article

La virtualisation dans tous ses états

L'implémentation des technologies de virtualisation se traduit souvent par plus de souplesse dans les scénarii de sauvegarde et de haute disponibilité.

Lire l'article

Veeam Availability Suite : quoi de neuf ?

Veeam annonce une nouvelle version de son Availability Suite ainsi que l’intégration des snapshots VNX d’EMC.

Lire l'article

Le PRA, garant de la protection des données

Les différents évènements survenus ces 15 dernières années tels que les attentats de New-York, l’explosion de l’usine AZF, les tsunamis ou autres séismes, ont mis en exergue la multiplicité des scénarii catastrophes que les entreprises et divers organismes seraient susceptibles de subir.

Lire l'article

VMware NSX : parlons virtualisation réseau

Profitons de la venue à Paris de Martin Casado, General Manager, Networking and Security Business Unit chez VMware pour faire un point sur le produit de virtualisation des réseaux qu’est NSX.

Lire l'article

Relever le défi de la surveillance réseau au sein des organismes publics

Les organismes publics reposent sur une infrastructure informatique pleinement opérationnelle pour mener à bien leurs activités quotidiennes.

Lire l'article

Kaspersky Lab : les pertes de copie de sauvegarde détaillées

Une enquête menée par Kaspersky Lab et B2B International révèle qu’environ un quart des utilisateurs ont déjà perdu des copies de sauvegarde de leurs données.

Lire l'articleLes plus consultés sur iTPro.fr

- Protégez l’accès non authentifié de vos réunions

- Télécommunications et durabilité : les défis d’une transition verte dans un secteur en mutation

- Vulnerability Operation Center : concepts, mise en œuvre et exploitation

- Faire face à l’évolution des cyberattaques : l’urgence d’une cybersécurité proactive

- Le temps où le RSSI était tenu pour seul responsable est révolu – la responsabilité incombe désormais à toute l’entreprise