Comment gérer la cybersécurité en cas de fusions et acquisitions ?

Quels sont les enjeux de cybersécurité liés aux fusions et acquisitions ? La préoccupation des décideurs est grande !

Lire l'article

Les 10 plus mauvaises pratiques de sécurité !

Selon IDC, les dépenses mondiales en cybersécurité atteindront 103,1 milliards de dollars en 2019. La protection IT se complexifie...

Lire l'article

Les 4 défis des technologies opérationnelles

Les univers IT (Information Technology) et OT (Operational Technology) se rapprochent. En effet, l'intégration dans les systèmes OT de fonctionnalités d’analyse Big Data et de machine learning permet aux industriels d’améliorer leur productivité !

Lire l'article

Cybercriminalité : des attaques de plus en plus sophistiquées

Ransomware personnalisés, développements logiciels spécifiques, techniques living-off-the-land … voici l’essentiel à retenir pour les DSI et RSSI…

Lire l'article

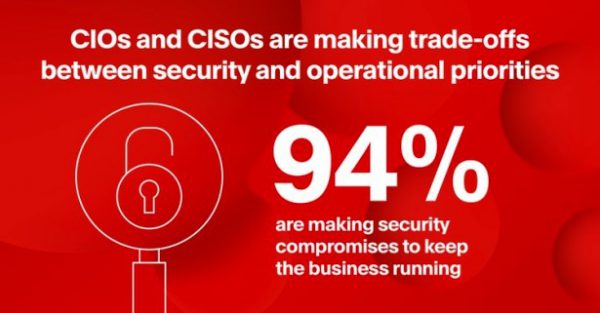

Les DSI font des compromis dangereux pour la sécurité

94% des DSI et RSSI français renonceraient à une mise à jour de sécurité par peur de l’impact sur l’activité commerciale … Découvrons les lacunes quant à la capacité de résilience des entreprises à travers le monde, et notamment France

Lire l'article

Les coûts de la cybercriminalité 2018 !

Les logiciels malveillants et les attaques internes représentent un tiers des coûts liés à la cybercriminalité, + 12%, selon Cost of CyberCrime Study !

Lire l'article

Augmentation spectaculaire de 65% des attaques d’applications cloud

Plus de 100 000 attaques visant les entreprises mondiales entre Septembre 2018 et Février 2019 ont été passées au crible ! Si les tentatives d’attaques ont augmenté de 65 %, 40 % proviennent du Nigeria, puis de la Chine …

Lire l'article

Les 6 recommandations pour les RSSI

Rationalisation du nombre des fournisseurs, investissements dans la formation et l’analyse du risque, volume croissant de données et d’appareils connectés, sensibilisation et collaboration … autant de défis qui envahissent le quotidien des RSSI

Lire l'article

i-Tracing : « Anticiper les besoins des clients et connaître les solutions du marché »

Rencontre sur le #FIC2019 avec Laurent Charveriat, cofondateur et Directeur Général d’i-Tracing, société de conseil, ingénierie et services managés, dans le domaine de la cybersécurité, traçabilité des informations et mise en conformité des SI. Retour sur les perspectives 2019 de l’entreprise qui entend maintenir une belle croissance (20 – 30 %) et envisage plus 180 collaborateurs fin 2019. Résultats prometteurs !

Lire l'article

Cybersécurité en France : 6 violations par mois et par entreprise

Retour sur le volume et l'intensité des cybermenaces au sein des organisations alors que 94 % des entreprises françaises ont subi des violations de sécurité lors des 12 derniers mois !

Lire l'article

Un retour aux basiques pour une cyberdéfense efficace

#FIC2019… Rencontre avec Dagobert Levy, VP Europe du Sud, chez Tanium pour évoquer les tendances cybersécurité. Fondée en 2007, Tanium est une véritable histoire de famille, Orion Hindawi, co-fondateur de l’entreprise avec son père David, entend aider les entreprises à sécuriser leur infrastructure informatique en temps réel.

Lire l'article

Cyber résilience : RISK&ME pour PME & ETI

Entretien avec Xavier de Korsak, Président Directeur Général, Harmonie Technologie pour évoquer l’offre RISK&Me, plate-forme digitale de prévention en cybersécurité qui met en scène des services interactifs et ludiques, accessibles aux PME et ETI. Connaître le niveau de maturité de l’entreprise pour réduire son risque d’exposition aux cyber menaces est évidemment urgent !

Lire l'article

Cybertech 2019 : un événement à dimension internationale

Le Cybertech, principale conférence israélienne dédiée à la cybersécurité, affiche une fois encore cette année le savoir-faire israélien. La présence de nombreux professionnels dont beaucoup appartiennent à de grands groupes américains, lui confère une dimension internationale. On y rencontre des intervenants de haut niveau, des acteurs mondiaux majeurs, de nombreuses start-up dans des domaines de pointe, on échange sur les nouvelles tendances… Retour sur un événement important.

Lire l'article

Cybersécurité sous tous ses angles au FIC 2019

Conférences, ateliers, Strategy challenge, Bug Bounty Live, démonstrations, prix de la start-up, prix du livre Cyber, et bien d’autres encore…Les 22 et 23 janvier, au Grand Palais à Lille, tous les ingrédients ont été réunis pour faire du FIC 2019, 11ème édition, une réussite ! Promesses tenues !

Lire l'article

Maintenir une cyberdéfense à toute épreuve

Numérique et business sont indissociables aujourd’hui. Les perspectives d’évolution du chiffre d’affaires d’une entreprise sont à l’image de ce que peut proposer un monde totalement interconnecté et où tout est devenu « scalable » à souhait. Retour sur le sujet avec Benoît Grunemwald, Directeur des Opérations chez Eset France.

Lire l'article

Les comptes à privilèges sont ciblés par les pirates

Comptes à privilèges, accès privilégiés, autant de mots qui sonnent au cœur du métier de Bomgar (BeyondTrust depuis début janvier 2019). Cette société américaine, installée en France depuis maintenant 3 ans, entend donner un chemin très sécurisé aux entreprises pour que les DSI puissent travailler dans un environnement ultra sécurisé. William Culbert, directeur France & EMEA évoque ces points clés et revient notamment sur le rachat de BeyondTrust.

Lire l'article

Le RSSI a pris une dimension transverse, stratégique et métier

Éditeur français dans la cybersécurité, Ilex sait parfaitement s’adapter aux challenges des entreprises et besoins d’authentification. Entretien avec Olivier Morel, Deputy General Manager. Pour rappel, la société est, également, l’un des membres fondateurs d’Hexatrust qui rassemble cinquante entreprises aujourd’hui.

Lire l'article

Cybermenaces, le cryptominage va continuer…

Les ransomwares vont continuer à frapper les utilisateurs et les systèmes en 2019. GandCrab et Bitpaymer sont encore en action, mais dans des proportions nettement plus faibles qu’en 2016 ou 2017

Lire l'article

Cybersécurité : comment protéger le cœur du réseau !

Après avoir gagné le Prix de l’innovation et Prix du public lors des Assises de la Sécurité 2017, Alsid, créée par deux anciens ingénieurs de l’ANSSI, Emmanuel Gras, CEO et Luc Delsalle, CTO, poursuit son développement et s’affirme comme un acteur incontournable de la sécurité. Rencontre avec Emmanuel Gras, co-fondateur de l’entreprise.

Lire l'article

L’automatisation pour apporter enfin une valeur ajoutée !

Evoquons avec Arnaud Cassagne, Directeur des Opérations, Newlode Group, une thématique phare et essentielle pour les entreprises, l’automatisation « car le métier a profondément changé ». Créé en 2015, le groupe rassemble plusieurs intégrateurs multi spécialistes avec trois entités fortes, Cloud, Cybersécurité et Infrastructures & Datacenters, mais pas seulement, les ambitions sont fortes !

Lire l'articleLes plus consultés sur iTPro.fr

- Les banques subissent la concurrence des PayTechs plus agiles

- Retrouver la sérénité du foyer au bureau : une nouvelle priorité pour les salariés

- Cryptographie post-quantique : qu’est-ce qui freine la transition des entreprises ?

- La fragmentation technologique, un frein silencieux pour les PME

- Les entreprises prévoient d’augmenter les investissements environnementaux