Rechercher dans l’amas de données de reporting

par John Ghrist - Mis en ligne le 28/10/02

par John Ghrist - Mis en ligne le 28/10/02

Combien d'heures de projets de

développement importants perd-on

quand les programmeurs passent du

temps à écrire des requêtes de base de

données personnalisées pour l'utilisateur

final ? Le nombre de personnes - heures

consacrées à ce seul type de

demande d'aide au cours des 20 dernières

années, mieux utilisées, auraient

probablement permis de

construire une pyramide de bonne

taille - ou, plus prosaïquement, ce système

de saisie de commandes qui serait

si utile. Ajoutons-y le temps passé à

former des utilisateurs à la manipulation

des applications de requêtes, à accéder

aux bases de données sur un système

autre que celui auquel vous êtes directement relié, et à déchiffrer des

demandes d'informations incorrectement

exprimées, et on se trouve face à

un gros investissement.

Les orientations bases de données de la V5R2

par Carson Soule - Mis en ligne le 27/08/02

Les fans de l'iSeries ont de bonnes

raisons d'exulter face à ce qui s'annonce.

L'OS/400 et Domino Rnext ont

tous deux de nouvelles fonctions séduisantes.

Qui plus est, ces fonctions

se complètent à merveille pour valoriser

encore davantage Domino sur

l'iSeries ...

La gestion du contenu est un thème dominant en 2002. Cela signifie différentes choses selon les environnements, mais le fil d'ariane est la capacité de stocker, d'organiser, de trouver, de mettre à jour, et de présenter les diverses données de l'entreprise. Il peut s'agir de données transactionnelles, de documents, d'images, de e-mails, de contenu Web ou de tout cela combiné.

Pour que la gestion du contenu fonctionne bien et rapidement, deux ingrédients sont nécessaires : une stratégie de stockage puissante et souple et des outils permettant à l'utilisateur final d'accéder aux données pour les manipuler et les afficher. Le plus souvent, cela suppose l'accès au Web, le workflow, et la collaboration. Avec le tandem DB2 et Domino, les utilisateurs iSeries sont en situation idéale pour relever ces défis.

Lire l'article

Pour s’y retrouver dans le maquis du stockage

par Joel Klebanoff - Mis en ligne le 27/08/02

Les anciens se souviennent du

temps où les mégaoctets étaient la mesure

disque standard. Aujourd'hui,

personne ne s'intéresse à moins d'un

gigaoctet et, dans les grandes entreprises,

on parle sereinement de téraoctets.

Certains pensent déjà aux pétaoctets ...

Une poignée vont même jusqu'à parler de yottaoctets (1 yottaoctet = 1 téraoctet x 1 téraoctet), mais plus pour impressionner que pour s'en servir prochainement.

Lire l'article

V5 OpsNav : rétrospective

par Dennis Schmidt - Mis en ligne le 27/08/02

L'un des aspects les plus agréables de

mon travail consiste à apporter des

améliorations à Operations Navigator

(OpsNav) pour vous simplifier la vie.

L'équipe de conception et de développement

d'OpsNav a conçu, planifié, et

apporté à OpsNav une foule de nouvelles

fonctions au cours de l'année

écoulée. Voici une récapitulation de

quelques-unes des améliorations de la

V5R1, jugées les plus intéressantes par

l'équipe.

Graphismes, interlignage et changements de police sur les imprimantes laser

par Terry Silva - Mis en ligne le 27/08/02

Depuis longtemps, les PC sont dotés

de traitement de texte et d'autres programmes

très performants. Certains pensent, à

tort, que pour faire la même chose sur

un iSeries il faut posséder un logiciel

tiers coûteux et compliqué, ou AFP (Advanced Function Printing) ...

Pourtant, les langages évolués (comme le RPG) permettent d'utiliser des graphiques vectoriels et différentes polices et tailles de caractères sur la même page. Toute imprimante qui utilise le langage PCL d'HP (c'est-à -dire, les HP Laserjets), peut utiliser la méthode suivante pour la sélection de graphiques et de polices.

Lire l'article

Rechercher un programme dans une pile d’appels

par Gary Guthrie - Mis en ligne le 26/08/02

Certaines circonstances

dictent des techniques de programmation qui,

malgré leur intérêt, sont critiquables

en matière d'intuition, de fiabilité, et

de performances. C'est souvent le cas quand une application a besoin de renseignements

sur des programmes situés

dans la pile d'appel d'un job ...

Pour accomplir certaines tâches, les programmeurs aiment parfois utiliser des techniques de programmation astucieuses. C'est ainsi que les programmeurs RPG chevronnés reconnaissent du premier coup d'oeil les nombres 10000.01 et 10.00001 comme des membres de formules malines destinées à convertir des dates entre le format MMJJAA et AAMMJJ. Convertir des formats de date en multipliant les dates numériques par l'un de ces nombres est l'un des plus vieux trucs RPG en circulation.

Cette ingéniosité n'est pourtant pas toujours intuitive, fiable ou performante.

Lire l'article

Utiliser une interface HTML et RPG-CGI

par Jan Jorgensen - Mis en ligne le 26/08/02

Pour sauvegarder dans les meilleures conditions des informations

utilisateur sensibles, on dispose,

depuis la V4R1, de listes de validation

(type d'objet *VLD). A l'instar des espaces utilisateur, les

listes de validation ne peuvent être atteintes

qu'au moyen d'API ...

Pour sauvegarder dans l e s meilleures conditions des informations utilisateur sensibles, on dispose, depuis la V4R1, de listes de validation (type d'objet *VLD). Chaque entrée d'une liste de validation est constituée (1) d'un identificateur crypté lors de son stockage et (2) de données correspondantes en format libre. Pour valider une entrée, l'utilisateur doit fournir les deux éléments : l'identificateur d'entrée correct et les données, qui sont cryptées.

A l'instar des espaces utilisateur, les listes de validation ne peuvent être atteintes qu'au moyen d'API. En fait, il n'existe que deux commandes OS/400 pour traiter les listes de validation : CRTVLDL (Create Validation List) et DLTVLDL (Delete Validation List). A l'aide des API de listes de validation spéciales, on peut ajouter, modifier, supprimer, trouver, et valider des entrées.

L'un des modes d'utilisation des listes de validation consiste à stocker un nom et un mot de passe utilisateur à l'aide d'un navigateur Web. Dans ce cas, l'identificateur d'entrée serait le nom de l'utilisateur, et les données à crypter seraient son mot de passe. Quant au champ de données en format libre, il contiendrait d'éventuels renseignements supplémentaires sur l'utilisateur à stocker.

Lire l'article

iNotes Web Access gagne à être connu

par Jon Johnston - Mis en ligne le 26/08/02

Les premiers utilisateurs de

Webmail sur Domino attendaient avec

impatience l'arrivée de la R5 particulièrement

prometteuse : meilleures fonctionnalités,

meilleure interface, et environnement

serveur plus robuste. Mais

la première release du client Webmail

R5 les a fortement déçu. Dans cette première release, iNotes

Web Access a défini un nouveau standard

pour le e-mail de type Web dans le

domaine de la messagerie.

Les premiers utilisateurs de Webmail sur Domino attendaient avec impatience l'arrivée de la R5 particulièrement prometteuse : meilleures fonctionnalités, meilleure interface, et environnement serveur plus robuste. Mais la première release du client Webmail R5 les a fortement déçu. Elle contenait un client bourré d'applets Java qui imposait un lourd fardeau au matériel serveur et accaparait beaucoup de bande passante. Le client Webmail R5 était inutilisable sur des lignes commutées, et la non intégration de carnet d'adresses personnel manquait cruellement à ceux qui s'étaient habitués à cette fonctionnalité en R4.6.

Les changements qui jalonnaient les releases de la version R5 amélioraient l'interface client Webmail, mais le client Webmail n'était pas aussi séduisant ou fonctionnel qu'il aurait dû pour pouvoir remplacer (ou compléter) le client Notes R5.

En juillet 2001, c'était la première release d'iNotes Web Access (fichier template inotes5.ntf), qui coïncidait avec Domino R5.0.8. Au moins Lotus avait visé juste en offrant une prestation incroyable aux utilisateurs désireux d'accéder à leurs fonctions mail et calendrier/planification sur Domino au moyen d'une interface navigateur. Dans cette première release, iNotes Web Access a défini un nouveau standard pour le e-mail de type Web dans le domaine de la messagerie.

Dans cet article, je présente une vue d'ensemble du client iNotes Web Access sur l'iSeries. J'explique également l'intérêt d'utiliser iNotes pour compléter ou remplacer votre environnement client Notes existant.

Lire l'article

Appeller les procédures cataloguées à partir de Domino

par James Hoopes - Mis en ligne le 24/06/02

Quand vos applications Domino interagissent

avec la base de données

iSeries, vous souhaitez des transactions

sûres, fiables et rapides. Mais pour accéder

aux données iSeries depuis

Domino, on utilise en principe ODBC ...

... qui n'est pas toujours rapide ou fiable. Traiter des transactions qui demandent de multiples mises à jour de fichiers, avec ODBC, n'est ni fiable ni facile. Supposons, par exemple, qu'on veuille mettre à jour quatre fichiers pour effectuer une transaction, mais que seules les deux premières mises à jour réussissent. Que faire alors ?

Pour régler ce problème, et d'autres aussi, songez à utiliser les procédures cataloguées de vos applications Domino qui accèdent aux données iSeries. Une procédure cataloguée peut réduire le volume de communications entre votre application et l'iSeries, améliorant du même coup les performances. Vous pouvez aussi écrire des procédures cataloguées cataloguées qui traitent de multiples transactions dans une procédure. Et réduire du même coup le code de traitement d'erreurs dans les applications.

Pour éclairer le concept des procédures cataloguées, nous allons suivre un exemple simple d'application Domino utilisant une telle procédure. (Pour plus d'informations sur les procédures cataloguées, voir l'encadré « Autres lectures ») Commençons par quelques généralités sur les procédures cataloguées.

Lire l'article

MSDE Primer for Access 2000

Complément de l'article "Interactivité entre le frontal Access et le moteur SQL Server"

Lire l'article

Les nouveautés de la semaine 26 – Windows 2000 & .Net – 2002

Tous les nouveaux produits du 24 au 30 Juin 2002

Lire l'article

Transférer des membres multiples avec une commande FTP

Transférer des membres multiples avec une commande FTP - Différence bibliothèque / Collection - Remplacer un membre sélectionnable par l'utilisateur - Probleme de croissance des disques - Stratégie antisinistre pour des restaurations de bibliothèques - Telecharger le programme RFTDCA

Une boîte à outils spécial bibliothèque !

Lire l'article

Envoyer les rapports iSeries par e-mail, avec SpoolMail

par John Ghrist - Mis en ligne le 24/06/02

Le budget informatique a toujours

été grevé par les dépenses liées à l'impression,

la séparation des feuillets, et

la distribution des rapports et états à

tous les destinataires. Ce n'est pas que

cette fonction soit très coûteuse en soi,

mais elle se répète fréquemment et

pour des lots d'informations très différents ...

Et au moment où les opérations multinationales, les partenaires disséminés géographiquement, et les supply chains largement déployées fleurissent, le fait de diffuser des rapports à des utilisateurs distants peut être une source cachée d'inflation des coûts de gestion.

La solution évidente consiste à distribuer les rapports et autres fichiers spoule électroniquement, par e-mail. Plusieurs produits offrent cette prestation aux utilisateurs iSeries. L'utilitaire SpoolMail de Gumbo Software, Inc. en est un exemple.

SpoolMail permet aux utilisateurs iSeries d'envoyer une sortie spoule sous forme de e-mail à d'autres systèmes, de sorte que les utilisateurs reçoivent les rapports électroniquement, pour impression et visualisation en ligne locale via l'intégration du produit à l'OS/400 Mail Server. Les rapports parviennent ainsi aux utilisateurs le jour même de leur création. SpoolMail gère les listes de distribution au moyen du répertoire de distribution système OS/400 et peut s'interfacer avec de multiples applications, clients, et protocoles de courrier électronique, dont GroupWise, Lotus Mail/Notes, Microsoft Exchange/Outlook/Mail, OfficeVision/400, Netscape Mail et le SMTP (Simple Mail Transfer Protocol).

L'interface SMTP fait merveille dans certains environnements parce qu'elle permet de livrer directement le e-mail à des clients SMTP dépourvus d'une entrée dans le répertoire de distribution système OS/400. En distribuant des messages ou des attachements, SpoolMail permet aux utilisateurs de transmettre jusqu'à 32 adresses e-mail avec chaque envoi. Et, pour ceux qui ne connaissent pas bien les détails cachés de l'interfaçage aux applications et protocoles de e-mail externe, SpoolMail est muni d'outils qui configurent automatiquement les fonctions mail OS/400 et les applications externes comme Exchange.

Et surtout, SpoolMail permet aux utilisateurs d'envoyer par e-mail la sortie spoule provenant d'applications héritées - sans aucune modification du code source ou des règles de gestion de l'application concernée. On voit donc que les développeurs peuvent, avec SpoolMail, améliorer la distribution des rapports pour la majorité des logiciels internes.

Lire l'article

2001 : Une odyssée dans les mots de passe

par Carson Soule - Mis en ligne le 24/06/02

par Carson Soule - Mis en ligne le 24/06/02

J'aimerais nommer 2001 l'année

des mots de passe. Entre les serveurs

internes, le shopping online, les sites

B2B, le e-mail personnel, la banque sur

Internet, et la gestion des sites de mes

clients, j'ai désormais des dizaines de

paires d'ID/mots de passe dont je dois

me souvenir. Suivre mon identité online

est devenu est un travail à temps

plein ...

Can Generalists Handle Complex IT?

Complément de l'article "L'avenir du DBA" de la lettre SQL Server Vol.1 Num.3 - Juin 2002 (Pas encore mis en ligne)

Lire l'article

Commandes TCP/IP de Windows 2000

par Michael Otey - Mis en ligne le 24/06/2002

Windows 2000 conserve bon

nombre des commandes de diagnostic

TCP/IP de Windows NT, mais l'OS

plus récent ajoute aussi de nouvelles

commandes. Que vous soyez un administrateur

Win2K novice ou chevronné,

vous apprendrez une ou

deux choses intéressantes dans cette

liste des 10 principales commandes

de diagnostic TCP/IP.

NAS peut être sympa

par Ed Roth - Mis en ligne le 24/06/2002

Récemment, j'ai parlé avec des administrateurs de sites informatiques

des problèmes qu'ils rencontraient avec leur

dispositif NAS (Network Attached Storage). Il semble que

dernière rencontre du dispositif NAS avec le récent virus

Nimda ait été la goutte d'eau qui a déclenché sa mise sur

touche ...

Comme l'OS propriétaire de l'appliance ne pouvait se comporter que comme un serveur de fichiers, le site ne pouvait pas installer le logiciel pour protéger activement les volumes NAS du virus. Le site avait aussi eu des problèmes dans l'intégration de sa sécurité de réseau Windows avec la sécurité NAS intégrée, et donc les utilisateurs distants ne pouvaient pas accéder aux fichiers sur le dispositif NAS.

Lire l'article

Découvrez le portail MyPalm

par John D. Ruley - Mis en ligne le 24/06/2002

Les vrais utilisateurs de PDA vivent

dans la crainte de perdre leurs appareils.

Je me souviens encore de la

mine défaite d'un collègue au Comdex voilà quelques années,

s'apercevant qu'il avait oublié son

PDA dans un taxi. Tous ses contacts et

rendez-vous professionnels étaient évanouis et il n'avait aucun espoir de

retrouver l'appareil ...

Au moment où j'écris cet article, je suis confronté au même problème : j'ai égaré mon Palm VIIx. Un simple appel à Palm m'a confirmé que personne n'a utilisé le modem sans fil intégré de mon appareil, donc je suis presque sûr qu'il n'a pas été volé. Je ne voyage pas en ce moment mais, même si j'avais perdu mon appareil loin de mes bases, je pourrais quand même consulter mes contacts et mes rendezvous par le biais de n'importe quel site Web - grâce à un service appelé MyPalm.

MyPalm, introduit par Palm l'année dernière, synchronise les PDA par rapport aux données stockées sur le Web au lieu de celles stockées sur un PC particulier. C'est une excellente alternative à la synchronisation de type PC, dont bénéficiera tout utilisateur de PDA qui voyage. Mieux encore, Palm a construit MyPalm sur une technologie évolutive personnalisable pour l'utilisation en entreprise.

Lire l'article

Exchange 2000 Service Pack 2

par Tony Redmond - Mis en ligne le 24/06/2002

Adopter ou non un nouveau service

pack est une décision courante de la

part d'un administrateur. Encore faut-il

savoir ce que le service pack comprend

et connaître son influence sur votre

environnement Exchange Server ...Comme prévu, Exchange 2000 Server

Service Pack 2 (SP2) est riche en correctifs

et rustines. Mais ce service pack

vise aussi à améliorer la fiabilité.

Comment ? En ajoutant des fonctionnalités

intéressantes aux outils d'administration

système comme DSAcccess

et Message Tracking, le support de

Microsoft Operations Manager (MOM),

des améliorations à Microsoft OWA

(Outlook Web Access), une meilleure

gestion de la mémoire pour les clusters

Exchange 2000, et plusieurs changements

plus modestes pour parachever

le tout.

Les plus consultés sur iTPro.fr

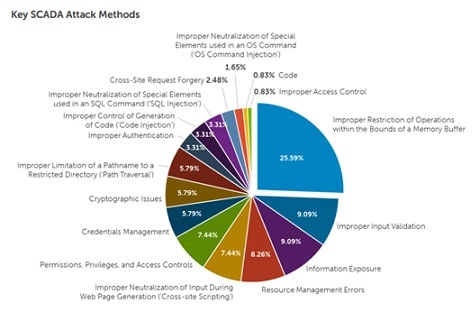

- Quel impact d’une cyberguerre sur les organisations ?

- Menaces cyber sur le secteur énergétique européen !

- Les stratégies IA pour la survie de l’entreprise !

- Protégez l’accès non authentifié de vos réunions

- Télécommunications et durabilité : les défis d’une transition verte dans un secteur en mutation