Reprise par ensemble de volumes

À partir de la 5.4, vous pouvez réduire votre créneau de reprise si vous avez des sauvegardes sur plusieurs ensembles de volumes.

Lire l'article

Sauvegardes simultanées et sauvegardes parallèles

Quelle stratégie de sauvegarde choisir ?

Lire l'article

Windows 8 To Go, Utilisation de votre clé USB Windows 8 To Go

Il faut commencer par mettre votre clé USB dans l’ordinateur.

Lire l'article

Installer Windows To Go sur une clé non compatible

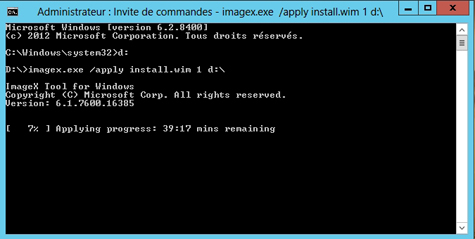

Cette deuxième méthode force l’installation de Windows To Go même sur des clés non compatibles Windows To Go, ou la capacité est inférieur à 32 Go.

Lire l'article

IBMi, Algorithme de sécurité

Bien entendu, l'important est de savoir comment l'i juge si vous avez le droit d’agir librement sur l'objet auquel vous accédez.

Lire l'article

Les types d’autorité IBM i

Avant de détailler les cinq types d'autorité, définissons le terme type dans ce contexte.

Lire l'article

Limitations et opportunités

Pour l’avoir vu fonctionner, la solution est parfaitement acceptable.

Lire l'article

Déploiement de la première ferme Lync 2013

Nous avons vu les grandes étapes mais rentrons un peu dans le détail.

Lire l'article

Migrer vers Lync 2013 : Conception de l’architecture cible

Concevoir une architecture c’est, en premier lieu, s’intéresser aux besoins mais aussi aux moyens budgétaires que l’entreprise souhaite y consacrer.

Lire l'article

Migrer vers Lync 2013 : Analyse de l’existant

L’analyse de l’existant est une étape qui peut être longue selon l’étendue du déploiement précédent.

Lire l'article

Une réponse aux attentes des entreprises en matière d’activation

Un dernier volet sur lequel Microsoft a réfléchi avec Office 2013 et le Cloud Computing concerne les méthodes d’activation des logiciels.

Lire l'article

Une réponse aux attentes des entreprises en matière de déploiement

Pour les entreprises, Microsoft s’est penché sur les principaux freins à l’adoption d’une nouvelle version d’Office.

Lire l'article

Amazon AWS Eclipse Plugin

Ce tutoriel prolonge l'article Amazon intitulé Developing Java Web Applications with Apache Tomcat and AWS.

Lire l'article

Stockage de données sur EC2

Nous allons donc héberger Cheapo RPG Source Control sur Amazon EC2. Mais quid du stockage de données ?

Lire l'article

Collecter les preuves grâce aux traces

L’utilisation de traces n’a rien de franchement élégant.

Lire l'article

Visualiseurs tierce partie

Jusqu’à présent, nous avons abordé les visualiseurs Visual Studio, mais il en existe d’autres.

Lire l'article

Outils de débogage externes

Visual Studio n’est pas le seul outil de débogage disponible.

Lire l'article

Visual Studio : les visualiseurs de données

Aussi surprenant que cela puisse paraître, de nombreux développeurs ne connaissent pas les visualiseurs de données de Visual Studio.

Lire l'article

La manière d’ignorer et d’exposer du code

J’apprécie la génération du code. Mais, cela ne me sert généralement à rien de parcourir intégralement le code généré par .NET et Visual Studio et j’ai l’impression d’effectuer cette tâche plus fréquemment dans Visual Studio 2010 que dans les versions précédentes.

Lire l'article

Exploitation des points d’arrêt dans Visual Studio

De nombreux développeurs n’ont pas connaissance de toutes les fonctionnalités de débogage disponibles dans Visual Studio, précisément parce que le débogage « fonctionne comme il se doit ».

Lire l'articleLes plus consultés sur iTPro.fr

- L’Intelligence Artificielle, le nouveau copilote du CRM : une révolution incontournable

- Optimiser la gestion de la relation client dans le secteur des sciences de la vie

- 2025, un « âge de raison » pour l’écosystème de la technologie ?

- 59 % des entreprises françaises victimes de ransomwares ont stoppé leurs opérations !

- KeeeX accélère son développement en Europe en 2025 !