Envoyer et recevoir des messages

Il ne reste plus, maintenant qu'à tester le fonctionnement de l'architecture Service Broker ainsi mise en place. Ainsi, depuis la base bd1 le dialogue est initié.

use bd1;

go

begin tran

DECLARE @identifiantConversation UNIQUEIDENTIFIER

-- Initier le dialogue

Définir les éléments pour sécuriser le dialogue

(les étapes sont à répéter sur chaque instance)

Créer une Master Key sur la base locale

use bd1;

go

create master key encryption by password='CleServiceBrokerBase1';

go

use bd2;

go

create master key encryption by password='CleServiceBrokerBase2';

Définir les éléments nécessaires à sécuriser le transport

Les étapes sont à répéter sur chaque instance Créer une Master Key sur la base master

use master;

go

CREATE MASTER KEY ENCRYPTION BY PASSWORD='ClePrincipale';

Créer le certificat et le point de terminaison qu accepte une authentification basée sur les

Service Broker entre 2 bases distinctes

Cette fois-ci la mise en place est un peu plus complexe. En effet, Service Broker doit être capable d'accéder au service distant avec un certain contexte de sécurité. Pour cela, il lui est nécessaire de se connecter au serveur. Il n'est pas possible ni même envisageable de coder en "dur"

Lire l'article

Etablir le dialogue

Maintenant que tous les éléments sont définis, il est possible d'initialiser une conversation au sens Service Broker. Pour mener à bien cette tâche le Transact SQL s'est enrichi des termes suivants : BEGIN DIALOG CONVERSATION, MOVE DIALOG, GET CONVERSATION GROUP, END CONVERSATION, SEND, RECEIVE, GET TRANSMISSION STATUS, BEGIN CONVERSATION TIMER.

Lire l'article

Les services / Activer la prise en charge de Service Broker

Les services

C'est par l'intermédiaire des services que l'échange est possible entre l'émetteur et le récepteur. Lors de la création du service, il est nécessaire de préciser la file d'attente utilisée pour les messages entrant, ainsi que le ou les contrats supportés par le service.

Les files d’attentes

Dans le cadre d'échange de messages et d'un traitement asynchrone de ces messages, il est nécessaire que chaque participant à la conversation puisse stocker de façon temporaire et fiable les messages avant de les traiter. Le stockage de ces messages s'effectue par l'intermédiaire d'une file d'attente. Une file d'attente doit

Lire l'article

Le contrat

Dès que les différents types de messages sont définis, il est possible de mettre en place le contrat. Ce contrat permet de préciser quels sont les types de messages utilisables par l'émetteur et quels sont ceux utilisables par le récepteur.

Bien entendu, tout comme les types

Les types de messages

Avant de définir tout autre élément, il est nécessaire de définir les types de messages qui vont pouvoir être utilisés pas l'émetteur et le récepteur. Il est normal que chacun soit au courant du vocabulaire employé dans le dialogue. Pour que 2 individus puissent dialoguer, ils doivent utiliser la même

Lire l'article

Utiliser la commande CLNID

Appliquez la commande au répertoire IFS que vous voulez nettoyer – n’oubliez pas de commencer par une barre oblique « / ». De plus, le paramètre OBJ est sensible aux majuscules/ minuscules, comme ces exemples le montrent : Exemple 1 : CLNID OBJ('/tmp') DAYS(30) MODE (*CLEAN).

Le programme de traitement de la commande

Dans la sous-routine d’initialisation, l’une des premières choses que je fais dans la sous-routine @InzProgram du programme, est d’utiliser l’API opendir pour tester si le répertoire transmis a été correctement ouvert. Si ce n’est pas le cas, je renvoie un message à la commande indiquant que le répertoire n’existe pas.

Lire l'article

Microsoft ne connait pas la crise, bien au contraire

Dans ces temps d’incertitudes boursières et de marasme économique, Microsoft affiche une bonne santé et un optimisme à contre courant. Profitant de sa visite en France, le récent président de la division business, Stephen Elop a rappelé à quel point le besoin de réduire les coûts informatiques est une nécessité

Lire l'article

Mieux gérer vos projets d’intégration de données

HiT Software a annoncé la sortie de son moteur de gestion en temps réel des données DBMoto 6.5. Le produit permet « de répliquer, migrer et synchroniser les données à travers des bases de données hétérogènes ». DBMoto 6.5 inclut un filtreur de logs, un outil de migration des

Lire l'article

Conclusion

On parle souvent d’un service pack comme un ensemble de correctifs. Mais comme vous avez pu le constater à la lecture de ces deux articles consacrés au premier service pack d’Exchange 2007, l’équipe produit Exchange ne se contente pas d’apporter cette liste de correctifs, qui en fait est régulièrement mise

Lire l'article

2) Changements apportés au rôle UM

Ce dernier rôle à étudier est un rôle qui n’est déployé que dans le cas de l’interconnexion du système de messagerie avec le système de téléphonie de l’entreprise. Cette interconnexion est réalisable soit avec un environnement de téléphonique classique (PBX), soit un système de téléphonie IP (IP-PBX) ou encore un

Lire l'article

1) Changements apportés au rôle MBX (3)

La mise en oeuvre d’un SCR peut nécessiter une optimisation de la couche TCP/IP du serveur Windows. Deux clés de registre sont à modifier : TCPWindowSize et TCP1 323Opts. Pour comprendre l’impact de ces deux clés, je vous recommande de lire la ficher technique Microsoft 224829.

1) Changements apportés au rôle MBX (2)

b. Transport dumpster

Bien que cette fonction soit liée au rôle HUB, le transport dumpster est directement lié au fonctionnement du rôle MBX. Le transport dumpster permet de stocker l’ensemble des messages transitant par les serveurs HUB, dans la limite des paramétrages MaxDumpster SizePerStorageGroup et MaxDumpster Time, afin

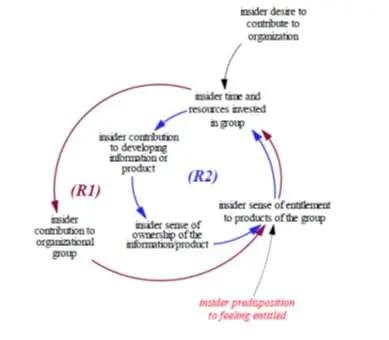

Des contrôles de sécurité indispensables

Les contrôles basés sur des rôles sont très faciles d’utilisation dans SSRS. Ils permettent de sécuriser l’accès aux données de rapports de votre organisation et d’exploiter votre infrastructure Active Directory. Ainsi, il est plus simple qu’il n’y paraît de sécuriser les données des rapports.

Ces mécanismes

Configuration des attributions de rôles

Dans une attribution de rôle au niveau élément, un administrateur associe un rôle à un utilisateur ou groupe Windows et à un rapport ou dossier de rapport de SSRS. Une attribution de rôle au niveau élément définit les tâches d’un utilisateur ou d’un groupe sur le rapport ou le dossier

Lire l'article

Attributions de rôles

Vous pouvez exploiter les rôles pour contrôler les accès aux ressources SSRS telles que les rapports, les dossiers de rapports et les paramètres de configuration. SSRS propose à cet égard une fonctionnalité intéressante, source de gain de temps. Il s’agit d’exploiter les comptes utilisateurs et groupes Windows définis dans Active

Lire l'articleLes plus consultés sur iTPro.fr

- Le trilemme de la souveraineté : le coût caché du cloud qui freine l’IA en Europe

- Moderniser le développement logiciel : de la fragmentation à l’intégration

- Semperis : gouverner l’identité à l’ère des agents IA

- Analyse Patch Tuesday Mars 2026

À la une de la chaîne Tech

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

- Moderniser le développement logiciel : de la fragmentation à l’intégration

- Analyse Patch Tuesday Mars 2026

- Une nouvelle ère de la modernisation du mainframe

- Communes, entreprises ? Non, face au RGAA 5, l’IA seule ne rendra pas vos sites accessibles