La première partie de ce dossier consacré aux accès externes avec Lync 2010, a permis d’avoir un aperçu global des composants à déployer et des fonctionnalités disponibles au travers d’un scénario de mise en place d’une réunion virtuelle.

Lync : Scénarios de déploiement des serveurs externes Edge et reverse proxy

> Les accès externes avec Lync 2010

> Lync 2010 : Scénarios d’usage

Cette seconde partie sera consacrée aux phases de définition de l’architecture DMZ et de mise en place des serveurs Edge, Directeur et reverse Proxy avec les différents composants requis pour la mise en place des différentes fonctionnalités, Fédération et Lync Mobile en particulier.

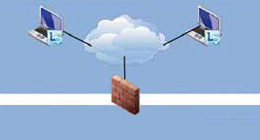

Comme pour les versions précédentes (Office Communication Server 2007 et 2007 R2), Microsoft Lync 2010 intègre le rôle de Edge Server, ou plus précisément trois rôles Edge qui sont le Access Edge, Audio-Vidéo (AV) Edge et Access Edge. Ces trois rôles, initialement séparés, peuvent être co-localisés sur le même serveur. Cette approche est maintenant toujours pratiquée. On parle donc de manière générale dans une architecture Lync du rôle Edge consolidé. Ce rôle EDGE peut être déployé selon différentes architectures en fonction des besoins de l’entreprise. Ces trois architectures sont :

• Simple serveur Edge consolidé sans aucune redondance

• Redondance de plusieurs serveurs Edge consolidés en équilibrage de charge (HLB)

• Redondance de plusieurs serveurs Edge consolidés en équilibrage DNS (DNS LB)

Quelle que soit l’architecture retenue, un certain nombre de prérequis sont demandés lors de la mise en place d’un ou plusieurs serveurs Edge. Il s’agit de l’infrastructure réseau avec les pare-feu et les adresses IP publiques, les DNS et les Certificats. Ces points seront détaillés dans le paragraphe suivant consacré à l’architecture Edge consolidé sans redondance. Ces points seront aussi valables pour la mise en place de plusieurs serveurs Edge au sein d’un pool de serveurs Edge. En complément du rôle Edge, il est nécessaire de déployer un ou plusieurs serveurs de publication (reverse proxy) pour les services Web de Lync. Le plus souvent, les entreprises disposent déjà d’une infrastructure pour ces publications. Le serveur TMG de Microsoft permet la mise en place de ce type de publication.

Téléchargez cette ressource

Sécurité et conformité du Cloud

Ce guide vous permettra de revisiter vos connaissances et repenser votre posture en matière de sécurité et de conformité dans le cloud. Vous découvrirez comment mettre en place et déployer une stratégie de sécurité fluide et transparente. Un guide essentiel pour sécuriser votre cloud de façon pérenne.

Les articles les plus consultés

Les plus consultés sur iTPro.fr

- Les stratégies IA pour la survie de l’entreprise !

- Protégez l’accès non authentifié de vos réunions

- Télécommunications et durabilité : les défis d’une transition verte dans un secteur en mutation

- Vulnerability Operation Center : concepts, mise en œuvre et exploitation

- Faire face à l’évolution des cyberattaques : l’urgence d’une cybersécurité proactive