La culture DevOps est aujourd’hui bien connue des équipes d'ingénierie. Sa promesse : accroître la vitesse et la qualité du développement d’applications pour améliorer l'expérience des clients finaux.

6 domaines clés à évaluer pour adopter la culture DevSecOps

Mais ces développements de plus en plus rapides et complexes s’accompagnent souvent de challenges inédits côté sécurité. Autant de nouveaux défis que les équipes DevOps doivent relever.

Pierre Bétouin, Senior Vice President Product Management chez Datadog, nous livre son expérience sur les compétences à évaluer pour adopter la culture DevSecOps.

L’approche DevSecOps (Development, Security Operations) est le meilleur exemple d’un domaine émergent qui vise à améliorer la gestion de la sécurité tout au long du cycle de développement logiciel (Software Development Life Cycle, SDLC), afin de garantir la sécurisation des applications et de leurs infrastructures en amont du déploiement en production.

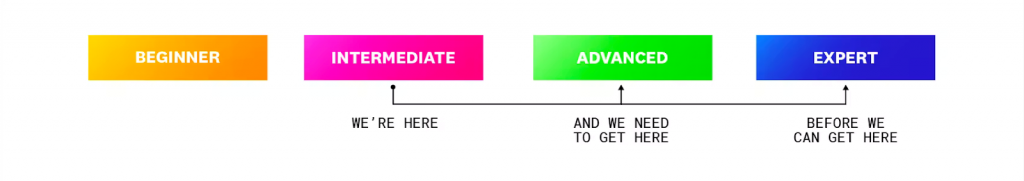

Alors qu’elle est en plein essor au sein de l’industrie du développement logiciel, la tendance DevSecOps souffre encore d’un manque de méthodologies claires et standardisées pour permettre aux entreprises de l’adopter. C’est en réponse à ce besoin que Datadog a développé son modèle de maturité DevSecOps. Ce modèle cherche à aider les équipes d’ingénierie à identifier les lacunes de leurs processus de sécurité et à mettre en place une approche DevSecOps au sein de leur entreprise.

Il se base sur la connaissance que Datadog a pu construire en observant la façon dont de nombreuses entreprises gèrent la sécurité de leurs applications et définit un ensemble de compétences-clés pour évaluer ses progrès dans l’adoption des pratiques DevSecOps.

Les processus de sécurité des entreprises d’aujourd’hui

Avec plus de 10 ans d’accompagnement auprès de 15 000+ entreprises dans leur adoption des pratiques DevOps (et maintenant DevSecOps), Datadog a pu observer des entreprises à tous les stades de leur maturité DevSecOps et en tire les conclusions suivantes :

Les équipes DevOps avancent plus vite que la sécurité. La sécurité peut rapidement devenir un goulot d’étranglement dans le processus de delivery (livraison), si elle ne met pas en place les bons processus pour suivre le rythme. C’est pourquoi les dirigeants sont conscients qu’il est nécessaire d’ajouter de meilleurs contrôles de sécurité directement au niveau du développement pour accélérer la delivery des logiciels et réduire les risques de vulnérabilité applicatives.

La sécurité est une pratique trop souvent silotée. Les équipes sécurité utilisent souvent des outils, des processus et une terminologie différents de ceux des DevOps, ce qui rend plus difficile l’intégration des pratiques de sécurité dans les workflows de développement existants.

Les entreprises se préoccupent de la sécurité de plus en plus tôt au cours du cycle de développement. Les équipes DevOps prennent de plus en plus de responsabilités en matière de sécurité, et les équipes sécurité elles-mêmes interviennent de plus en plus tôt au cours du cycle de développement. Cette évolution nécessite des changements substantiels dans toute l’entreprise pour une adoption réussie de la culture DevSecOps.

L’adoption de la méthodologie DevSecOps est plus rapide pour les entreprises avec une culture DevOps bien implantée. Cependant, même les entreprises matures constatent des lacunes importantes dans l’observabilité de la sécurité des applications, telles que l’absence de métriques de sécurité bien définies et visibles par toutes les équipes.

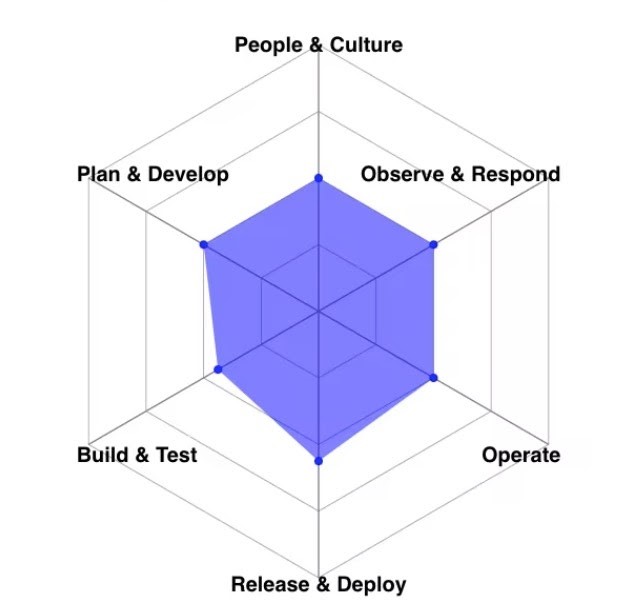

Les 6 champs de compétences clés à évaluer pour mettre en place une culture DevSecOps

Datadog a identifié six compétences essentielles à la mise en place de processus DevSecOps au sein des entreprises. Comprendre la façon dont ces compétences impactent les entreprises et leur SDLC permet de clarifier le concept parfois abstrait de DevSecOps et d’identifier les étapes requises pour progresser dans l’adoption de cette méthodologie.

Téléchargez cette ressource

Sécurité et gouvernance des applications d’IA

Les applications d’IA se multipliant dans les entreprises, ces dernières se doivent d’établir un cadre de gouvernance qui tient compte des risques de sécurité et des défis associés. Ce livre blanc vous offre les connaissances et les outils nécessaires à une gouvernance garante de la sécurité de vos applications d’IA.

Culture

La culture de votre organisation est clé dans la construction de processus DevSecOps matures. Quatre domaines sont à examiner pour donner la priorité à la sécurité des applications à toutes les étapes du SDLC, depuis la planification et le développement de la fonctionnalité au monitoring applicatif post release :

- Communication

supprimer les silos entre les équipes impliquées et promouvoir une communication régulière.

- Onboarding

permettre aux nouveaux membres des équipes de se familiariser rapidement avec les processus de développement.

- Responsabilisation

encourager la transparence des équipes et leur prise de décisions dans les développements.

- Bonne santé des équipes

bâtir un environnement propice à la bonne santé et à la productivité des équipes.

Planification et développement

La prise en compte des aspects de sécurité dès les étapes de planification et de développement du SDLC permet aux équipes d’avoir suffisamment de temps pour mettre en œuvre des mesures de sécurité adéquates et ainsi diminuer le risque d’introduire des vulnérabilités pour les clients. Plus difficiles à corriger dans les dernières étapes du cycle de développement, les vulnérabilités de sécurité nécessitent en effet souvent de modifier fondamentalement l’architecture d’une application alors que le temps presse.

Le modèle de maturité Datadog comprend quatre points de mesure pour aider les entreprises à évaluer leurs pratiques DevSecOps au stade de la planification et du développement :

- Évaluation des risques

créer des évaluations complètes des risques et des modèles de menaces lors de la conception de nouvelles fonctionnalités.

- Gestion de la dette technique

prendre des décisions de conception qui minimisent la dette technique.

- Priorisation

mettre en place des processus pour prioriser les fonctionnalités et les bugs.

- Validation du code

tester régulièrement la qualité et la sécurité du nouveau code à l’aide de tests de validation intégrés au processus de développement.

Conception et test

Les phases de conception et de test de nouvelles fonctionnalités peuvent prendre du temps. Elles permettent aux équipes de mettre au point leur code pour en corriger les bugs et éventuels problèmes d’utilisation. L’ajout de pratiques DevSecOps à ces étapes permet aux équipes d’ingénierie de traiter et prioriser les vulnérabilités de sécurité de la même façon que pourraient l’être des bugs ou problèmes de conception.

Le modèle de maturité Datadog met en évidence les aspects du SDLC où un monitoring performant permet aux entreprises d’identifier automatiquement les problèmes de l’application et ainsi d’éviter de construire des fonctionnalités qui pourraient représenter une menace pour les clients finaux :

- Quality assurance et automatisation des tests

exécuter régulièrement différents types de tests automatisés pour vérifier les fonctionnalités des applications.

- Scan de code

effectuer des scans réguliers pour détecter de potentielles vulnérabilités et autres problèmes connexes.

- Validation des builds

utiliser des tests pour vérifier que les nouveaux builds sont conformes aux politiques de sécurité et de développement.

Release & déploiement

Les stratégies de déploiement doivent aider les entreprises à livrer du code avec aussi peu d’incidents ou erreurs de configuration que possible, tout en leur permettant de répondre rapidement à tout problème survenant à cette étape. Le modèle de maturité DevSecOps encourage les entreprises à examiner les domaines suivants pour déterminer si leurs équipes sont en mesure de déployer de nouvelles fonctionnalités de manière stable :

- Automatisation des déploiements

déployer automatiquement le code dans les différents environnements pour minimiser les erreurs utilisateurs et les mauvaises configurations.

- Validation des déploiements

exécuter des contrôles de validation et de sécurité avant tout nouveau déploiement.

- Remédiation des déploiements

mettre en place des roll backs automatiques en cas de modification du code qui altère la fonctionnalité ou expose une vulnérabilité de sécurité.

Exploitation

L’infrastructure sous-jacente à une application est essentielle à la création d’applications sécurisées et doit devenir une priorité à mesure que les processus DevSecOps de l’entreprise maturent. Datadog recommande aux entreprises d’évaluer les domaines suivants pour s’assurer qu’elles bâtissent une infrastructure avec des mesures de sécurité appropriées, capables de supporter des applications à haute disponibilité et de rapidement se remettre d’incidents critiques :

- Gestion de la plateforme

tirer parti de “l’infrastructure as code” pour gérer automatiquement les configurations et les ressources de sécurité.

- Planification des ressources

baser ses ressources sur les besoins quotidiens et la croissance saisonnière.

- Scaling

adapter automatiquement les ressources à la demande pour mieux absorber les attaques.

- Fiabilité

distribuer les ressources d’infrastructure dans plusieurs régions et zones de disponibilité.

- Tests de résilience

tester régulièrement la résilience de l’infrastructure en implémentant du chaos engineering.

- Correctifs

automatiser les processus d’identification et de correction des vulnérabilités.

- Disaster recovery

définir un plan de reprise complet pour récupérer les ressources de l’infrastructure en cas de sinistre, et ce, y compris en cas d’incident lié à la sécurité.

Observabilité et résolution

Après un déploiement en production, il est nécessaire pour les entreprises de pouvoir détecter et traiter toute nouvelle vulnérabilité ou menace qui pourrait compromettre leurs applications. Encore une fois, Datadog a identifié plusieurs domaines auxquels les entreprises doivent prêter attention pour s’assurer qu’elles sont en mesure de les monitorer proactivement.

- Service Level Objectives (SLOs)

utiliser des SLOs et des budgets d’erreurs pour orienter les décisions d’ingénierie et mesurer la fiabilité du service.

- Scanning

effectuer régulièrement des scans d’infrastructure pour détecter de potentielles vulnérabilités et erreurs de configurations des services.

- Security monitoring

définir et collecter des KPIs (indicateurs clés de performance) de sécurité mesurables à travers l’ensemble des services.

- Données centralisées

utiliser une plateforme centralisée pour monitorer les performances et l’expérience utilisateur des applications.

- Gestion d’incidents et post mortems

encourager des analyses exhaustives de la “root cause” (raison première) avec des runbooks détaillés sur la gestion d’incidents.

Soutenir la culture DevSecOps

Ce modèle de maturité a été développé par Datadog afin d’apporter aux entreprises de la visibilité sur les pratiques à adopter pour mettre en place une culture orientée DevSecOps au sein des équipes d’ingénierie et ainsi évoluer vers des applications plus résilientes et sécurisées. Évaluer la situation actuelle de son entreprise à travers ce prisme donne des clés de compréhension pour mieux envisager la transition des méthodologies DevOps classiques vers des pratiques DevSecOps plus matures. Après avoir identifié les compétences les plus importantes pour elle, l’entreprise est en mesure d’élaborer les plans d’amélioration dans chacune : introduction de nouveaux outils, de nouvelles formations et de nouvelles équipes afin de soutenir la transition.

A mesure que ces pratiques s’implantent au sein de l’entreprise, les équipes en ressentent les bienfaits sur toutes les problématiques de sécurité de l’entreprise et voient les cycles de développement produit s’accélérer. Cela se matérialise finalement par un produit à plus forte valeur ajoutée, et des applications plus fiables et sécurisées pour les utilisateurs finaux.

Article publié dans Smart DSI N° 24

Les articles les plus consultés

Les plus consultés sur iTPro.fr

- Java fête ses 30 ans et se tourne vers l’avenir !

- IA : l’urgence de combler le fossé entre ambition et exécution

- Data center : l’efficacité énergétique au cœur de la révolution

- La recherche clinique boostée par l’IA et le cloud de confiance

- Plus d’identités machines que d’identités humaines en entreprise !